ユーザーガイド

Nodegrid Serial Console™

Nodegrid Services Router™

Nodegrid Gate SR™

Nodegrid Bold SR™

Nodegrid Link SR™

Nodegrid Manager™

この文書はバージョン 4.1.x に対応しています。

米国の通知

警告:コンプライアンスを担当する当事者によって明示的に承認されていない本ユニットの変更または改造によって、機器を操作するユーザーの権限が無効になる場合があります。

注:この機器は、FCC規則のPart15に従い、クラスAのデジタルデバイスの制限に準拠していることがテストされ、確認されています。これらの制限は、機器が商用環境で動作する場合に、有害な干渉から合理的に保護するように設計されています。この装置は、無線周波数エネルギーを生成、使用、放射することが可能です。取扱説明書通りに設置/使用しないと、無線通信に有害な干渉を引き起こす可能性があります。住宅地でのこの機器の操作は、有害な干渉を引き起こす可能性があり、その場合、ユーザーは、自己費用で干渉を修正する必要があります。

カナダの通知

このクラスAのデジタル装置は、カナダのICES-003に準拠しています。

Cet appareil numérique de la classe A est conforme à la norme NMB-003 du Canada.

欧州連合の通知

これは、クラスAの製品です。この機器は、国内環境で無線干渉を引き起こす場合があります。このような場合、ユーザーは適切な措置を講じる必要があります。

日本の通知

この装置は、クラスA情報技術装置です。 この装置を 家庭環境で使用すると電波妨害を引き起こすことが あります。

この場合には使用者が適切な対策を講ずるよう要求されることがあります。VCCI - A

その他すべてのマークは、それぞれの所有者に帰属します。この文書には、ZPE Systems, Inc.の機密情報および/または所有権情報が含まれている場合があります。本製品の受領または所有は、その内容の複製、開示、または記載事項を製造または販売する権利を譲渡するものではありません。ZPE Systems, Inc. からの特段の許可なく、複製、開示または使用することは、厳しく禁じられています。

©2013-2019 ZPE Systems, Inc. All rights reserved.

目次

はじめに製品概要Nodegrid Serial ConsoleNodegrid Serial Console - S シリーズNodegrid Serial Console - RシリーズNodegrid Serial Console - TシリーズNodegrid Services Router ファミリNodegrid Services RouterNodegrid Services Router 拡張モジュール拡張モジュール互換性チャートNodegrid Gate SRNodegrid Bold SRNodegrid Link SRNodegrid Managerインストール ハードウェアのインストールボックスの内容Nodegrid Services Router 用モジュールの取り付けラック取り付けネットワーク接続電源コードの接続ターゲット装置の接続シリアルターゲット装置の接続IP ターゲット デバイスの接続Nodegrid への接続 コンソール ポートを介した接続ETH0 を介した接続Wi-Fi を介した接続KVM ポートを介した接続I/O ポート (GPIO)Nodegrid Manager のインストール仮想マシンの作成 - VMWareNodegrid Manager のインストールネットワークの初期設定現在の IP アドレスを識別します現在の IP アドレスを識別します - WebUI現在の IP アドレスを識別 - CLI静的 IP アドレスの定義静的 IP アドレスの定義 - Web UI静的 IP アドレスの定義 - CLIインターフェースWebUICLIShell デバイスアクセスデバイスセッションデバイスセッション - Web UIコピー&ペーストデバイスセッション - CLIデバイス情報デバイス情報の表示 - Web UIデバイス情報の表示 - CLIデバイスビューテーブル ビューツリー ビューノードビューマップビュー画像ビュー検索デバイス検索グローバル検索デバイス管理 (管理対象デバイス)管理対象デバイスの設定シリアルデバイスSerial Devices の設定 - WebUIシリアルデバイスの設定 - CLIサービスプロセッサデバイスサービスプロセッサデバイスの追加 - WebUIサービスプロセッサデバイスの追加 - CLISSH を備えたデバイスSSH でデバイスを追加 - WebUISSH を備えたデバイスを追加 - CLIConsole ServerConsole Server の追加 - WebUIConsole Server ポートの追加 - WebUIConsole Server の追加 - CLIConsole Server ポートの追加 - CLIKVM スイッチKVM スイッチの追加 - WebUIKVM スイッチポートの追加 - WebUIKVM スイッチの追加 - CLIKVM スイッチポートの追加 - CLIラック PDU ラック PDU - WebUIラック PDU の追加 - CLICisco UCSCisco UCS の追加 - WebUICisco UCS の追加 - CLINetappNetapp の追加 - WebUINetapp の追加 - CLIInfraboxInfrabox の追加 - WebUIInfrabox の追加 - CLI仮想マシンVMWare 仮想マシンの追加 - WebUIVMRC のインストール - WebUIVMWare 仮想マシンの追加 - CLIKVM 仮想マシンの追加 - WebUIKVM 仮想マシンの追加 - CLINodegrid デバイスUSB センサKVM ドングルBluetooth自動検出Console Server および KVM スイッチポートの自動検出Console Server と KVM スイッチ ポートの自動検出 - WebUIConsole Server と KVM スイッチ ポートの自動検出 - CLIネットワークデバイスの自動検出ネットワーク デバイスの自動検出 - WebUIネットワークデバイスの自動検出 - CLI仮想マシンの自動検出仮想マシンの自動検出 - WebUI仮想マシンの自動検出 - CLIDHCP クライアントの自動検出DHCP クライアントの自動検出 - Web UIDHCP クライアントの自動検出 - CLIデバイスの設定ホスト名検出ホスト名検出を設定する[ホスト名検出] のグローバル設定プローブまたは一致の作成マルチセッション[ブレーキシグナル]エスケープシーケンスユーザー認証を無効にする SSH / TelnetポートバイナリソケットIP エイリアス位置Web URLアイコンモード有効期限デバイスステータスの検出シリアルデバイスIPデバイス[デバイスステータスの変更] へのカスタムスクリプトの実行データロギングイベントロギングアラート文字列とカスタムスクリプトカスタムフィールドコマンドとカスタムコマンドツリービューの設定デバイスのタイプ設定電源メニュー設定セッションの設定トラッキングオープンセッションイベントリストシステム使用率検出ログネットワーク統計デバイス統計スケジューラHWモニターI/O ポート (GPIO)システムライセンスシステム設定Nodegrid の位置セッション アイドル タイムアウトNodegrid の設定ログインロゴ画像ログインバナー使用率コンソールポート電源装置ネットワークブートPXE ブート日時NTP 認証携帯電話基地局との同期ロギングカスタムフィールドダイヤルアップ スケジューラシステムメンテナンス再起動とシャットダウンソフトウェアのアップグレード設定を保存します設定を適用する工場出荷時の設定に戻すシステム コンフィギュレーション チェックサムシステム証明書ネットワークツールAPIRESTful APIgRPCSMS トリガのアクションSMS設定SMS アクションとメッセージの例SMS ホワイトリストデジタル I/O ネットワーク設定ホスト名とドメイン名ネットワークフェールオーバーIPv4およびIPv6プロファイルIP フォワーディングループバックアドレスリバースパスフィルタリング複数ルーティングテーブルネットワーク接続の設定ボンディングインターフェースイーサネットインターフェースモバイルブロードバンド GSM インターフェースVLAN インターフェースWIFI インターフェースWIFI アクセスポイントWIFI クライアントWIFI設定ブリッジインターフェースアナログモデムインターフェーススタティックルート手動ホスト名DHCPサーバネットワークスイッチの設定インターフェーススイッチVLAN 設定タグなし/アクセスポートタグ付き/トランクポートバックプレーンポートVPNSSL VPNSSL VPN クライアント SSL VPN サーバIPSEC VPN認証方法 事前共有キー RSA キー X.509 証明書 接続シナリオ ホストとホスト サイトとホスト サイトとサイト ホストとマルチサイト サイトとマルチサイト IPSec の設定 高度なネットワーク機能VRRP (仮想ルータ冗長プロトコル) サポート認証サーバを追加するグループを追加ローカルアカウントローカルユーザーの管理ハッシュ形式のパスワードパスワード ルールグループグループの管理ユーザーグループの作成ローカルユーザーをグループに追加しますシステムのアクセス許可と設定をグループに割り当てます外部グループを割り当てますデバイスのアクセス許可を割り当てます電源コンセントの許可の割り当て外部認証プロバイダLDAP およびアクティブディレクトリTACACS +RADIUSKerberosRSA SecurID 2 要素認証Nodegrid の設定: Web インターフェースSecurID サーバの追加SecurID サーバにアクセスするための証明書を設定します2 要素認証の認証方法への割り当てユーザー認証アプリ (クラウド認証サービス専用)ログインSSHKey 認証セキュリティファイアウォールNATサービスZPE Cloudzpe_cloud_enroll の使用引数なし引数 (顧客コードと登録キー)アクティブ サービス管理対象デバイス侵入防止SSHウェブサービス暗号プロトコルクラスタピアの概要クラスタ設定クラスタを有効化自動登録ライセンスプールピア管理監査設定データロギングイベント送信先ファイルSyslogSNMPトラップEメール通知モニタリング監視テンプレートのカスタマイズSNMP テンプレートIPMI 検出テンプレート監視を有効化ダッシュボードデータポイントの探索ビジュアライゼーションの作成折れ線グラフ面グラフダッシュボードの作成ダッシュボードの検査アプリケーションDocker アプリケーションDocker イメージDocker コンテナアプリケーションリンクネットワーク機能仮想化付録テクニカルサポートサポートチケットの送信更新とパッチVM サーバでの仮想シリアル ポート (vSPC) の設定DC 電源基礎-48VDC 電源の場合 +48VDC 電源の場合AC 電源シリアルポートのピンアウト安全性 クイック インストール ガイド RoHS データの永続性ソフト除去ハード除去 - 安全消去クレジット

はじめに

Nodegrid 4.1 ユーザーマニュアルは、Nodegrid Platformバージョン4.1、および Nodegrid Serial Console シリーズ、Nodegrid Services Router、Nodegrid Gate SR、Nodegrid Bold SR、Nodegrid Link SRなどのサポートユニットについて記載しています。

製品概要

Nodegrid Serial Console

Nodegrid Serial Console製品ラインは、サーバ、ネットワークルータとスイッチ、ストレージ、PDU、UPS、およびシリアルポートを持つその他のデバイスを含むシリアルポート接続を介して接続されたデバイスを統合・管理します。

Nodegrid Serial Console - S シリーズ

Nodegrid Serial Console (Sシリーズ) は、あらゆるモダン/レガシー混合環境に適合するように作られています。自動センシングポートを使用すると、ストレート ケーブルやレガシーアダプターを使用する場合でも、あらゆる環境でSシリーズの Console Server を使用できます。

- 自動スイッチ(Ciscoまたはレガシーピンアウト)

- 16/32/48 シリアルポート

- 追加の USB ポート

- 工場出荷時にアップグレードが可能なCPUとRAM

- 1U 19"ラック標準ユニット

- シングル AC、デュアル AC、デュアル DC

ハードウェアの仕様

| アイテム | 説明 |

|---|---|

| CPU | Intel x86_64 デュアルコア CPU |

| メモリとストレージ | 4 GB の DDR3 DRAM、32 GB mSATA SSD |

| インターフェース | 2 GB (10/100/1000BT) RJ45 または 2 SFP+ ファイバ インターフェースのイーサネット インターフェースは、1 GB/2.5GB/10GB モジュールと互換性があります 16、32、48 RS-232 シリアルポート、RJ45 @ 230.400 bps 最大/ポート。 1 RJ45 RS-232 Serial Consoleポート 1 USB 3.0 ホスト、1 USB 2.0 ホスト、および 12 USB 2.0 ホスト、タイプ A コネクタ 1 HDMI |

| 電源 | シングル/デュアル AC 100-240 VAC、50/60 Hz デュアルDC: 40-63 VDC 消費電力 45 W 標準 |

| 物理的 | フロント-リア 取り付けブラケット サイズ(L x W x H): 443 x 312 x 43 mm (17.4 x 12.3 x 1.7 インチ)、1U 重量: 4.9 kg (10.8 lb)、オプションに応じて フロントツーバックまたはバックツーフロントファン (交換可能) |

| 環境的 | 操作:0°C ~ 50°C (32 ~ 122°F)、5-95% RH、結露なし ストレージ: -20°C ~ 67° C (-4 ~ 153°F)、10-90% RH、結露なし |

インターフェースフロント

| ポート | 説明 |

|---|---|

| HDMI | HDMIインターフェース |

| USB | USB 2.0ポート |

| PWR | 電源LED 緑: · オン - 通常、 · オフ - 電源がオフです |

| SYS | システム LED 緑: · 点滅 - 通常 · 高速点滅 - RSTボタンの受信確認 · オフまたはオン - アクティビティなし |

| RST | リセットボタン: <3s システムリセット、 >10s 設定 工場出荷時へのリセットとシステムリセット |

| FAN | ファン |

| USB | 1 x USB 2.0 ポート、12 x USB 1.1 ポート |

インターフェースバック

| ポート | 説明 |

|---|---|

| 電源 | シングルまたはデュアル電源ソケット |

| シリアル | シリアル インターフェース · オレンジ LED - DCD/DTR - オン: ポートオープン および/または ケーブル接続済み、オフ: 準備ができていません ·緑 LED - RX/TX - 点滅: データアクティビティ、オフ: アクティビティなし |

| ETH0/SFP0 | ネットワークインターフェイス 銅: ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 -1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 SFP 1Gb/10Gb: |

| ETH1/SFP1 | ネットワークインターフェイス 銅: ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 -1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 SFP 1Gb/10Gb: |

| コンソール | コンソール MGMT インターフェース ·オレンジ LED 電源障害用 - 点滅: 電源の故障/オフ (デュアル電源モデル用)、オフ: 通常 ·緑 LED システムアクティビティ - 点滅: 通常、オフまたはオン: アクティビティなし |

| USB | 1×USB 3.0 |

Nodegrid Serial Console - Rシリーズ

Nodegrid Serial Console (Rシリーズ)は、Cisco、Arista、Dell、Palo Alto Networks、Juniperなどの主要なハードウェア環境に適合するように作られています。Rシリーズ Serial Consoleは、既に構築された標準ラックのアップグレードやレトロフィットに最適です。

- Cisco ピンアウト デバイスの場合

- 16/32/48/96 シリアルポート

- 1U 19"ラック標準ユニット

- シングル AC、デュアル AC、およびデュアル DC

ハードウェアの仕様

| アイテム | 説明 |

|---|---|

| CPU | Intel Atom x86_64 デュアルコア @ 1.75 GHz CPU |

| メモリとストレージ | 4 GB の DDR3 DRAM、32 GB mSATA SSD |

| インターフェース | 2 GB (10/100/1000BT) RJ45 または 2 SFP+ ファイバ インターフェースのイーサネット インターフェースは、1 GB/2.5GB/10GB モジュールと互換性があります 16、32、48、96 RS-232 シリアルポート、RJ45 @ 230.400 bps 最大/ポート。 1 RJ45 RS-232 Serial Consoleポート 1 USB 3.0 ホストおよび 2 USB 2.0 タイプ A コネクタのホスト 1 HDMI |

| 電源 | シングル/デュアル AC 100-240 VAC、50/60 Hz デュアルDC: 40-63 VDC 電力消費 45 W (96 ポート) |

| 物理的 | フロント-リア 取り付けブラケット サイズ(L x W x H): 443 x 312 x 43 mm (17.4 x 12.3 x 1.7 インチ)、1U 重量: オプションに応じて 4.9 kg (10.8 lb) |

| 環境的 | 操作:0°C ~ 50° C (32°F ~ 122°F)、湿度: 5-95% (結露なきこと) ストレージ: 20°C ~ 67°C (-4°F ~ 153°F)、湿度: 10-90% (結露なきこと) |

インターフェースフロント

| ポート | 説明 |

|---|---|

| HDMI | HDMIインターフェース |

| USB | 2 x USB 2.0 ポート |

| PWR | 電源LED 緑: · オン - 通常、 · オフ - 電源がオフです |

| SYS | システム LED 緑: · 点滅 - 通常 · 高速点滅 - RSTボタンの受信確認 · オフまたはオン - アクティビティなし |

| RST | リセットボタン: <3s システムリセット、 >10s 設定 工場出荷時へのリセットとシステムリセット |

インターフェースバック

| ポート | 説明 |

|---|---|

| 電源 | シングルまたはデュアル電源ソケット |

| シリアル | シリアル インターフェース ·オレンジ LED - DCD/DTR - オン: ポートオープン および/または ケーブル接続済み、オフ: 準備ができていません ·緑 LED - RX/TX - 点滅: データアクティビティ、オフ: アクティビティなし |

| ETH0/SFP0 | ネットワークインターフェイス 銅: ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 -1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 SFP 1Gb/10Gb: |

| ETH1/SFP1 | ネットワークインターフェイス 銅: ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 -1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 SFP 1Gb/10Gb: |

| コンソール | コンソール MGMT インターフェース ·オレンジ LED - 電源障害用- 点滅: 電源の故障/オフ (デュアル電源モデル用)、オフ: 通常 ·緑 LED - システムアクティビティ - 点滅: 通常、オフまたはオン: アクティビティなし |

| USB | USB 3.0 |

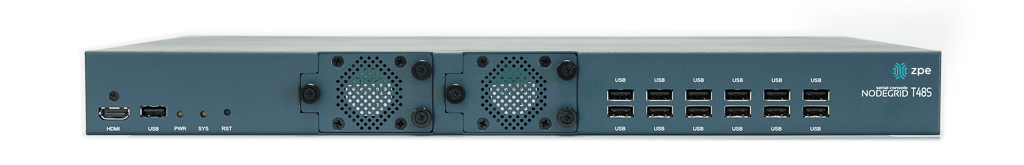

Nodegrid Serial Console - Tシリーズ

NODEGRID SERIAL CONSOLE (T シリーズ) は、レガシーデバイスを使用した環境に適合するように作られており、レガシーコンソールサーバと直接交換できます。

- レガシーデバイスの場合

- 16/32/48/96 シリアルポート

- 1U 19"標準ユニット

- シングル AC、デュアル AC、およびデュアル DC

ハードウェアの仕様

| アイテム | 説明 |

|---|---|

| CPU | Intel Atom x86_64 デュアルコア @ 1.75 GHz CPU |

| メモリとストレージ | 4 GB の DDR3 DRAM、32 GB mSATA SSD |

| インターフェース | 2 GB (10/100/1000BT) RJ45 または 2 SFP+ ファイバ インターフェースのイーサネット インターフェースは、1 GB/2.5GB/10GB モジュールと互換性があります 16、32、48、96 RS-232 シリアルポート、RJ45 @ 230.400 bps 最大/ポート。 1 RJ45 RS-232 Serial Consoleポート 1 USB 3.0 ホストおよび 2 USB 2.0 タイプ A コネクタのホスト 1 HDMI |

| 電源 | シングル/デュアル AC 100-240 VAC、50/60 Hz デュアルDC: 40-63 VDC 電力消費 45 W (96 ポート) |

| 物理的 | フロント-リア 取り付けブラケット サイズ(L x W x H): 443 x 312 x 43 mm (17.4 x 12.3 x 1.7 インチ)、1U 重量: オプションに応じて 4.9 kg (10.8 lb) |

| 環境的 | 操作:0 ~ 50° C (32 ~ 122°F)、5-95% RH、結露なし ストレージ: -20 ~ 67° C (-4 ~ 153°F)、10-90% RH、結露なし |

インターフェースフロント

| ポート | 説明 |

|---|---|

| HDMI | HDMIインターフェース |

| USB | 2 x USB 2.0 ポート |

| PWR | 電源LED 緑: · オン - 通常、 · オフ - 電源がオフです |

| SYS | システム LED 緑: · 点滅 - 通常 · 高速点滅 - RSTボタンの受信確認 · オフまたはオン - アクティビティなし |

| RST | リセットボタン: <3s システムリセット、 >10s 設定 工場出荷時へのリセットとシステムリセット |

インターフェースバック

| ポート | 説明 |

|---|---|

| 電源 | シングルまたはデュアル電源ソケット |

| シリアル | シリアル インターフェース ·オレンジ LED - DCD/DTR - オン: ポートオープン および/または ケーブル接続済み、オフ: 準備ができていません ·緑 LED - RX/TX - 点滅: データアクティビティ、オフ: アクティビティなし |

| ETH0/SFP0 | ネットワークインターフェイス 銅: ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 -1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 SFP 1Gb/10Gb: |

| ETH1/SFP1 | ネットワークインターフェイス 銅: ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 -1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 SFP 1Gb/10Gb: |

| コンソール | コンソール MGMT インターフェース ·オレンジ LED - 電源障害 - 点滅: 電源の故障/オフ (デュアル電源モデル用)、オフ: 通常 ·緑 LED - システムアクティビティ - 点滅: 通常、オフまたはオン: アクティビティなし |

| USB | USB 3.0 |

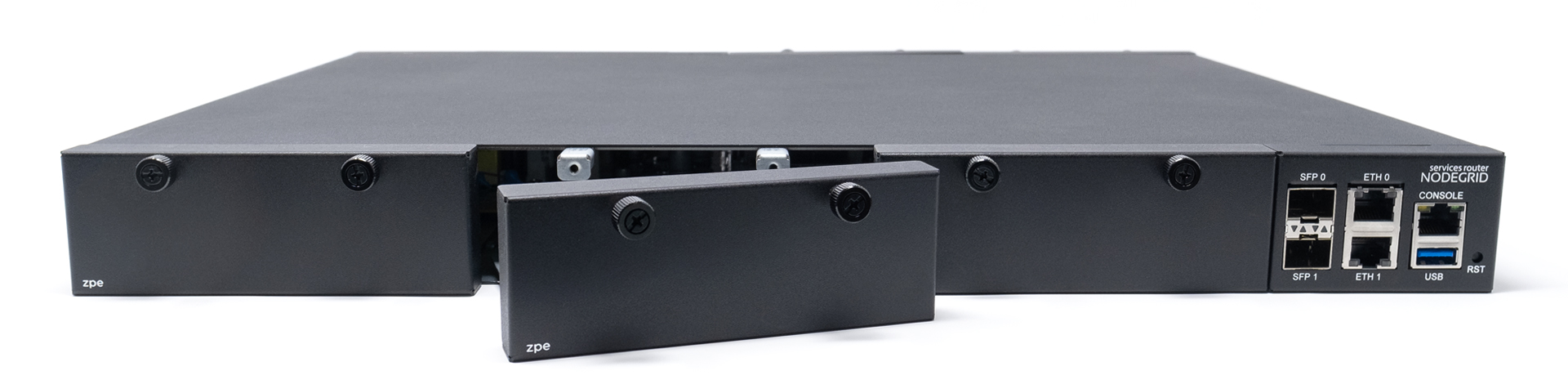

Nodegrid Services Router ファミリ

Nodegrid Services Router は、ソフトウェア定義ネットワーキング (SDN)、帯域外 (OOB) 管理、DevOps、携帯電話のフェールオーバー、ドッカー、SD-WAN、リモート/ブランチ オフィス、小売店舗、およびネットワーク機能仮想化 (NFV) 機能用に設計されたプラットフォーム機器です。

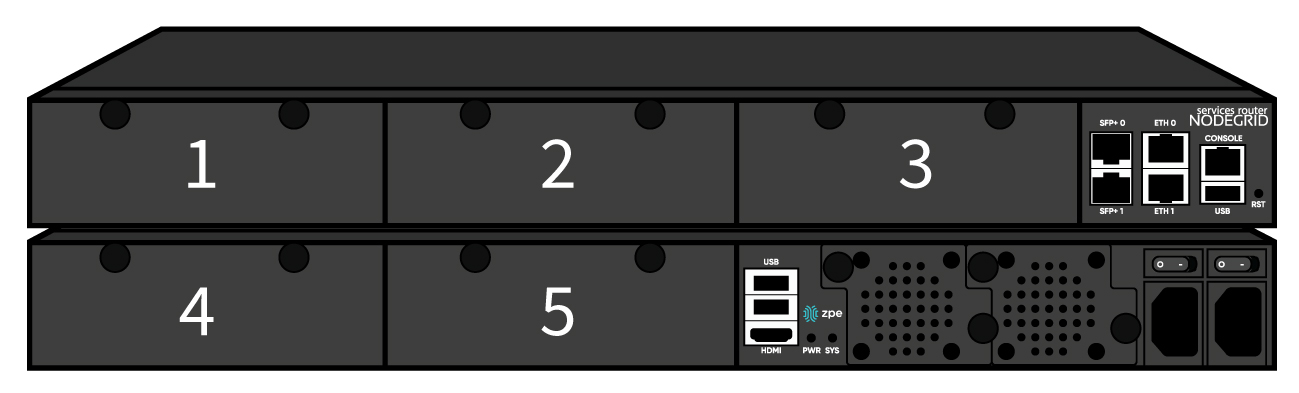

Nodegrid Services Router

NODEGRID Services Routerは、ソフトウェア定義ネットワーキング(SDN)、帯域外(OOB)管理、DevOps、携帯電話のフェールオーバー、ドッカー、SD-WAN、リモート/ブランチオフィス、小売店舗、ネットワーク機能仮想化 (NFV) 機能用に設計されたモジュラーオープンプラットフォーム機器です。

- オープンフレームワーク、Modular Services Router

- プラグ式拡張モジュール - 5スロット付き

- GbE、シリアル、SFP+ 10GbE、PoE+、USB、M.2/SATA+アンテナ、ストレージ、追加コンピューティング用モジュール

- 1U 19"標準ユニット

- コントロール プレーンとデータ プレーンの分離

ハードウェアの仕様

| アイテム | 説明 |

|---|---|

| CPU | Intel Multi-core x86_64 CPU |

| メモリとストレージ | 8 GB DDR4 DRAM、32 GB mSATA SSD (工場出荷時のアップグレード可能) |

| インターフェース | 2 SFP+ イーサネット 2 GB イーサネット 1 RJ45 RS-232 Serial Consoleポート 1 USB 3.0 1 USB 2.0 1 HDMI |

| 電源 | シングル/デュアル AC 100-240 VAC、50/60 Hz デュアルDC: 36-75 VDC 消費電力 90W 標準 |

| 物理的 | フロント-リア 取り付けブラケット サイズ(L x W x H): 438 x 332 x 43mm (17.2 x 13.1 x 1.7 インチ)、1U 重量: オプションに応じて、4.9 kg (10.8 lb) エアエキゾーストまたはエアインテイクファン (交換可能) |

| 環境的 | 操作:0°C ~ 45°C (32°F ~ 113°F)、5-95% RH、結露なし ストレージ: -20°C ~ 67°C (-4°F ~ 153°F)、10-90% RH、結露なし |

インターフェースフロント

| ポート | 説明 |

|---|---|

| スロット1 | モジュール用スロット |

| スロット2 | モジュール用スロット |

| スロット3 | モジュール用スロット |

| SFP+ 0 | ネットワーク インターフェース ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンク/ケーブル切断/イーサネット障害 ·右/緑 - 10Gb リンク速度 ·右/オレンジ - 1Gb リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| SFP+ 1 | ネットワーク インターフェース ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンク/ケーブル切断/イーサネット障害 ·右/緑 - 10Gb リンク速度 ·右/オレンジ - 1Gb リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| ETH0 | ネットワーク インターフェース ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンク/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| ETH1 | ネットワーク インターフェース ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| コンソール | コンソール MGMT インターフェース ·オレンジ LED - 電源障害用 - 点滅: 電源の故障/オフ (デュアル電源モデル用)、オフ: 通常 ·緑 LED - システムアクティビティ - 点滅: 通常、オフまたはオン: アクティビティなし |

| USB | USB 3.0 |

| RST | リセットボタン: <3s システムリセット >10s 設定 工場出荷時へのリセットとシステムリセット |

インターフェースバック

| ポート | 説明 |

|---|---|

| スロット4 | モジュール用スロット (モデルによって異なります) |

| スロット5 | モジュール用スロット (モデルによって異なります) |

| USB | 2 x USB 2.0 ポート |

| HDMI | HDMIインターフェース |

| PWR | 電源LED 緑: · オン - 通常、 · オフ - 電源がオフです |

| SYS | システム LED 緑: · 点滅 - 通常 · 高速点滅 - RSTボタンの受信確認 · オフまたはオン - アクティビティなし |

| FAN | ファン |

| 電源ソケット | デュアル電源ソケット |

| 電源 | シングルまたはデュアル電源ソケット |

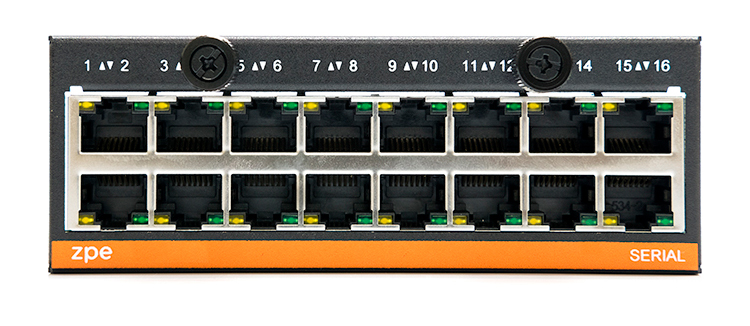

Nodegrid Services Router 拡張モジュール

Nodegrid Services Router には、機能拡張のために高い柔軟性を提供する、モジュール用スロットが最大 5 つ備わります。

| モジュール | 画像 | 仕様 |

|---|---|---|

| 16 ポート 1GbE |  | 1000BASE-T Cat5e 以上 |

| 16 ポート SFP 1GbE |  | すべての SFP モジュールをサポート |

| 8 ポート SFP+ 10GbE |  | すべての SFP+ モジュールをサポート |

| 8 ポート PoE+ |  | ポートあたりの最大電力量は 25.5W 合計最大150W PoE+ 利用可能 設定可能な電力バジェット |

| 16ポートシリアル |  | RJ45 シリアルロール ポート最大 230.400 bps |

| 16ポートUSB |  | USB 2.0 インターフェース タイプ A |

| M.2 携帯電話 +アンテナ |  | 最大 2x 4G/LTE モデム用 |

| M.2 SATA |  | 最大 2x mSATA ストレージ モジュール用 |

| ストレージ |  | 2.5" SATA (HDD/SDD) ストレージ用 |

| 演算 |  | 演算モジュール (カード上のサーバ) は、独立した演算機能を提供します。 |

拡張モジュール互換性チャート

| 拡張カード | スロット1 | スロット2 | スロット3 | Slot4 | Slot5 |

|---|---|---|---|---|---|

| 16 ポート GbE イーサネット | ✔ | ✔ | ✔ | セキュア絶縁モード ** | セキュア絶縁モード ** |

| 16 ポート SFP | ✔ | ✔ | ✔ | セキュア絶縁モード ** | セキュア絶縁モード ** |

| 16ポートシリアル | ✔ | ✔ | ✔ | ✔ | ✔ |

| 16ポートUSB | ✔ | ✔ | ✔ | ✔ | ✔ |

| M.2 携帯電話 / Wi-Fi | ✔ | ✔ | ✔ | ✔ | ✔ |

| 8 ポート SFP+ | ✔ | ✔ | ✔ | セキュア絶縁モード ** | セキュア絶縁モード ** |

| 8 ポート POE+ | ✔ | ✔ | ✔ | – | – |

| 演算 | ✔ | ✔ | ✔ | セキュア絶縁モード ** | セキュア絶縁モード ** |

| ストレージ* | – | – | – | ✔ | ✔ |

| M.2 SATA* | – | – | – | ✔ | ✔ |

注:

(*) Nodegrid Services Router は、最大2台の SATA ドライブをサポートしており、2 枚のストレージカードまたは 1 枚のM.2 SATAカードに分割できます。

(**) セキュア絶縁モードでは、カードを通常のスロットに配置する場合と同様に管理できますが、ネットワークトラフィックは他のすべてのスロットから分離されます。

Nodegrid Gate SR

Nodegrid Gate SRは、ネットワークに俊敏性をもたらします。データセンターとブランチの両方に最適な、Nodegrid Gate SR は、小型フォームファクタで膨大な電力を供給し、真に堅牢で動的でセキュアなインフラストラクチャ管理ソリューションを実現します。Nodegrid Gate SRの設定と管理は、ZPE Cloudを介して行います。

- ZPE Cloudを使用し、ブランチ全体に安全で迅速、一貫性のある展開を実現

- ソフトウェア定義ネットワーキング、ネットワーク機能仮想化、ゲストOS、Kubernetes、ドッカ-機能

- 安全で集中管理されたリモートデバイスへのアクセスと制御により、MTTR、ダウンタイム、コストを最小限に抑えます。

- オープンな業界標準ハードウェアと使いやすいソフトウェアにより、サイトの信頼性が向上

- 遠隔地での迅速で簡単なセットアップのための、ゼロタッチプロビジョニング(ZTP)

- ZPE Cloud および ZPE Systems Nodegrid Manager を統合した、ベンダーニュートラルな総合管理ソリューション

- ダイレクト Linux Shell、HTML5 クロスデバイス Web アクセス、およびコマンドラインインターフェース

- 最新の64-bit Linux Kernelによる、迅速なセキュリティパッチ適用と広範なソフトウェアの可用性

- Kubernetes と Docker に最適化された、迅速で柔軟なスクリプトとアプリケーション統合

- 実用的なリアルタイムデータに基づく拡張オートメーション

- 4G/LTEモデムへのフェールオーバー

- ゲートウェイおよびマルチルーティングテーブル機能

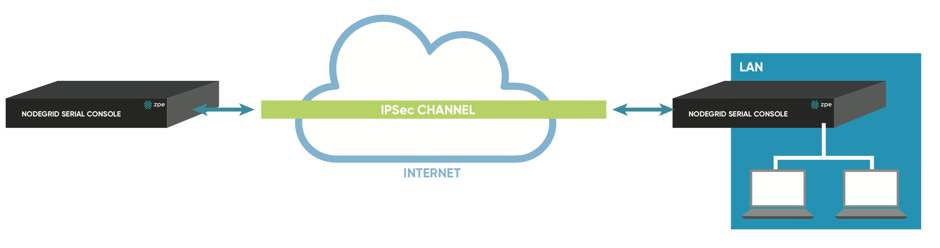

- SSL VPN と IPsec

- リモートサイト用の予備 IP を DHCP サーバ に置き換えるか、現在のルータを完全に置き換えます

- ファイアウォール–内蔵、チェックボックスをオンにします

- 安全 – 選択可能な暗号化されたクリプトグラフィックプロトコルと、暗号スイート レベル、設定チェックサム™

- 電源制御と監視 – 誤動作が発生する前に最適でない IT デバイスの状態に関するアラートを受け取り、その問題を自動で解決します。

- オーケストレーション - Puppet、Chef、Ansible、RESTful、ZPE Cloud

- 内部カードを介してWiFiホットスポットを準備するか、PoE+ポートを介して自分のAP (アクセスポイント) を追加します

- 高い接続性を実現する高密度でフレキシブルなインターフェース

ハードウェアの仕様

| アイテム | 説明 |

|---|---|

| CPU | Intel Multi-core x86_64 CPU |

| メモリとストレージ | 8-32 GB の DDR4 DRAM、32 GB SATADOM SSD (アップグレード可能) |

| インターフェース | 4 PoE+ GB (10/100/1000BT) 内蔵スイッチ付きRJ45のイーサネットインターフェイス 4 GB (10/100/1000BT) スイッチを内蔵したRJ45のイーサネットインターフェイス 8 RJ45 シリアルポート 2 SFP+ (10G) 1 Rj45 コンソールポート 2 タイプAのUSB 3.0 ホスト 2 タイプAの USB 2.0 ホスト 2 GPIO 1 デジタル出力ポート 1 リレーポート 1 Wi-Fi スロット (クライアントまたはサーバ) オプション 2 携帯電話 スロット (4G/LTE) デュアル SIM付き - オプション 1 HDMI ポート |

| 電源 | 36V - 75VDCデュアル電源入力 - 冗長アクティブ/パッシブ入力、最高電圧がアクティブになります。 AC電源アダプタ (アドオン) 100-240V ~50-60Hz、1.2A、動作温度 -25°C~60°C 消費電力 45W 標準 |

| 物理的 | フロント-リア取り付けブラケット サイズ (L x W x H): 241.3 x 260.4 x 44.5 mm (9.5 x 10.25 x 1.75 インチ) 重量: 0.9 kg (2 lb) 出荷重量: 3.6 kg (8.0 lb) 出荷 (L x W x H): 349 x 375 x 178 mm (13.75 x 14.75 x 7 インチ) |

| 環境的 | 操作:-20°C ~ 60°C (-4 ~ 140°F)、5~95% RH、結露なし ストレージ: -20°C ~ 67°C (-4 ~ 153°F)、10-90% RH、結露なし |

インターフェースフロント

| 定義 | 説明 |

|---|---|

| DIO0 | デジタル I/O TTL レベル 5.5V 最大 @ 64mA |

| DIO1 | デジタル I/O TTL レベル 5.5V 最大 @ 64mA |

| OUT0 | 信号 MOSFET デジタル出力 2.5V ~ 60V @ 500mA 最大 |

| リレー出力 | NC リレーコンタクト 最大 24V @1A |

| コンソール | コンソール MGMT インターフェース |

| USB | 2×USB 2.0 |

| HDMI | モニターインターフェース |

| チャネル A | チャネル Aの信号強度インジケータ |

| チャネル B | チャネル Bの信号強度インジケータ |

| PWR | 電源 LED 緑: · オン - ノーマル · オフ - 電源がオフです |

| SYS | システム LED 緑: · 点滅 - 通常 · 高速点滅 - RSTボタンの受信確認 · オフまたはオン - アクティビティなし |

| RST | リセットボタン: <3s システムリセット >10s 工場出荷時へのデフォルトセッテイングとシステムリセット |

| 電源スイッチ | 電源オン/オフスイッチ |

インターフェースバック

| ポート | 説明 |

|---|---|

| PWR | 電源 LED 緑: · オン - ノーマル · オフ - 電源がオフです |

| V2- / GND / V2+ | 外部電源用電源コネクタ 36V - 75VDC デュアル電源入力(冗長) |

| V1- / GND / V1+ | 外部電源用電源コネクタ 36V - 75VDC デュアル電源入力(冗長) |

| PoE+ | 4 x PoE+ ネットワーク インターフェース、1~4の番号付き ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| NET | 4 x ネットワーク インターフェース、5~8の番号付き ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| SFP+ 0 | SFP+ ネットワーク インターフェース 0 ·左/黄 - オン: リンクアップ、オフ: リンクなし/ケーブル切断 ·右/緑 - オン: リンクアップ、点滅: アクティビティ、オフ: リンクなし/ケーブル切断 |

| SFP+ 1 | SFP+ ネットワーク インターフェース 1 ·左/黄 - オン: リンクアップ、オフ: リンク/ケーブル切断なし ·右/緑 - オン: リンクアップ、点滅: アクティビティ、オフ: リンクなし/ケーブル切断 |

| ETH0 | ネットワーク インターフェース ·左/黄色 - オン: リンクアップ、点滅: データアクティビティ, オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 - オン: 1000BaseT リンク速度、オフ: 100/10BaseT リンク速度またはオフ |

| USB | 2 x USB 3.0 ポート |

| シリアル | シリアル インターフェース 1~8 ·オレンジ LED - DCD/DTR - オン: ポートオープン および/または ケーブル接続済み、オフ: 準備ができていません ·緑 LED - RX/TX - 点滅: データアクティビティ、オフ: アクティビティなし |

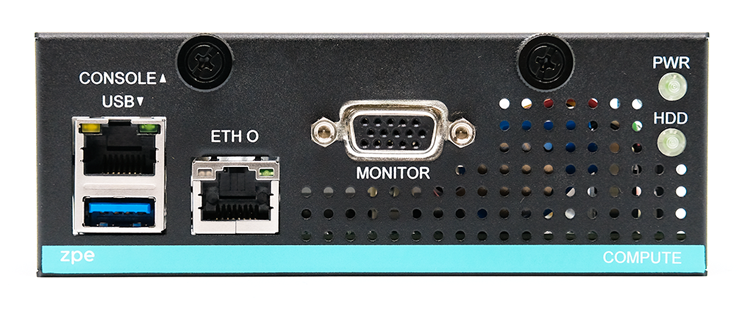

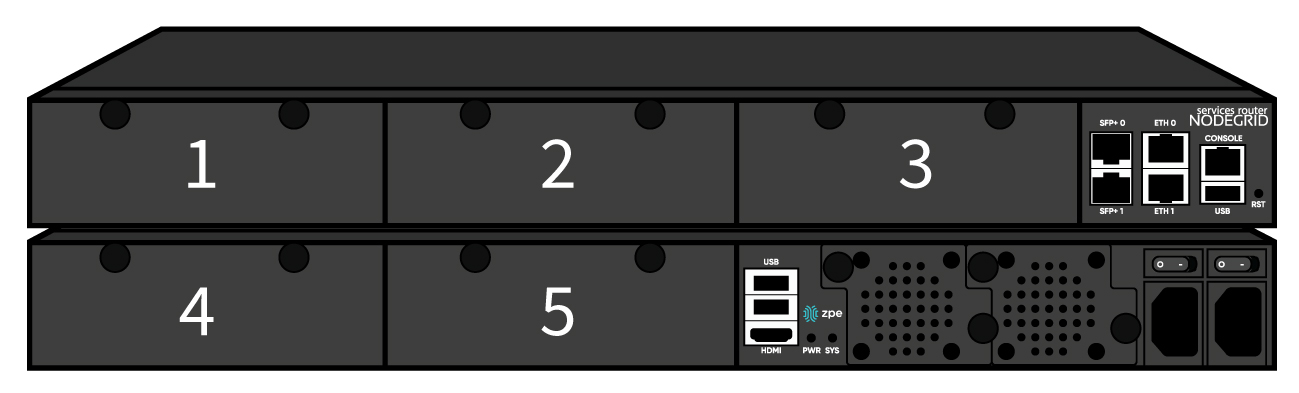

Nodegrid Bold SR

Nodegrid Bold SR は、ネットワークの EDGE でリモートデバイスと IoT デバイスを安全にアクセスおよび制御するために設計されたオープンプラットフォーム装置です。Bold SR は、携帯電話のフェールオーバー、ネットワーク機能仮想化 (NFV)、および SD-WAN を中心とするソフトウェア定義ネットワーキングをサポートします。

- 高さ 1U、コンパクトサイズ、高い処理力

- ソフトウェア定義ネットワーキングに最適

- ネットワーク機能仮想化

- 携帯電話のフェールオーバー

- Wi-Fi ホットスポットとクライアント

- マルチインターフェース

ハードウェアの仕様

| アイテム | 説明 |

|---|---|

| CPU | Intel Multi-core x86_64 CPU |

| メモリとストレージ | 4 GB の DDR3 DRAM、32 GB の SATADOM SSD (アップグレード可能) |

| インターフェース | 1 GB (10/100/1000BT) RJ45 上イーサネットインターフェース 4 GB (10/100/1000BT) RJ45 上、内蔵スイッチ付きイーサネットインターフェース 8 RJ45 RS-232 シリアルポート 1 RJ45 RS-232 コンソールポート 1 USB 3.0 ホスト タイプA 2 USB 2.0 ホスト タイプA 1 Wi-Fi – オプション 2 携帯電話スロット デュアル SIM 付き– オプション 1 VGA ポート |

| 電源 | 外部 100-240 VAC 経由 12 VDC、50/60 Hz アダプタ 12 VDC 外部 48 VDC アダプタ経由 標準電力消費 25 W |

| 物理的 | フロント-リア 取り付けブラケット サイズ(L x W x H): 142 x 201 x 44 mm (5.5 x 7.9 x 1.73 インチ) 重量: 1.2 kg (2.6 lb) |

| 環境的 | 操作:-20°C ~ 50°C (-4°F ~ 122°F)、20~90% RH、結露なし ストレージ: -20°C ~ 67°C (-4°F ~ 153°F)、10-90% RH、結露なし |

インターフェースフロント

| ポート | 説明 |

|---|---|

| チャネル A | チャネル Aの信号強度インジケータ |

| チャネル B | チャネル Bの信号強度インジケータ |

| コンソール | コンソール MGMT インターフェース |

| PWR | 電源LED 緑: · オン - 通常、 · オフ - 電源がオフです |

| SYS | システム LED 緑: · 点滅 - 通常 · 高速点滅 - RSTボタンの受信確認 · オフまたはオン - アクティビティなし |

| RST | リセットボタン: <3s システムリセット、 >10s 設定 を工場出荷時へのリセットとシステムリセット |

| 電源スイッチ | 電源オン/オフスイッチ |

インターフェースバック

| ポート | 説明 |

|---|---|

| PWR IN | 外部電源用電源ソケット |

| モニター | VGA インターフェース |

| ETH0 | ネットワーク インターフェース ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンク/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| USB | 2 x USB 2.0 ポート 2 x USB 3.0 ポート |

| ETH1 | ネットワーク インターフェース (NET) ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| ETH2 | ネットワーク インターフェース (NET) ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| ETH3 | ネットワーク インターフェース (NET) ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| ETH4 | ネットワーク インターフェース (NET) ·左/緑 - 点滅: データアクティビティ、オン: 準備完了、オフ: リンクなし/ケーブル切断/イーサネット障害 ·右/緑 - 1000BaseT リンク速度 ·右/オレンジ - 100BaseT リンク速度 ·右/オフ - リンクなし/ケーブル切断/イーサネット障害 |

| シリアル | シリアル インターフェース 1~8 ·オレンジ LED - DCD/DTR - オン: ポートオープン および/または ケーブル接続済み、オフ: 準備ができていません ·緑 LED - RX/TX - 点滅: データアクティビティ、オフ: アクティビティなし |

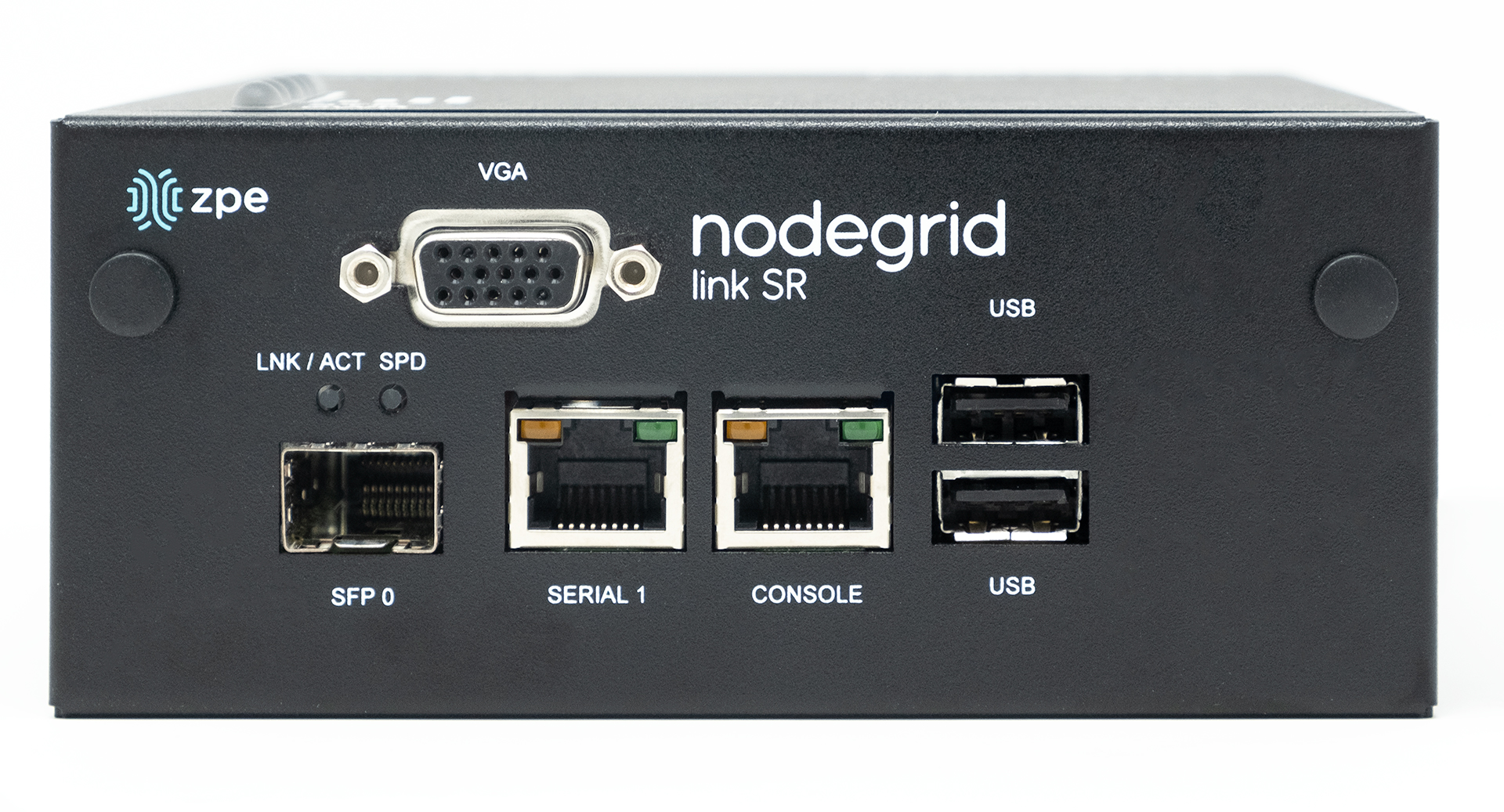

Nodegrid Link SR

Nodegrid Link SRは、ブランチネットワークに敏捷性をもたらし、コンパクトな設計に驚異的なパワーが詰め込まれています。真に堅牢でダイナミック、そして安全なインフラストラクチャ管理を可能にします。ZPE Cloud を介して Link SR を設定・管理し、ブランチ/IoT/M2M/キオスク/ATM/遠隔地を迅速で簡単に稼働させます。

- ZPE Cloudを使用し、ブランチ全体に安全で迅速、一貫性のある展開を実現

- 携帯電話ゲートウェイと Wi-Fi アクセスポイント (AP) を PoE または電源アダプタによる電源入力と組み合わせます

- ソフトウェア定義ネットワーキング、ネットワーク機能仮想化、ゲストOS、Kubernetes、ドッカ-機能

- 安全で集中管理されたリモートデバイスへのアクセスと制御により、MTTR、ダウンタイム、コストを最小限に抑えます。

- オープンな業界標準ハードウェアと使いやすいソフトウェアにより、サイトの信頼性が向上

- 遠隔地での迅速で簡単なセットアップのための、ゼロタッチプロビジョニング(ZTP)

- ZPE Cloud および ZPE Systems Nodegrid Manager を統合した、ベンダーニュートラルな総合管理ソリューション

- ダイレクト Linux Shell、HTML5 クロスデバイス Web アクセス、およびコマンドラインインターフェース

- 最新の64-bit Linux Kernelによる、迅速なセキュリティパッチ適用と広範なソフトウェアの可用性

- Kubernetes と Docker に最適化された、迅速で柔軟なスクリプトとアプリケーション統合

- 実用的なリアルタイムデータに基づく拡張オートメーション

- 4G/LTEモデムへのフェールオーバー

- リンクウェイおよびマルチルーティングテーブル機能

- SSL VPN と IPsec

- リモートサイト用の予備 IP を DHCP サーバ に置き換えるか、現在のルータを完全に置き換えます

- ファイアウォール–内蔵、チェックボックスでオンにします

- 安全で – 選択可能な暗号化されたクリプトグラフィックプロトコルと、暗号スイート レベル、設定チェックサム™

- 電源制御と監視 は、誤動作が発生する前に最適でない IT デバイスの状態に関するアラートを受け取り、その問題を自動で解決します。

- オーケストレーション - Puppet、Chef、Ansible、RESTful、ZPE Cloud

- 高い接続性を実現する高密度でフレキシブルなインターフェース

ハードウェアの仕様

| アイテム | 説明 |

|---|---|

| CPU | Intel Multi-core x86_64 CPU |

| メモリとストレージ | 4-8 GB の DDR3 DRAM、32 GB SATADOM SSD (アップグレード可能) |

| インターフェース | 1 GB (10/100/1000BT) RJ45 のイーサネット インターフェース PoE 付き 1 SFP (1G) イーサネット 1 RJ45 シリアルポート 1 RJ45 コンソールポート 2 USB 2.0 ホスト タイプ A 2 GPIO 2 デジタル出力ポート 1 Wi-Fi スロット (クライアントまたはサーバスロット) オプション 1 携帯電話 スロット (4G/LTE) デュアルSIM付き - オプション 1 VGA ポート |

| 電源 | 10V - 57VDC 電源入力 AC 電源アダプタ (アドオン) 100-240V~50-60Hz、1.5A PoE 電源入力 消費電力 15 W 標準 |

| 物理的 | DINレールと壁取り付け可能 サイズ(L x W x H): 170 x 130 x 55 mm (6.69 x 5.11 x 2.16 インチ) 重量: 1.58 kg (2.3 lb) 出荷重量: 1.58 kg (3.5 lb) 出荷 (L x W x H): 228.6 x 342.9 x 88.9 mm (9 x 13.5 x 3.5 インチ) |

| 環境的 | 操作:0 ~ 60°C (32~140° F)、5~95% RH、結露なし。 ストレージ: -20 ~ 67° C (-4 ~ 153°F)、10-90% RH、結露なし |

トップ

| 定義 | 説明 |

|---|---|

| BARS | 信号強度インジケータ |

| PWR | 電源 LED 緑: · オン - ノーマル · オフ - 電源がオフです |

| SYS | システム LED 緑: · 点滅 - 通常 · 高速点滅 - RSTボタンの受信確認 · オフまたはオン - アクティビティなし |

インターフェースフロント

| 定義 | 説明 |

|---|---|

| SFP 0 | SFP ネットワーク インターフェース 0 ·左/黄 - 点滅: データアクティビティ、オン: リンクアップ、オフ: リンクなし/ケーブル切断 ·右/緑 - オン: 1000BaseT リンク速度、オフ: リンクなし/ケーブル切断 |

| シリアル | シリアルインターフェース 1 ·オレンジ LED - DCD/DTR - オン: ポートオープンおよび/またはケーブル接続済み、オフ: 準備ができていません ·緑 LED - RX/TX - 点滅: データアクティビティ、オフ: アクティティナなし |

| コンソール | コンソール MGMT インターフェース |

| USB | 2×USB 2.0 |

| VGA | モニターインターフェース |

インターフェースバック

| 定義 | 説明 |

|---|---|

| 電源スイッチ | 電源オン/オフスイッチ |

| V1- / GND / V1+ | 外部電源用コネクタ 10V-57VDC 電源入力 |

| ETH0 | 1 GB (10/100/1000BT) PoE を持つイーサネット · ·左/黄 - オン: リンクアップ、点滅: データアクティビティ、オフ: リンク/ケーブルなし ·右/緑 - オン: 1000BaseT リンク速度、オフ: 10/100BaseT リンク速度 |

| DIO0 | デジタル I/O TTL レベル 5.5V 最大 @ 64mA |

| DIO1 | デジタル I/O TTL レベル 5.5V 最大 @ 64mA |

| OUT0 | 信号 MOSFET デジタル出力 2.5V ~ 60V @ 500mA 最大 |

| OUT1 | 信号 MOSFET デジタル出力 2.5V ~ 60V @ 500mA 最大 |

| RST | リセットボタン: <3sシステムリセット >10s 工場出荷時へのデフォルトとシステム リセット |

Nodegrid Manager

*Nodegrid Manager *は、コンピューティング、ネットワーク、ストレージ、およびスマート電力資産を制御するための統合ソリューションを提供します。

ハードウェア要件

| アイテム | 説明 |

|---|---|

| CPU | 最低 2 x Intel Multi-core x86_64 CPU |

| メモリとストレージ | 4 GB RAM、最低 32 GB HDD |

| インターフェース | 最低 1 GB イーサネット インターフェース |

| 対応ハイパーバイザー | VMWare ESX、Linux KVM、Oracle Virtualbox -- Linux OS |

インストール

ハードウェアのインストール

ボックスの起動方法についての簡単な説明は、ボックス内のユニットと共に提供される付録 - クイック インストール ガイドを参照してください。

ボックスの内容

各ユニットには複数のアクセサリーが付属します。以下の表に、ボックスの内容を示します。

| モデル | 取り付けブラケット | 電源ケーブル | ループバックアダプター | コンソールアダプター | ネットワークケーブル | クイックスタートガイドと安全シート |

|---|---|---|---|---|---|---|

| Nodegrid Serial Console - Tシリーズ | はい | はい | レガシー | Z000036 | はい | はい |

| Nodegrid Serial Console - R シリーズ - TxxR | はい | はい | Cisco | Z000015 | はい | はい |

| Nodegrid Serial Console - S シリーズ - TxxS | はい | はい | レガシー/Cisco | Z000015 Z000036 | はい | はい |

| Nodegrid Services Router | はい | はい | レガシー/Cisco | Z000014 Z000015 | はい | はい |

| Nodegrid Bold Services Router | いいえ | 外部電源 | レガシー/Cisco | Z000014 Z000015 | はい | はい |

Nodegrid Services Router 用モジュールの取り付け

Nodegrid Services Router は、各種モジュールに対応しています。ユニットの電源を入れる前に取り付けてください。モジュールはコンポーネントの損傷を防ぐために、ESD 保護された環境に取り付ける必要があります。次の手順に従ってカードをインストールします。

- Nodegrid Services Router の電源をオフにします

- Nodegrid Services Router の電源がオフになっていることを確認します

- モジュールを取り付けるスロットをカバーする、ブランキングパネルのネジを外します。

- カードをボックスから出して、適切なスロットに挿入します

- 付属のネジでカードを固定します

- これで、Nodegrid Services Router をオンにできます。

注:ブランキングパネルは、後で使用するために保管しておく必要があります。熱効率と安全性向上のために、未使用の各スロットはブランキングパネルで覆う必要があります。

| 拡張カード | スロット1 | スロット2 | スロット3 | スロット4 | スロット5 |

|---|---|---|---|---|---|

| 16 ポート GbE イーサネット | ✔ | ✔ | ✔ | セキュア絶縁モード ** | セキュア絶縁モード ** |

| 16 ポート SFP | ✔ | ✔ | ✔ | セキュア絶縁モード ** | セキュア絶縁モード ** |

| 16ポートシリアル | ✔ | ✔ | ✔ | ✔ | ✔ |

| 16ポートUSB | ✔ | ✔ | ✔ | ✔ | ✔ |

| M.2 携帯電話 / Wi-Fi | ✔ | ✔ | ✔ | ✔ | ✔ |

| 8 ポート SFP+ | ✔ | ✔ | ✔ | セキュア絶縁モード ** | セキュア絶縁モード ** |

| 8 ポート POE+ | ✔ | ✔ | ✔ | – | – |

| 演算 | ✔ | ✔ | ✔ | セキュア絶縁モード ** | セキュア絶縁モード ** |

| ストレージ* | – | – | – | ✔ | ✔ |

| M.2 SATA* | – | – | – | ✔ | ✔ |

注:

(*) Nodegrid Services Router は、最大 2 台の SATA ドライブをサポートしており、2 枚のストレージカードまたは 1 枚の M.2 SATA カードに分割できます。

(**) 安全絶縁モード は、通常のスロットにカードを挿入する場合と同様に管理できますが、ネットワークトラフィックは他のスロットから分離されます。

ラック取り付け

ラック取り付けブラケットに同梱されているすべてのユニットは、標準の19インチラックに収まるように取り付け可能です。2 つのラック取り付けブラケットは、セクション (ボックスの内容) に記載されているように、ボックスに入っています。これ以降、本書では、[ラックまたはキャビネット] を [ラック] と呼びます。

- 付属のネジ (ブラケットごとに 5 本) でラック取り付けブラケットを Nodegrid ユニットに取り付けます。

注:一部のユニットはファンによってアクティブに冷却されるため、ファンの風向きを正しい方向に設定するために、ユニットをラックに適切に取り付ける必要があります。ファンの風向きは、ユニットの部品番号から指定できます。

| モデル | 部品番号 | 冷却済み | 気流 | |

|---|---|---|---|---|

| Nodegrid Serial Console - Tシリーズ | NSC-Txx-xxxx-xxx | パッシブ | 該当なし | |

| Nodegrid Serial Console - Rシリーズ | NSC-TxxR-xxxx-xxx | パッシブ | 該当なし | |

| Nodegrid Serial Console - S シリーズ | NSC-TxxS-xxxx-xxx-F | アクティブ | フロント-バック (吸気) |  |

| Nodegrid Serial Console - S シリーズ | NSC-TxxS-xxxx-xxx-B | アクティブ | バック-フロント (排気) |  |

| Nodegrid Services Router | NSR-xxxx-xxx | アクティブ | フロント-バック (排気) |  |

| Nodegrid Services Router | NSR-xxxx-xxx | アクティブ | バック-フロント (吸気) |  |

| Nodegrid Bold Services Router | BSR-xx-xxxx | パッシブ | 該当なし |

- ユニットをラック内の割り当てられたスペースに置きます。

- 適切なラックネジ (付属しません) で締めてユニットを固定します。

ネットワーク接続

モデルとバージョンに応じて、ユニットには最低 2 つの銅線イーサネットポートか、2 つの SFP+ポートが備わります。 目的のネットワーク ケーブル (CAT5e、CAT6、CAT6A) をネットワークスイッチポートから、ユニットで使用可能な任意のネットワーク ポートに接続します。 SFP+ポートの備わるモデルの場合は、ユニットの電源を入れる前にSFP+モジュールを取り付け、適切なケーブルを接続します。

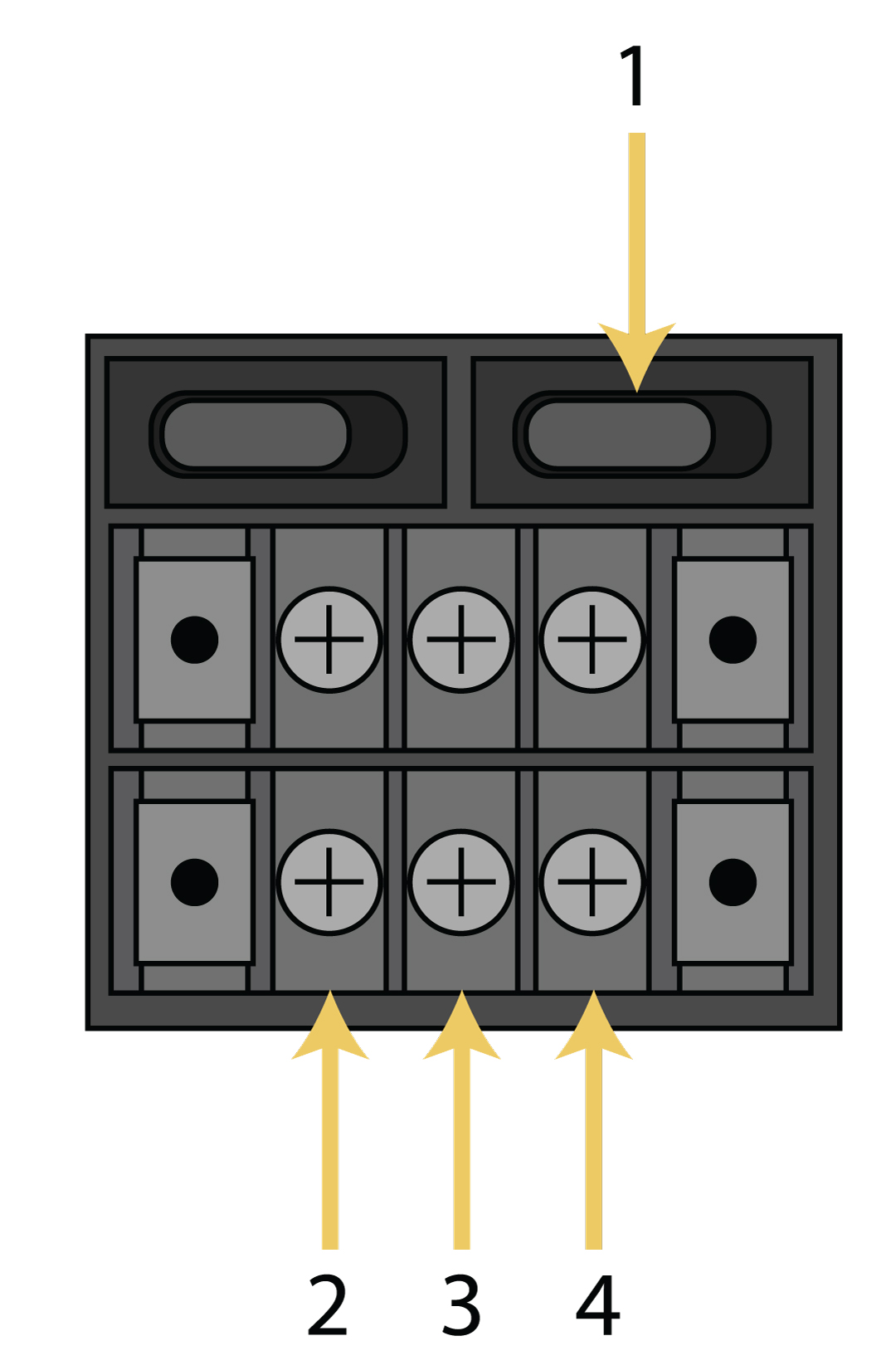

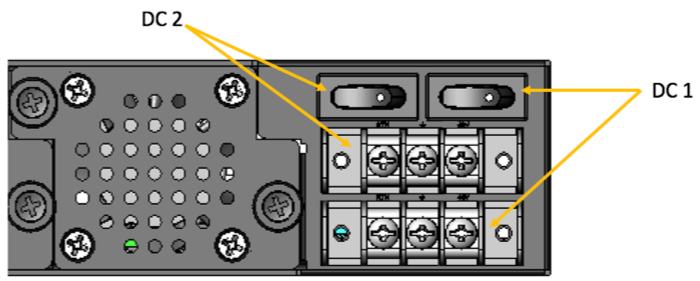

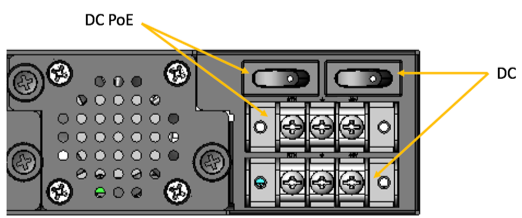

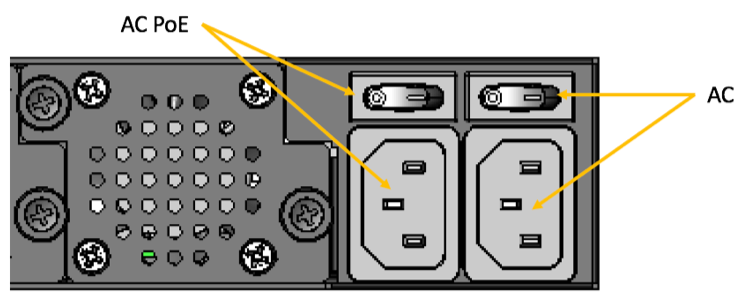

電源コードの接続

Nodegrid ユニットには、1 つまたは複数の電源装置 (AC/DC) が搭載されています。すべての電源装置を適切なケーブルでラック PDU など使用可能な電源に接続します。 ユニットの電源装置が 1 つだけの場合、電源障害の冗長性は利用できません。 電源装置を 2 つ備えたユニットは、電源障害に対して冗長性があります。両方の電源装置を 2 つの独立した電源に接続する必要があります。

注 - Nodegrid Services Router PoE 対応: PoE 対応の Nodegrid Services Router では、2 番目の電源装置が PoE 機能に電力を供給するために使用されるため、停電用の冗長性を提供することはできません。

すべての電源装置が電源に適切に接続されると、電源装置はオンになります。

(DC 電源ポートの詳細については、付録 - DC 電源を参照してください)。

ターゲット装置の接続

シリアルターゲット装置の接続

注: EMC の問題を回避するために、すべてのポート接続に高品質のネットワークケーブルを使用してください。

ユニットのシリアルポートとシリアルデバイス’のコンソールポートの間で使用されるケーブルとアダプタは、そのピン配置によって異なります。

ルータ、スイッチ、サーバなど、最新のシリアル デバイスには、そのコンソールポートとして DB9、RJ45、または USB ポートが備わります。ポートのピン配置については、シリアルデバイスコンソールの製造元’のマニュアルを参照してください。RJ45 ポートのコンソールポートの場合、Cisco のようなピン配置を使用する場合があります。

ユニットのシリアルポートとシリアルデバイスのコンソールポートに応じて使用されるケーブル配線については、以下の表を参照してください。

| モデル | ポートタイプ | ピンアウト | デバイス ポート - RJ45 (レガシー) | デバイス ポート - RJ45 (Cisco) | デバイス ポート - DB9 | デバイス ポート - USB |

|---|---|---|---|---|---|---|

| Nodegrid Serial Console - Tシリーズ | RJ45 | レガシー | CAT5e ケーブル | CAT5e ケーブルと Z000039 クロスオーバーアダプタ | CAT5e ケーブルと Z000036 クロスオーバーアダプタ | USB |

| Nodegrid Serial Console - Rシリーズ | RJ45 | Cisco | - | CAT5e ケーブル | CAT5e ケーブルと Z000015 クロスオーバーアダプタ | USB |

| Nodegrid Serial Console - S シリーズ | RJ45 | 自動検出 (レガシー/Cisco) | CAT5e ケーブル | CAT5e ケーブル | CAT5e ケーブルと Z000015 クロスオーバーアダプタ | USB |

| Nodegrid Services Router | RJ45 | Cisco | - | CAT5e ケーブル | CAT5e ケーブルと Z000015 クロスオーバーアダプタ | USB |

| Nodegrid Bold Services Router | RJ45 | Cisco | - | CAT5e ケーブル | CAT5e ケーブルと Z000015 クロスオーバーアダプタ | USB |

シリアル デバイス’の RJ45 のピン配置が、Cisco のような配置と異なる場合、またはお使いのシリアルデバイスをユニットに接続する上でご不明な点がある場合、 ZPE Systems のテクニカルサポート にお気軽にお問い合わせください。

IP ターゲット デバイスの接続

注: EMC の問題を回避するために、すべてのポート接続に高品質のネットワークケーブルを使用してください。

すべての IP ベースのターゲットデバイスは、Nodegrid ユニットのネットワークインターフェースへの直接接続、既存のネットワークインフラストラクチャを介した接続の両方が可能です。 ターゲットデバイスが直接接続されている場合、イーサネット接続に標準ネットワークケーブル (CAT 5、CAT6、CAT6e)、または適切なファイバケーブルを使用できます。

Nodegrid への接続

コンソール ポートを介した接続

付属の CAT5e と RJ45-DB9 Z000036 アダプタ/ケーブルを使用して、Nodegrid ユニットと通信します。CAT5e ケーブルの一端を Nodegrid コンソールポートに接続します。もう一方の端を RJ45-DB9 アダプタに接続し、お使いのノートパソコンまたは PC の DB9 COM ポートに接続します (お使いのノートパソコンや PC に DB9 COM ポートがない場合は、USB-DB9 アダプタを使用します (付属しません))。

シリアルアプリケーション (例: xterm、TeraTerm、Putty、SecureCRT) をお使いのノートパソコン/PC で実行して、その COM ポート (使用される COM ポートについてのシステム情報を参照してください) へのターミナルセッションを、115200bps、8 bits、パリティなし、1 ストップビット、フロー制御設定なしで開始します。

ETH0 を介した接続

ETH0 インターフェースは、デフォルトで DHCP 要求を聞き取るように設定されています。DHCP サーバが使用できない場合、ユニットはデフォルトの IP アドレス 192.168.160.10を使用します。ユニットは、 ブラウザ https://[DHCP ASSIGNED IP]、https://192.168.160.10、または ssh クライアントによってアクセスが可能です。

| 設定 | 値 |

|---|---|

| DHCP | 有効 |

| フォールバック IP | はい |

| デフォルト IP | 192.168.160.10/24 |

| デフォルトの URL | https://192.168.160.10 |

| デフォルトの ssh | ssh [email protected] |

Wi-Fi を介した接続

Nodegrid は、適切な Wi-Fi デバイスが接続されている場合に備えて、Wi-Fi ホットスポットとして機能するように事前設定されています。これは、内蔵 Wi-Fi モジュール、または USB Wi-Fi アダプタのいずれかです。

Nodegrid は、SSID Nodegridを使用して、Wi-Fi ネットワークを自動表示します。デフォルトの WPA 共有キーは、Nodegrid です。Nodegrid は、IP アドレスをクライアントに自動で提供はしません。192.168.162.1/24 の範囲で有効な IP アドレスを持つクライアントを設定します。 これで、ブラウザの Https://192.168.162.1 から、または ssh を介して、ユニットにアクセスできるようになりました。

| 設定 | 値 |

|---|---|

| SSID | Nodegrid |

| WPA共有キー | Nodegrid |

| デフォルトのネットワーク | 192.168.162.1/24 |

| デフォルトの URL | https://192.168.162.1 |

| デフォルトの ssh | ssh [email protected] |

KVM ポートを介した接続

Nodegrid ユニットは、KVMインターフェースを介して直接設定や管理が可能です。モニターを HDMI ケーブルでユニットの HDMI インターフェースに接続します。

Nodegrid Bold SR は、HDMI インターフェースの代わりに VGA ポートを提供します。

注: HDMI から DVI-D のアダプタを使用して、DVI-D モニターの接続を可能にします。

USB キーボードとマウスを、使用可能な USB ポートに接続します。

注: キーボードとマウスは Linux でサポートされている必要があり、Windows のみのデバイスはサポートされていません。この制限は、USB ワイヤレス ドングルを使用するデバイスに主に影響します。

ログインプロンプトが表示されます。

I/O ポート (GPIO)

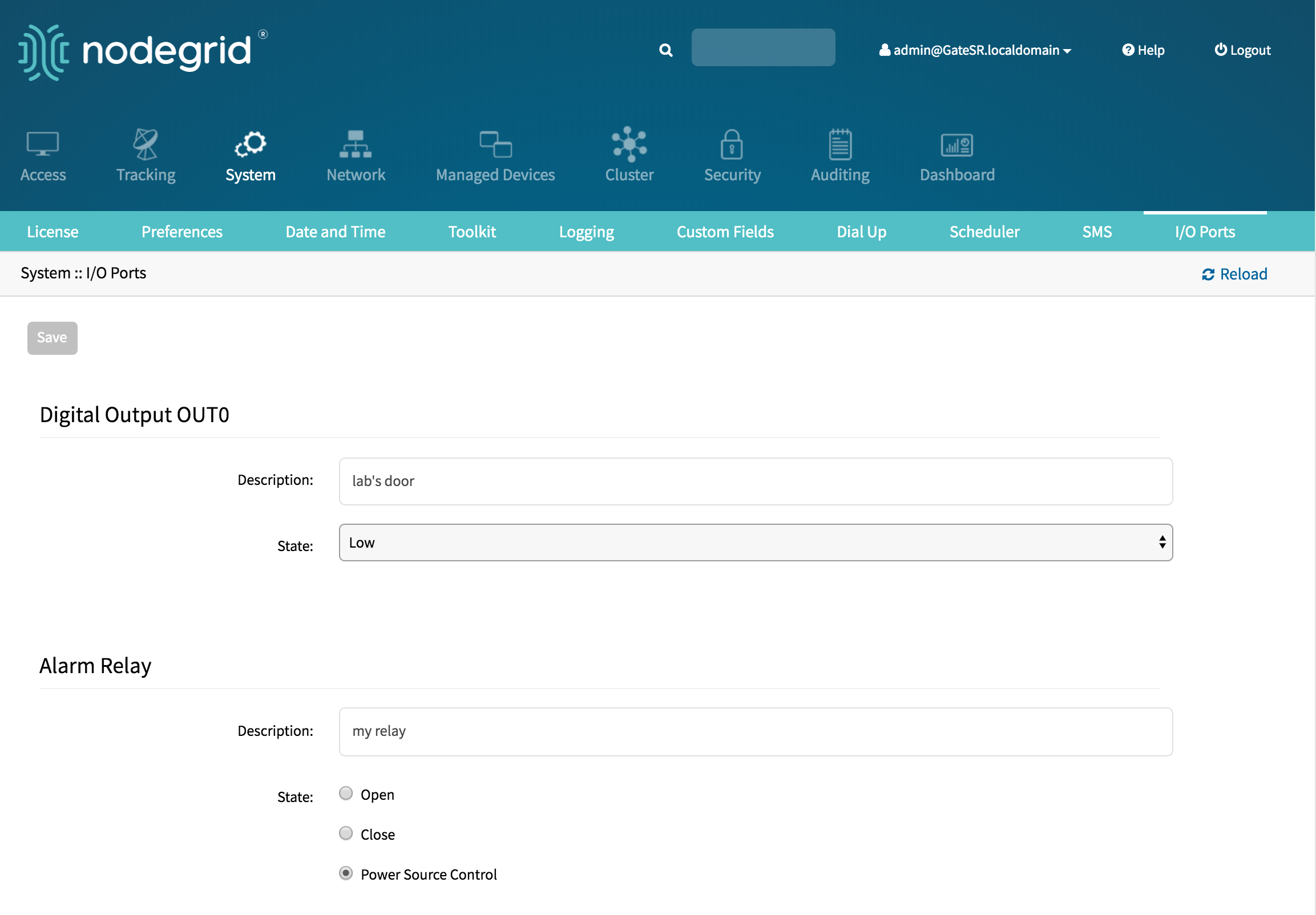

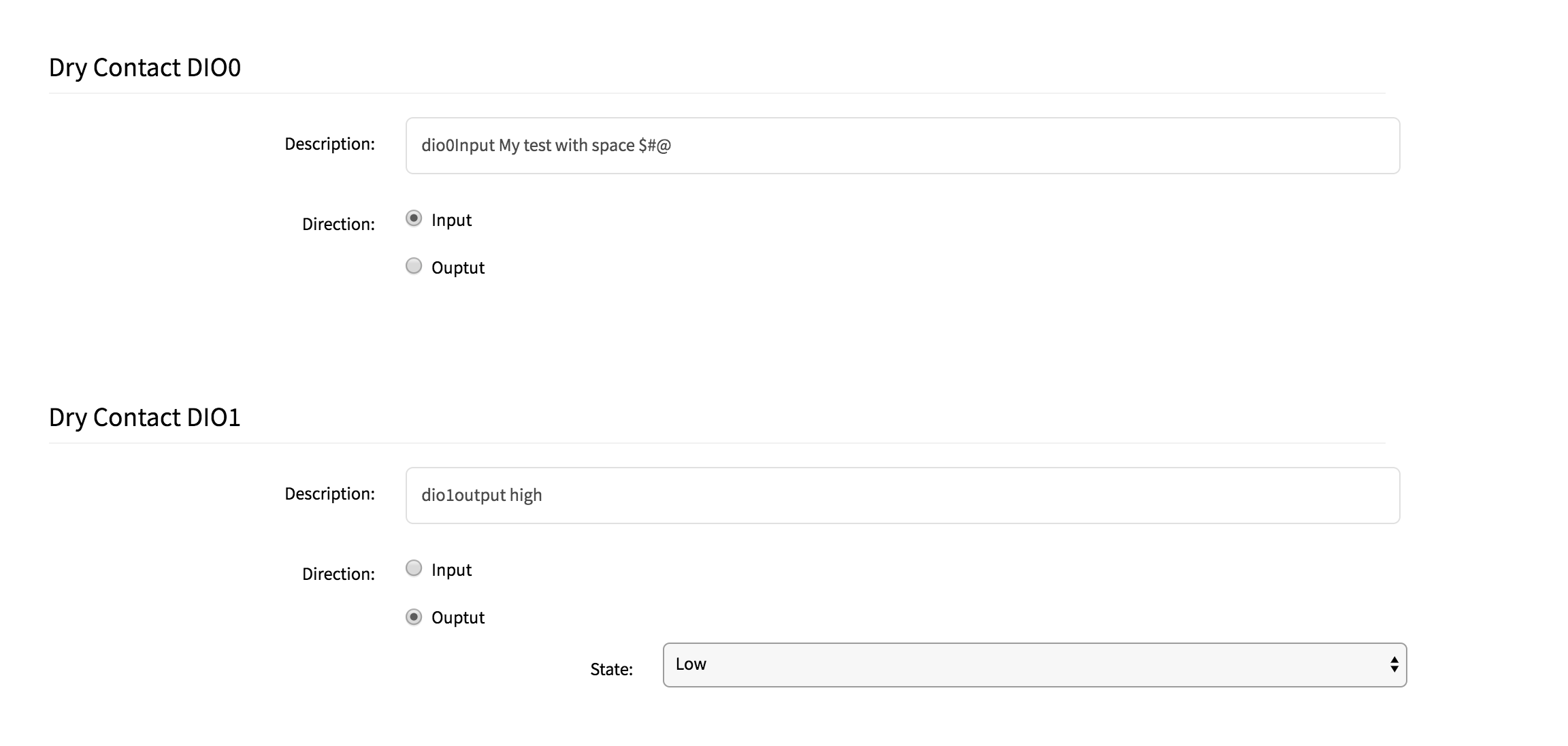

Nodegrid Gate SR は、2 つのデジタル I/O ポート (DIO0、DIO1)、1 つのデジタル出力ポート (OUT0)、および 1 つのリレー ポート (1A@24V) をサポートします。

Nodegrid Link SR は、2 つのデジタル I/O ポート (DIO0、DIO1) と 2 つのデジタル出力ポート (OUT0、OUT1) をサポートします。

DIO0 および DIO1 の両方は、出力または入力として独立して設定可能です。DIO0 および DIO1 は、TTL レベル (5.5V 最大 @ 64mA)と JESD 22 を超える ESD 保護を備えたオープンドレインデジタル I/O ポートです。

DIO ポートが入力用に設定されている場合、次の意味を持ちます:

- 接点が開いている場合、高またはデジタル ‘1’ 。

- 設定が閉じている場合、低またはデジタル ‘0’ 。

注: DIO0およびDIO1ポートを入力用に設定することは、ドアの閉鎖、振動、水、煙センサーのような乾接点アプリケーションに最適です。

DIO ポートが出力として設定される場合、以下のように出力されます:

- 高に設定した場合、TTL 高として;

- 低に設定した場合、TTL 低として。

注: DIO0およびDIO1ポートを出力用に設定することで、低電圧/電流アプリケーションの制御に使用できます。

OUT0 および OUT1 は、高電圧デジタル出力です。各ポートは、内部でシグナル MOSFET に接続されています。出力ポートは通常オープン (NO) で、500mA、2.5V~60Vの電圧範囲に対応できます。 OUT ポートが以下である場合:

- 高に設定すると、有効/アクティブになり、出力 OUT を地面に引き下げます。

- 低に設定すると、無効/非アクティブになり、出力 OUT が開いたままになります。

注: OUT0 と OUT1 は、リレー回路のように、接続された電源回線を地面に引き下げるために使用できます。

Nodegrid Gate SR の RELAY ポートは、通常クローズド (NC) リレーで、1A で最大 24V のディレーティング値を持ちます。ただし、RELAY の仕様に従い、60 W、125VA の最大スイッチング電力; 220VDC、250VACの最大スイッチング電圧; 抵抗性負荷での最大スイッチング電流 2A をサポートします。

RELAY の主な役割は、電源制御アラームとして動作することです。RELAY が閉じている場合、Nodegrid Gate SR が単一の電源から電力を供給されているか、まったく電源が供給されていないことを示します。したがって、この RELAY が閉じている時に Nodegrid Gate SR が両方の入力電源から電力を供給されている場合、少なくとも 1 つの入力電源で障害が発生していることを示します。

オプションで、外部デバイスを制御するためにソフトウェア制御 (オープン/クローズ) に従うように RELAY 機能を変更することができます。以下は可能なリレーの状態です:

- オープン、リレー接点が開きます。

- クローズ、リレー接点が閉じます。

I/O ポート設定は、System :: I/O Portsの下にあります。I/O ポートのステータスとその他のハードウェア情報は、Tracking :: HW Monitorの下にあります。

安全上の理由から、各ポートで定義された最大電圧/電流を超えないようにしてください。

Nodegrid Manager のインストール

Nodegrid Manager ソフトウェアは、ISO ファイルからインストールします。次の 3 段階のプロセスに沿ってインストールします:

- 仮想マシンを作成します

- ソフトウェアをインストールするために、ISO ファイル/CD から起動します

- 新しく作成された仮想マシンから再起動・起動します。

最小要件

- ESXi 4.1以上

- 32 GB ハードドライブ (LSI ロジックパラレルコントローラを介して接続)

- 4 GB メモリ (8 GB 推奨)

- 2 ネットワーク アダプタ (E1000 アダプタ推奨)

仮想マシンの作成 - VMWare

- ESXi vSphere 画面から、[新しい仮想マシンの作成] リンクをクリックします

- 仮想マシンの設定については、[新しい仮想マシンを作成] をクリックし、_[次へ] _をクリックします

- Nodegrid Manager 仮想マシンのための適切な[名前]を選び、 select as [ゲスト OS ファミリー]としてLinux、[ゲスト OS バージョン]として他の Linux (64ビット)を選択し、 [次へ]をクリックします

- 新しい仮想マシン用に作成するデータ ストレージの容量を選択し、[次へ]をクリックします

- [設定のカスタマイズ]画面で、次の設定を入力します:

CPU: _2<br>メモリ: 4GB

ハードディスク: 32GB

SCSI コントローラ:LSI ロジックパラレル

ネットワークアダプタ_: E1000 タイプの2

_[次へ] _をクリックします

注: この値は最小設定であり、必要に応じて調整する必要があります。

- [完了]をクリックして、ESXi サーバ上の仮想マシンの設定を完了します。

Nodegrid Manager のインストール

Nodegrid Manager ソフトウェアのインストール方法:

- 仮想マシンの概要画面の[コンソール]タブをクリックします

- 電源を入れます。オペレーティングシステムがインストールされていないので、仮想マシンを起動できません

- CD/DVD アイコンをクリックし、システム内の Nodegrid Manager ISO ファイルのロケーションを選択します

- コンソール領域の [CTL-ALT-INSERT] をクリックして仮想マシンを再起動します

- 仮想マシンの Console Server ソフトウェアは、ブートプロンプトで開始されます。ブートプロンプトで、 [ENTER]キーを押すか、待機します。画像は解凍された後読み込まれます

- 画像が起動したら、コンソールの指示に従います。インストールを続行するには、EULA に同意する必要があります。[同意]を入力してください

- インストールの過程で、ファイルは仮想マシンにコピーされ、システムが自動で再起動して Nodegrid Manager が起動します。[ENTER] をクリックして画像を起動するか、画像が自動で起動するのを待ちます。

- 画像を起動すると、Nodegrid Manager の新規コピーが使用可能になり、設定の準備が整います。

ネットワークの初期設定

Nodegrid Platform がオンになると、起動メッセージ、次にログインプロンプトが表示されます。

デフォルトの管理者ユーザー名はadmin、 デフォルトのパスワードもadminです。 管理者ユーザーは、Web インターフェース (HTTPS) または CLI (SSH) を介して、コンソール ポートを介して Nodegrid Platform にアクセスできます。その他のアクセス方法を有効にできます。

スーパーユーザーは、rootであり、デフォルトのパスワードはrootです。 このルートユーザーは、Linux OS に SHELL アクセスできますが、Web インターフェースにはアクセスできません。

Nodegrid Platform は、デフォルトで、DHCP IP 設定が有効化された状態で設定されます。

注:Nodegrid Platform は、DHCP サーバに障害が発生した場合や使用できない場合、ETH0 で 192.168.160.10 で応答します。

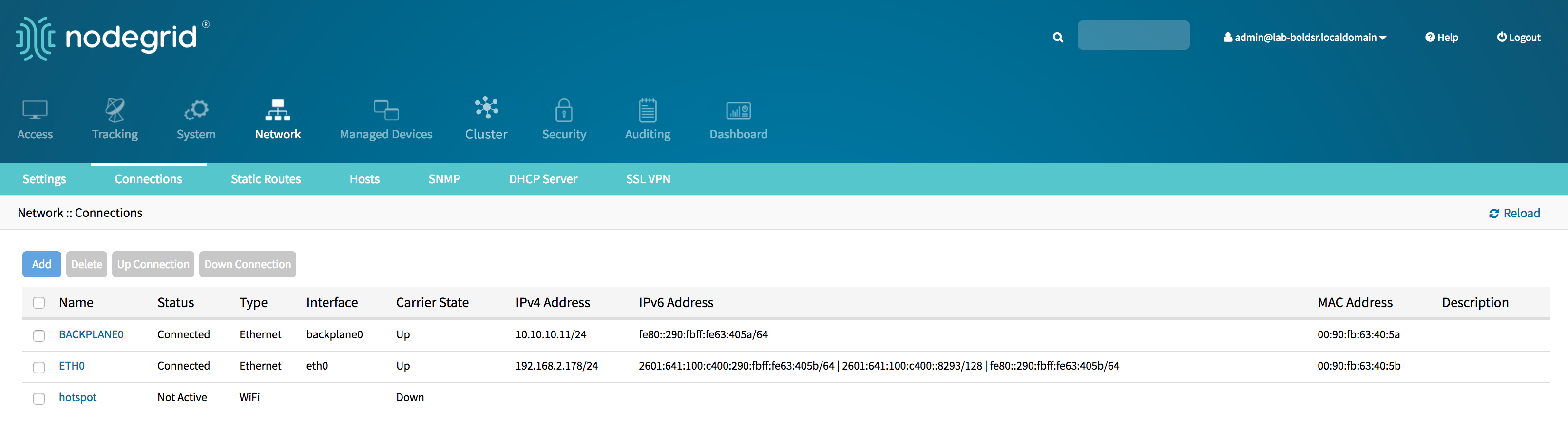

現在の IP アドレスを識別します

現在割り当てられている IP アドレス ログインを管理者ユーザーとしてNodegrid Platformに識別し、[ネットワーク接続] 画面に移動します。

現在の IP アドレスを識別します - WebUI

- デフォルトのパスワードadminで、adminユーザーとしてログインします

- ネットワークに移動します :: 接続

現在の IP アドレスを識別 - CLI

- デフォルトのパスワードadminで、adminとしてログイン

- 現在の設定を

show /system/network_statistics/で表示

出力例:

[admin@nodegrid /]# show /settings/network_connections/name status type interface carrier state ipv4 address ipv6 address mac address description========== ========== ======== ========== ============= ================= =========================== ================= ===========BACKPLANE0 connected ethernet eth0 up 192.168.10.252/24 fe80::290:fbff:fe5b:72bc/64 e4:1a:2c:5b:72:bcETH0 connected ethernet backplane0 up 192.168.29.3/24 fe80::290:fbff:fe5b:72bd/64 e4:1a:2c:5b:72:bdhotspot not active wifi down

静的 IP アドレスの定義

- DHCP サーバをネットワークで使用できない場合、または動的 IP から静的 IP に変更したい場合、ネットワークパラメータを設定します。

注: 以下の例では、通信に IPv4 を使用します。IPv6 は、Nodegrid Platform で完全にサポートされており、同じメニューで適切な設定がご利用いただけます。

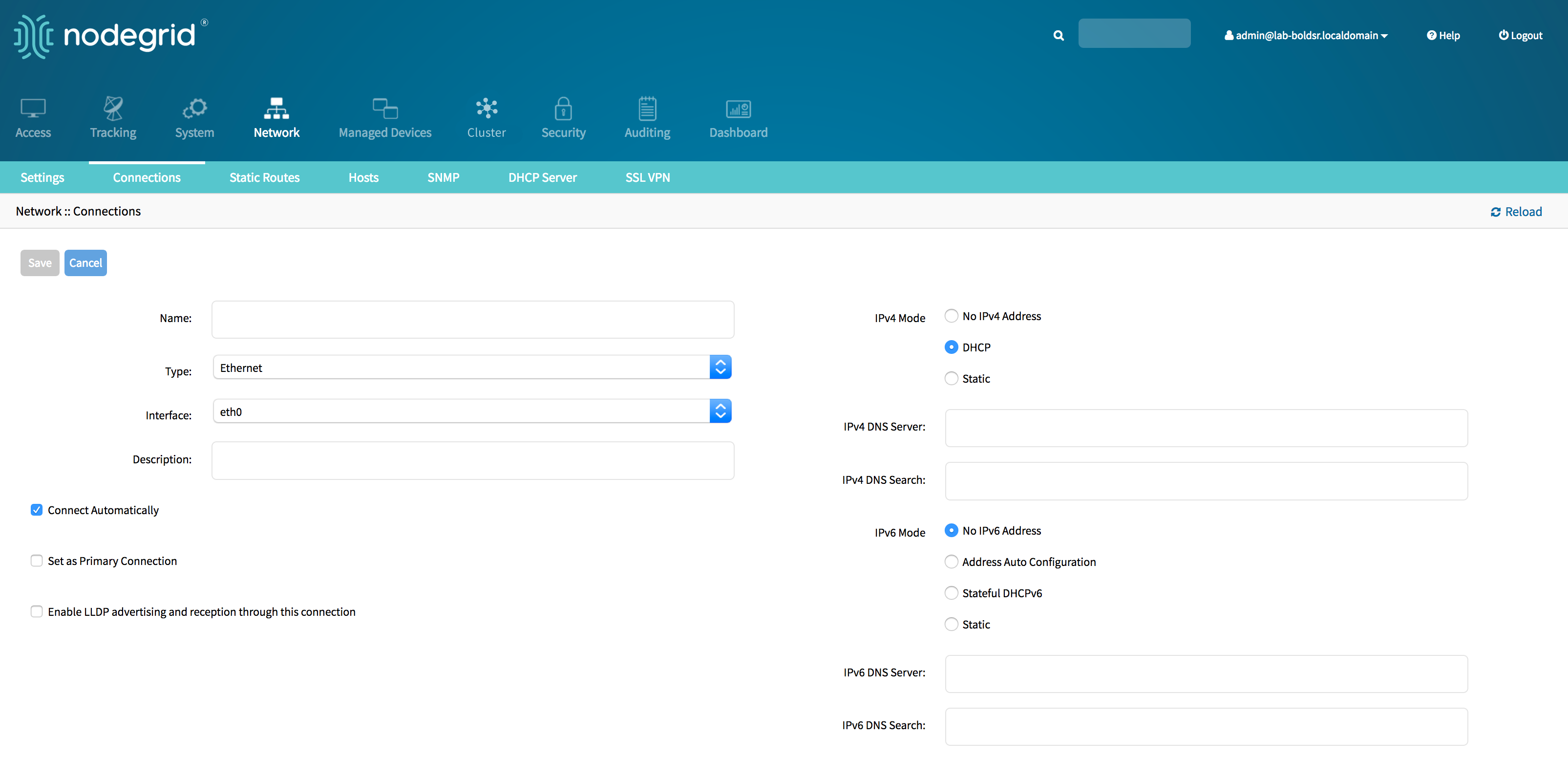

静的 IP アドレスの定義 - Web UI

- ネットワークに移動:: 接続

- 設定するインターフェースをクリック

- 必要な詳細を提供

- [保存] をクリック

静的 IP アドレスの定義 - CLI

- 目的のネットワークインターフェースに移動します

xxxxxxxxxx[admin@Nodegrid /]# cd settings/network_connections/ETH0/

- ネットワークインターフェースの設定

xxxxxxxxxx[admin@Nodegrid ETH0]# set ipv4_mode=static[admin@Nodegrid ETH0]# set ipv4_address=<IP_ADDRESS> ipv4_bitmask=<BITMASK> ipv4_gateway=<GATEWAY>[admin@Nodegrid ETH0]# commit

例:

xxxxxxxxxx[admin@Nodegrid /]# cd settings/network_connections/ETH0/[admin@Nodegrid ETH0]# set ipv4_mode=static[admin@Nodegrid ETH0]# set ipv4_address=10.0.0.10 ipv4_bitmask=24 ipv4_gateway=10.0.0.1[admin@Nodegrid ETH0]# showname: ETH0type: ethernetethernet_interface = eth0connect_automatically = yesset_as_primary_connection = noenable_lldp = noipv4_mode = staticipv4_address = 10.0.0.10ipv4_bitmask = 24ipv4_gateway = 10.0.0.1ipv4_dns_server =ipv4_dns_search =ipv6_mode = address_auto_configurationipv6_dns_server =ipv6_dns_search =[admin@Nodegrid ETH0]# commit

必要に応じて、他のインターフェースについても同じ手順に従います。

インターフェース

WebUI

Nodegrid Platform は、WebUI のビルドを介してアクセスできます。このインターフェースは、すべてのターゲットデバイスへの完全なアクセスとプラットフォームの設定と管理を可能にします。

Web UI は、モバイルブラウザを含む HTML5 に対応するすべての最新ブラウザに対応しています。Internet Explorer 11、Edge、Chrome、Firefox は定期的にテストされているブラウザです。

WebUI は、以下の一般的なストラクチャを提供します。

| メニュー | アイコン | 説明 |

|---|---|---|

| アクセス | アクセスメニューから、すべてのユーザーが管理対象デバイスに簡単にアクセスできます。これにより、適切なアクセス許可を持つユーザーは、セッションを開始し、電源を制御し、デバイスのロギングの詳細を確認することが可能です。 | |

| トラッキング | 追跡メニューには、システム使用率やシリアルポートの統計など、一般的な統計情報とシステム情報の概要が表示されます。 | |

| システム | システムのメニューでは、管理者は Nodegrid Platform で一般的な管理タスク (ファームウェアの更新、バックアップ、復旧、ライセンスなど) を実行できます。 | |

| ネットワーク | [ネットワーク] メニューから、すべてのネットワークインターフェースと機能へのアクセスと管理が可能です。 | |

| 管理対象デバイス | 管理者は、Nodegrid Platform を介して管理する必要があるデバイスを、このメニューから追加、設定、および削除することができます。 | |

| クラスタ | 管理者は、クラスタメニューから Nodegrid Cluster 機能を管理できます。 | |

| セキュリティ | [セキュリティ] メニューには、Nodegrid Platform のユーザーアクセスと一般的なセキュリティを制御する設定オプションが用意されています。 | |

| 監査 | 管理者は、このメニューから監査レベル、ロケーション、一部のグローバルロギング設定を管理できます。 | |

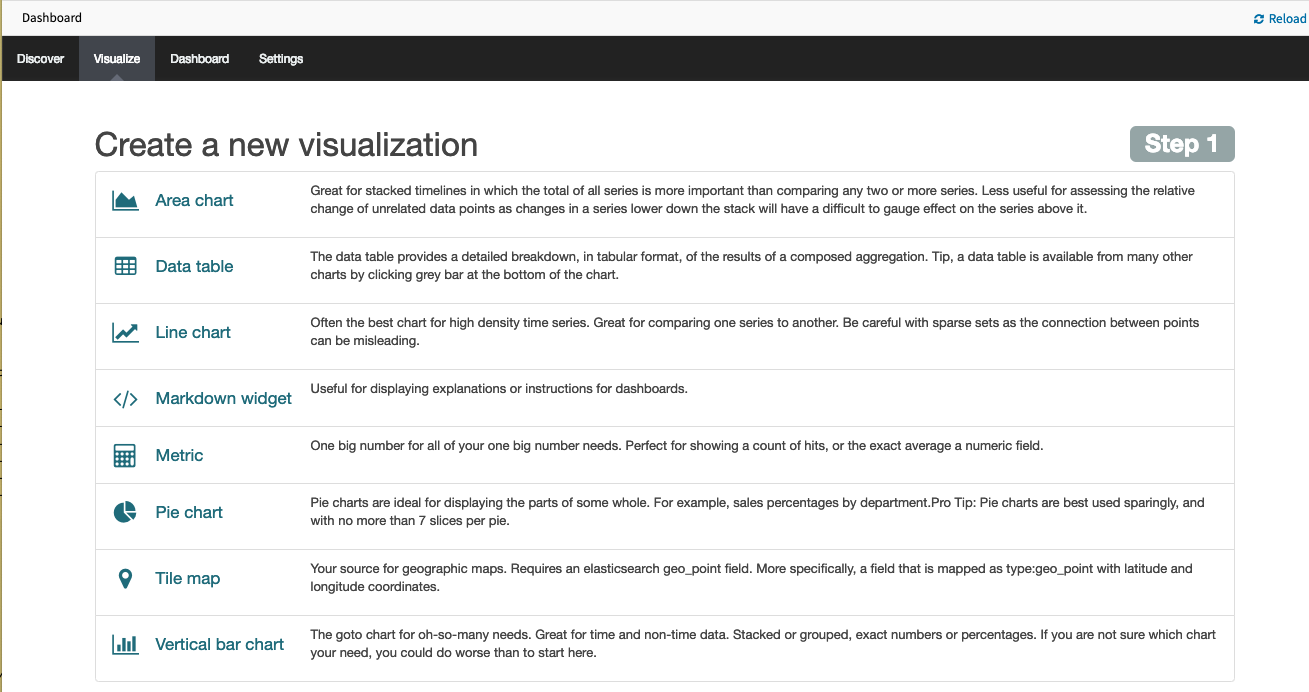

| ダッシュボード | ダッシュボードでは、ユーザーと管理者はダッシュボードとレポートを作成して表示できます。 | |

| アプリケーション | アプリケーションのメニューは、有効な仮想化ライセンスを使用可能な場合にのみ表示されます。管理者は、適切なライセンスで NFV および Docker アプリケーションを管理および制御できます。 |

CLI

CLI インターフェースを介して Nodegrid Platform にアクセスできます。CLI には、ssh クライアントかコンソールポートを介してプラットフォームに接続してアクセスします。このインターフェースは、プラットフォームのすべてのコンソールターゲットセッション、設定、および管理へのアクセスを可能にします。CLI ストラクチャは、主に WebUI ストラクチャに従います。

CLI は、以下の一般的なストラクチャを提供します。

| フォルダ | 説明 |

|---|---|

| /アクセス | アクセスメニューから、すべてのユーザーが管理対象デバイスに簡単にアクセスできます。これにより、適切なアクセス許可を持つユーザーは、セッションを開始し、電源を制御し、デバイスのロギングの詳細を確認することが可能です。 |

| /システム | このフォルダーには、Web UI から追跡メニューとシステムメニューを組み合わせた機能が用意されています。追跡機能には、システム使用率やシリアルポートの統計など、一般的な統計情報とシステム情報の概要が表示されます。システムの機能により、管理者は Nodegrid Platform で一般的な管理タスク (ファームウェアの更新、バックアップ、復旧、ライセンスなど) を実行できます。 |

| /設定 | このフォルダでは、システム、セキュリティ、監査、および管理対象デバイスの設定と設定オプションにアクセスできます。 |

CLI では多くのコマンドとオプションが提供されていますが、一般的な使用法として、ユーザー/管理者は、手始めにいくつかの基本的なコマンドに分割することが可能です。

| CLI コマンド | 説明 |

|---|---|

TAB TAB | ダブル TAB キーの組み合わせで、現在有効であり使用可能なすべてのコマンド、設定、またはオプションのリストが表示されます |

ls | コマンドlsは、現在のフォルダのストラクチャを一覧表示します |

show | [有効な場合に表示] コマンドは、表形式のビューに現在の設定を表示します |

set | すべての変更と設定は、set オプション=値の一般的な形式の設定コマンドで開始され、複数設定は次のような追加のペアオプション=値を提供することによって組み合わせが可能になります set オプション1=値1 オプション2=値2 |

commit | ほとんどの変更は、直接保存されたり有効化されたりすることはなく、設定への変更は、commitコマンドで保存・;有効化される前に、showコマンドでレビューすることが可能です。その変更はまだ有効ではなく、保存する必要があるものは、コマンドプロンプトの前の次のようなサイン+によって CLI に示されます。 [+admin@nodegrid /]# |

cancel または revert | 設定をコミットして保存する必要がない場合、revertまたは cancelコマンドを使用して変更を元に戻すことができます。 |

例

xxxxxxxxxx[admin@nodegrid /]# lsaccess/system/settings/[admin@nodegrid /]# show[admin@nodegrid /]# show /access/ name status ===================== ========= Device_Console_Serial Connected[admin@nodegrid /]# set settings/devices/ttyS2/access/ mode=on-demand[+admin@nodegrid /]# set settings/devices/ttyS2/access/ rs-232_signal_for_device_state_detection=CTS DCD None[+admin@nodegrid /]# set settings/devices/ttyS2/access/ rs-232_signal_for_device_state_detection=DCD enable_hostname_detection=yes[+admin@nodegrid /]# commit[admin@nodegrid /]#Shell

Nodegrid Platform では、オペレーティングシステムの Shell に直接アクセスできます。このアクセスは、デフォルトではルートユーザー (直接) と管理者ユーザー (CLI から) に限られています。 Shell への直接アクセス権は、特定グループのユーザーに付与できます ([グループ] セクションを参照)。これは、システムオートメーションプロセスで使用するために直接 Shell にアクセスする必要があるユーザーに役立ちます。Nodegrid は、ssh キー認証による許可ばかりでなく、このような使用もサポートします。 Shell へのアクセス要件を確認し、必要に応じてアクセスを制限することをお勧めします。Shell へのアクセスは、高度なユースケースに対して提供されるものであるため、注意して使用する必要があります。Shell を通して Nodegrid Platform の設定に加えられた変更は、プラットフォームの一般的な動作に悪影響を及ぼす可能性があります。

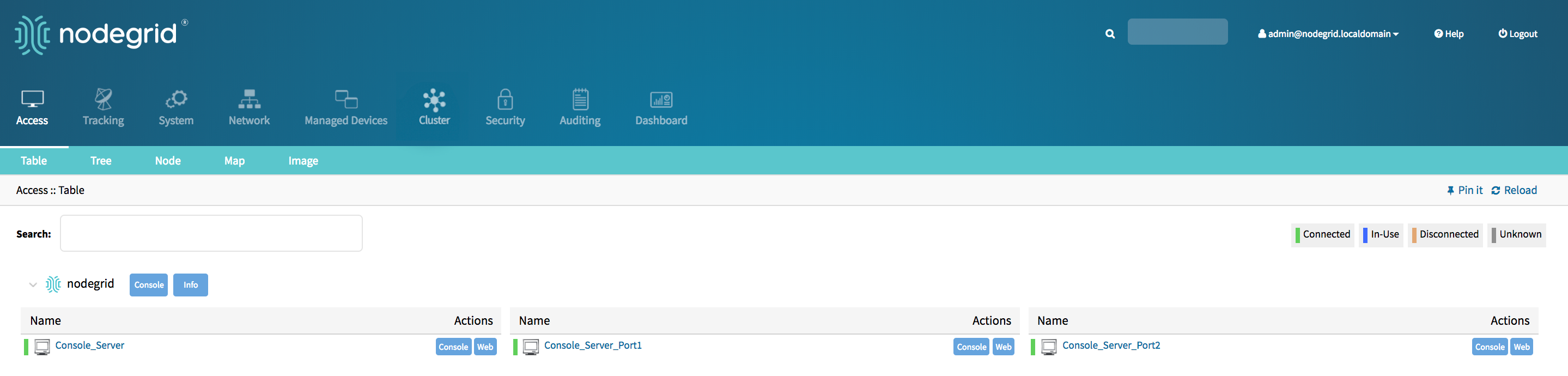

デバイスアクセス

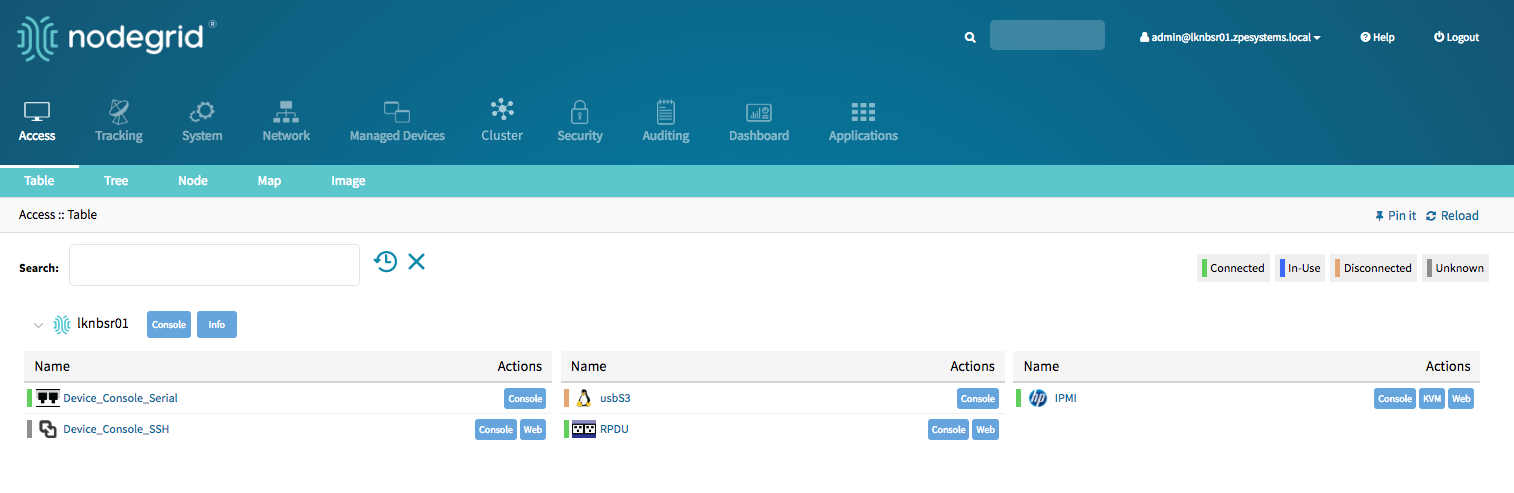

このページAccessには、使用可能なすべてのターゲットデバイスの概要が表示されます。これにより、ユーザーは管理対象デバイスに簡単に接続し、現在のデバイスの状態を確認し、ターゲットデバイスを検索することができます。表示されるターゲットデバイスは、ユーザーの権限と Nodegrid Cluster ノードの現在の状態によって決定されます。

デバイスセッション

Web UI にログインした後にユーザーが使用できる最初のビューは、Accessビューです。 このビューには、ユーザーがアクセスでき、使用可能なすべてのターゲットの概要が表示されます。各ターゲットは、現在の接続状態と使用可能な接続タイプを示します。

接続状態は次のとおりです:

| 状態 | インジケータの色 | アイコン | 説明 |

|---|---|---|---|

| 接続中 | 緑 | Nodegrid はターゲットデバイスに正常に接続でき、セッションで使用可能 | |

| 使用中 | 青 | デバイスは現在使用中 | |

| 切断済み | オレンジ | Nodegrid はターゲットデバイスに正常に接続できず、セッションで使用不能 | |

| 原因不明 | グレイ | 接続状態が不明です。これは、接続モードがオンデマンドのターゲットデバイス、または検出プロセスが完了していない新しいターゲットデバイスのデフォルトの状態です。 |

デバイスセッションは、このロケーションから直接開始できます。

デバイスセッション - Web UI

WebUI からデバイスセッションを開始するための、複数のオプションが提供されています。画面Accessでは、利用可能なターゲットセッションを直接表示し、接続ボタンをクリックするだけで新しいセッションを開始できます。

これにより、ターゲットセッションが確立される新規ウィンドウが開きます。

ウィンドウの下部には、ターゲットセッションとターゲットデバイスをさらに制御可能なボタンが表示されます。使用可能なオプションは、接続タイプとデバイスの設定によって異なります。

| オプション | 説明 |

|---|---|

| [情報] オプションには、現在のデバイスの詳細が表示されます。 |

| [フルスクリーン] でウインドウが拡張し、全画面表示になります。セッションウィンドウ自体は、その最大サイズを超えて拡張されることはありません。 |

| [電源オフ] オプションは、接続されているラック PDU または IPMI デバイスを介して、ターゲットデバイスの 電源をオフにします。 |

| [電源オン] オプションは、接続されているラック PDU または IPMI デバイスを介して、ターゲットデバイスの 電源をオンにします。 |

| [リセット] オプションは、接続されているラック PDU または IPMI デバイスを介して、ターゲットデバイスで電源サイクルを実行します。 |

| 電源ステータスには、接続されたラック PDU または IPMI デバイスによって返されたデバイスの現在の電源ステータスが表示されます。 |

| このオプションは、現在アクティブなセッションを終了させます |

| プラス記号は、画面下部にあるコマンドラインオプションを拡大/縮小します。 |

セッションのウィンドウを閉じると、ターゲットデバイスも閉じられます。

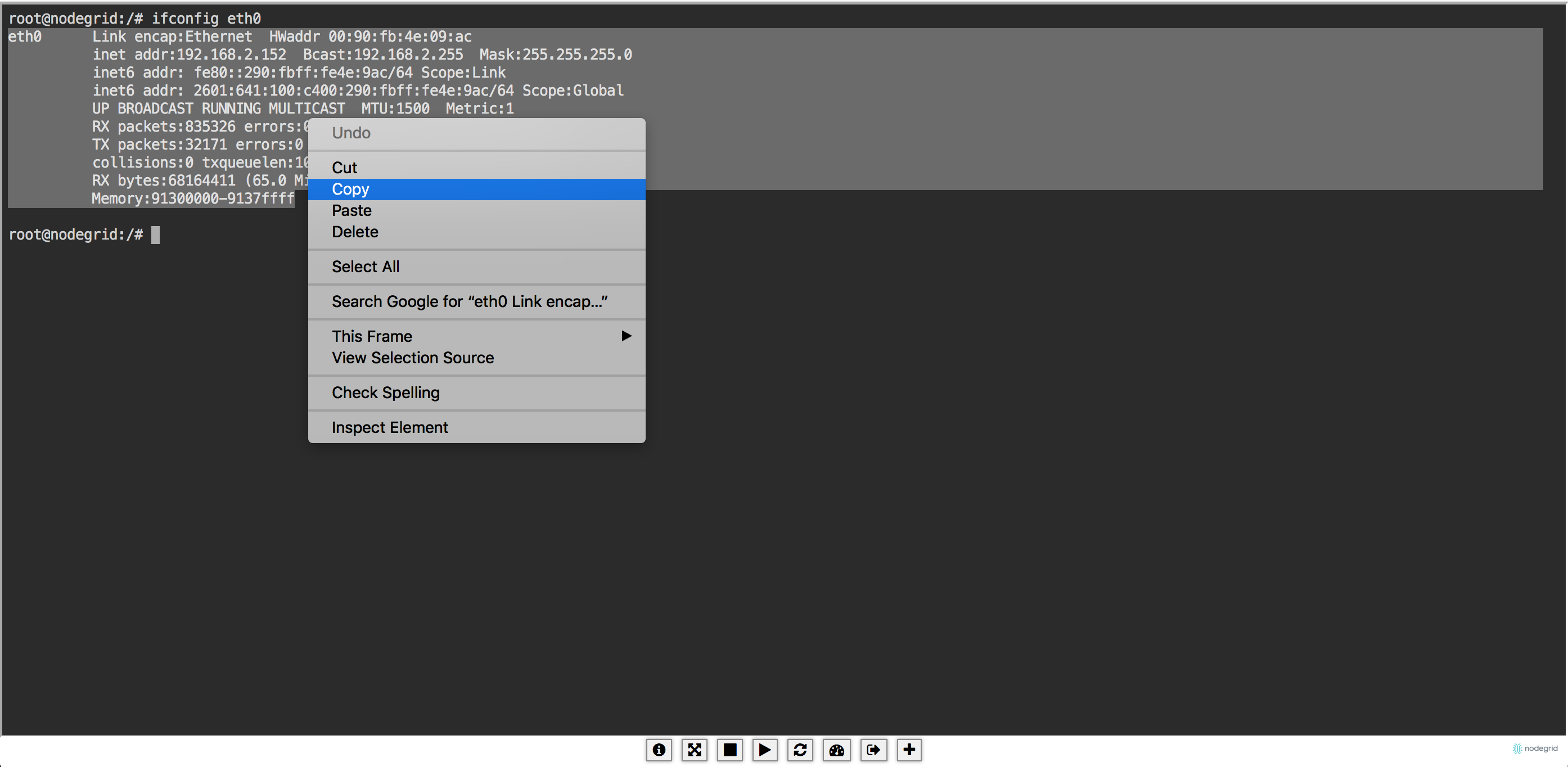

コピー&ペースト

Nodegrid は、他のアプリケーションと同様、HTML5 グラフィカルデバイスセッションウィンドウとデスクトップ環境との間で、テキストのコピーとペーストが可能です。

ただし、オペレーティングシステムの特殊性により、コピー&ペーストの操作を有効にするために、以下のようなキーの明確な組み合わせが必要となることにご注意ください。

- Windows および Linux では、コピーには

Ctrl+Insを、ペーストにはShift+Insを使用します。 - Mac では、コピーには

Cmd+Cを、ペーストにはCmd+Vを使用します。

テキストをハイライトし、右クリックでメニューを開くか、ショートカットを使用します。

デバイスセッション - CLI

アクセスビューは、accessメニューの CLI で使用でき、ユーザーは、cd /accessでこのメニューに直接移動できます。現在使用可能なターゲットを表示するには、コマンドshowを使用します。

例:

xxxxxxxxxx[admin@nodegrid access]# showname status===================== =========Device_Console_SSH ConnectedDevice_Console_Serial InUseIPMI ConnectedRPDU ConnectedusbS2 Connected

デバイスセッションは、ここからconnectコマンドで直接開始できます。

使用:

connect <target name>

例:

x[admin@nodegrid access]# connect Device_Console_Serial[Enter '^Ec?' for help][Enter '^Ec.' to cli ]login:

注: CLI から開始できるのは、コンソールセッションかテキストベースのインターフェースを提供するセッションのみです。

接続が確立されると、ユーザーは、エスケープシーケンス ^Ecを使用するか、^O セッションをさらに制御します。

メモ: エスケープシーケンスは、デバイスの設定で変更できます。

以下のオプションを使用できます。

| オプション | エスケープシーケンス | 説明 |

|---|---|---|

| . | ^Ec. | 現在のセッションを切断 |

| g | ^Ecg | 現在のユーザーグループ情報を表示 |

| l | ^Ecl | デバイス設定で定義されているブレーク信号を送信 |

| w | ^Ecw | 現在接続されているユーザーを表示 |

| <cr> | ^Ec<cr> | 無視/中止コマンド信号を送信 |

| k | ^Eck | シリアルポート (速度データ ビット パリティ ストップ ビット フロー) |

| b | ^Ecb | ブロードキャストメッセージを送信。エスケープシーケンスが送信された後でメッセージを入力できます。 |

| i | ^Eci | 現在のシリアルポート情報を表示 |

| s | ^Ecs | 現在のセッションを読み取り専用モードに変更 |

| a | ^Eca | 現在のセッションを読み取り/書き込みモードに変更 |

| f | ^Ecf | 現在のセッションを強制的に読み取り/書き込みモードにします |

| z | ^Ecz | 特定の接続されたユーザーセッションを切断 |

| ? | ^Ec? | このメッセージを印刷します |

電源制御オプションは、管理対象となるラック PDU に接続されるターゲットや、IMPI を介した電源制御を提供するターゲットで使用できます。電源メニューは、次のようにして開始できます ^O

xxxxxxxxxxPower Menu - Device_Console_SerialOptions:1. Exit2. Status3. On4. Off5. CycleEnter option:

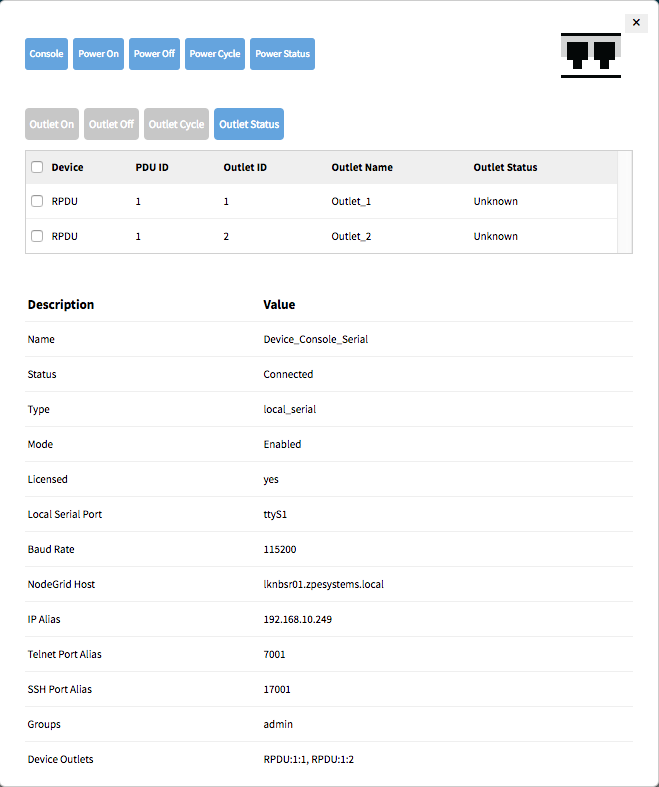

デバイス情報

Nodegrid Platform によって維持される各デバイスには、システムに多数のデバイス情報が保存されています。ユーザーはこの情報を閲覧でき、システム内で検索することも可能です。これは、特定のターゲットを識別したい場合に特に便利です。

保存されている情報は、自動的に検出された値、デバイス設定中に設定された値、および管理者によってデバイスに関連付けられた追加情報を組み合わせたものです。

デバイス情報は、WebUI でターゲット名をクリックするか、CLI 内のデバイスに移動して、特定デバイスの Access ビューに表示できます。

デバイス情報の表示 - Web UI

- 移動先

Access:: Table - ターゲット名をクリックすると、デバイスの詳細が表示されます

デバイス情報の表示 - CLI

- 移動先

cd /access/ - コマンド

showを使用してデバイスの詳細を表示

xxxxxxxxxx[admin@nodegrid /]# cd /access/[admin@nodegrid access]# show Device_Console_Serial/name: Device_Console_Serialstatus: Connected

デバイスビュー

WebUI は、ターゲットデバイスを表示・アクセスするための各種方法を提供します。デフォルトで、すべてのユーザーにテーブル ビューが表示され、ここからすべてのターゲットに簡単にアクセスすることができます。その他のビューも使用でき、アクセシビリティやデバイスのステータスの視覚化を向上させます。 次のビューを使用できます:

- テーブル ビュー

- ツリー ビュー

- ノードビュー

- マップビュー

- 画像ビュー

各ユーザーは、ログイン後に表示されるデフォルトのビューを変更できます。これには、ユーザーは設定ビューを開き、Pin Itボタンを使用します。

注: テーブル ビューは、CLI で使用できる唯一のビューです。

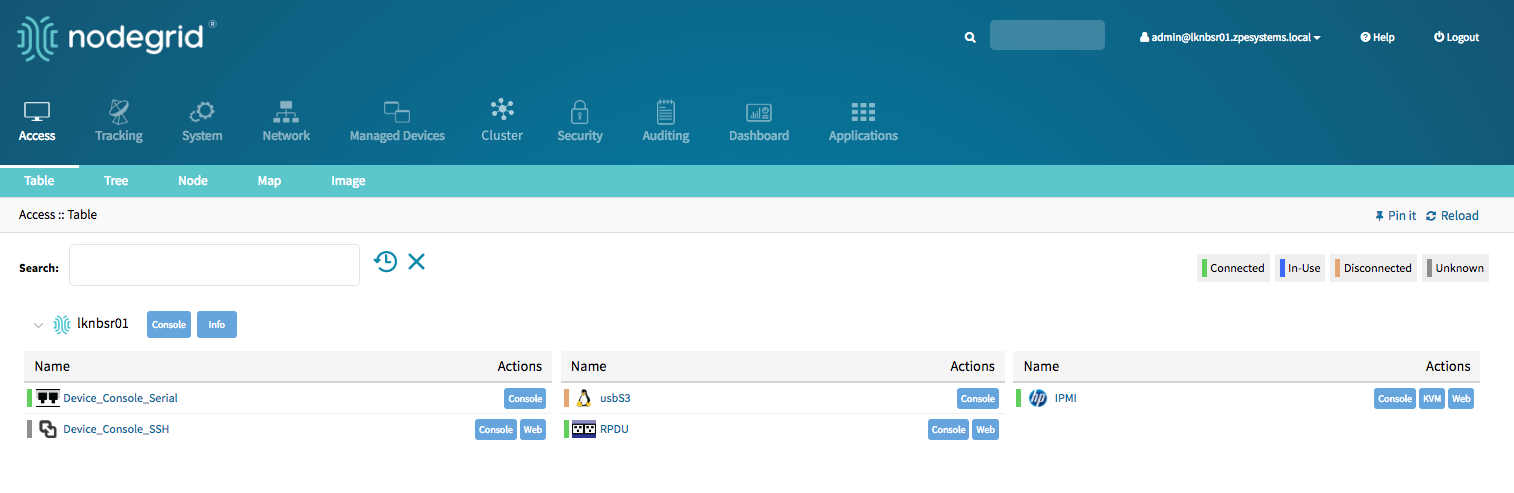

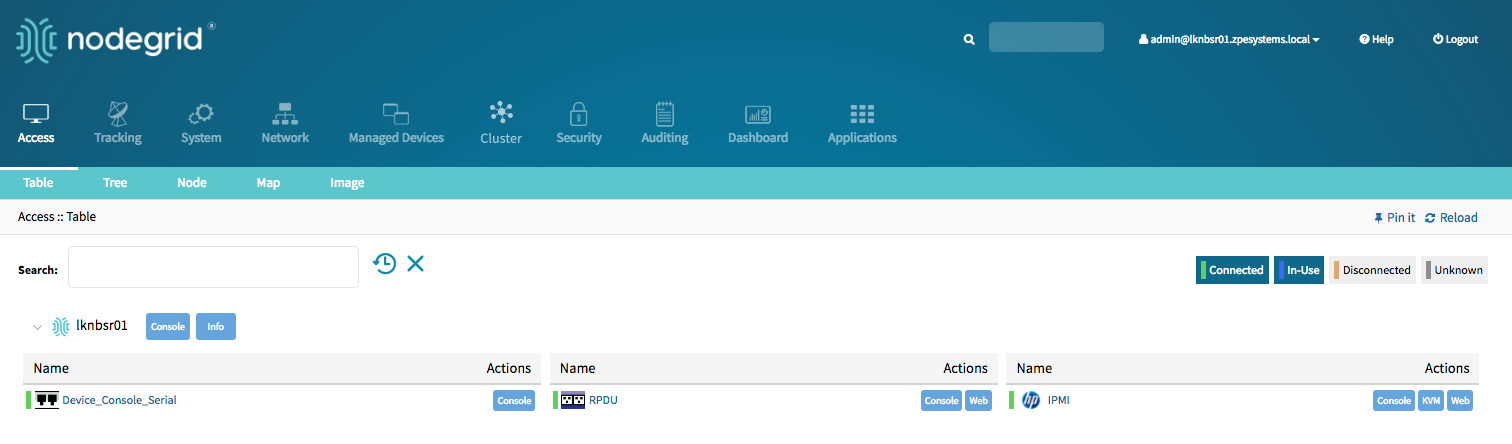

テーブル ビュー

テーブルビューで、すべてのターゲットデバイスとそのデバイスセッションに簡単にアクセスできます。これは、各デバイスの現在の状態を簡単に説明するテーブルビューを提供します。ビューには、ユニットに現在接続されているすべてのデバイスと、クラスタ機能を介して使用できる他のすべてのターゲットが表示されます。

ビューでは、現在のデバイスのステータスやその他の検索条件で現在のリストをフィルタリングできます。 現在のデバイスのステータスでフィルタリングするには、右上隅のデバイスステータスアイコンをクリックします。以下の例では、接続状態 (接続中と使用中) でデバイスをフィルタリングしています

より高度な検索オプションは、検索フィールドから使用できます。詳細については、デバイスの検索を参照してください。

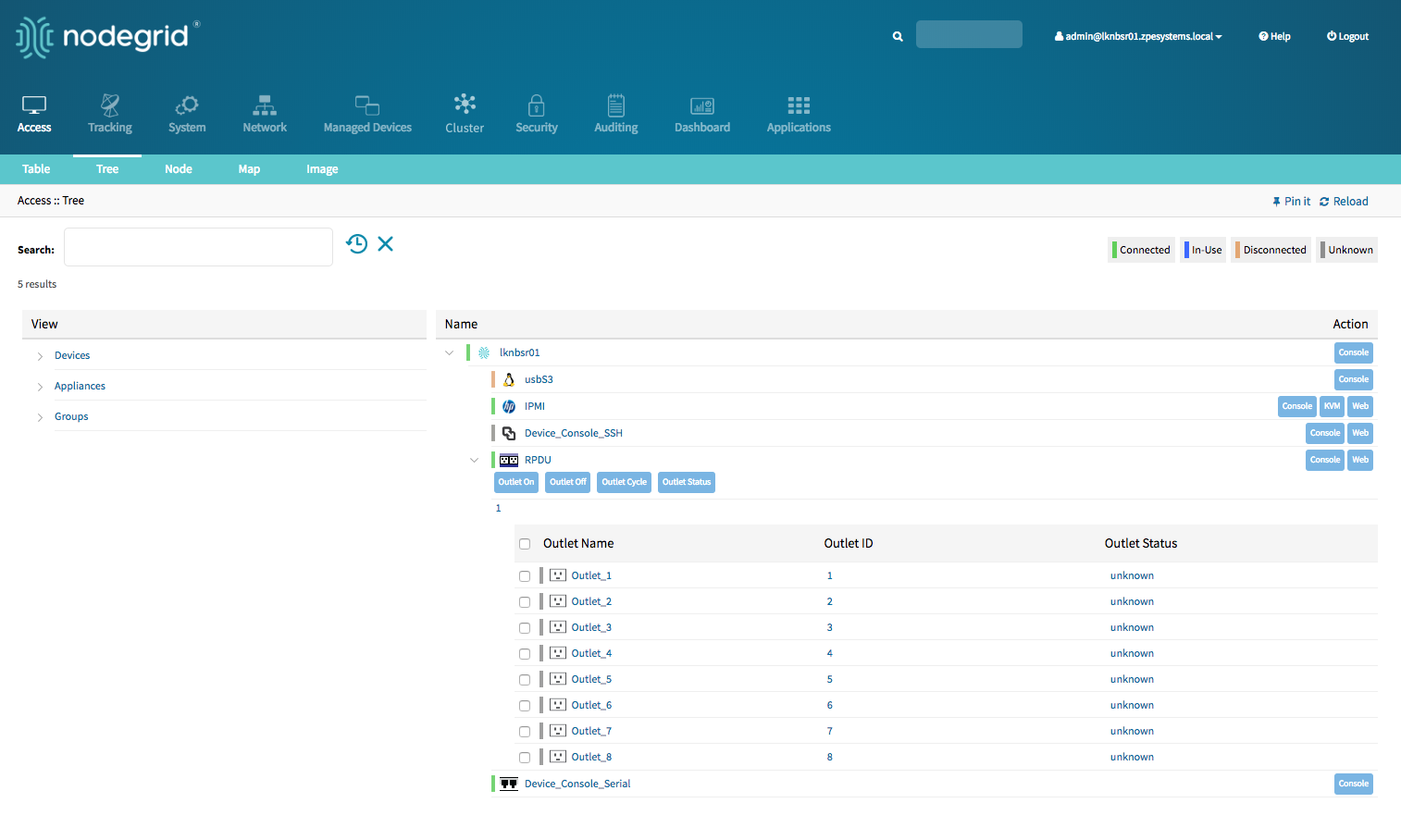

ツリー ビュー

ツリー ビューには、Nodegrid セットアップの物理階層に基づくすべてのターゲットが表示され、各ターゲットの接続を開始できます。Nodegrid 名、都市名、データセンター名、行とラックなど、そのロケーションに基づいたターゲットデバイスに簡単にアクセスできます。ビューセクションは、ロケーションとデバイスのタイプに基づくフィルタを提供します。

より高度な検索オプションは、検索フィールドから使用できます。詳細については、デバイスの検索を参照してください。

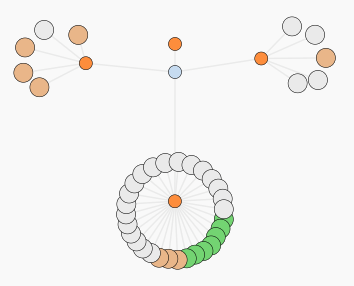

ノードビュー

ノードビューでは、接続されている Nodegrid ユニットの周囲にすべてのターゲットデバイスを配置し、 クラスタ内のすべてのターゲットと Nodegrid ユニットの完全な概観が簡単に得られます。ビューでターゲットノードをクリックすると、ターゲットデバイス情報と接続にアクセスできます。

より高度な検索オプションは、検索フィールドから使用できます。詳細については、デバイスの検索を参照してください。

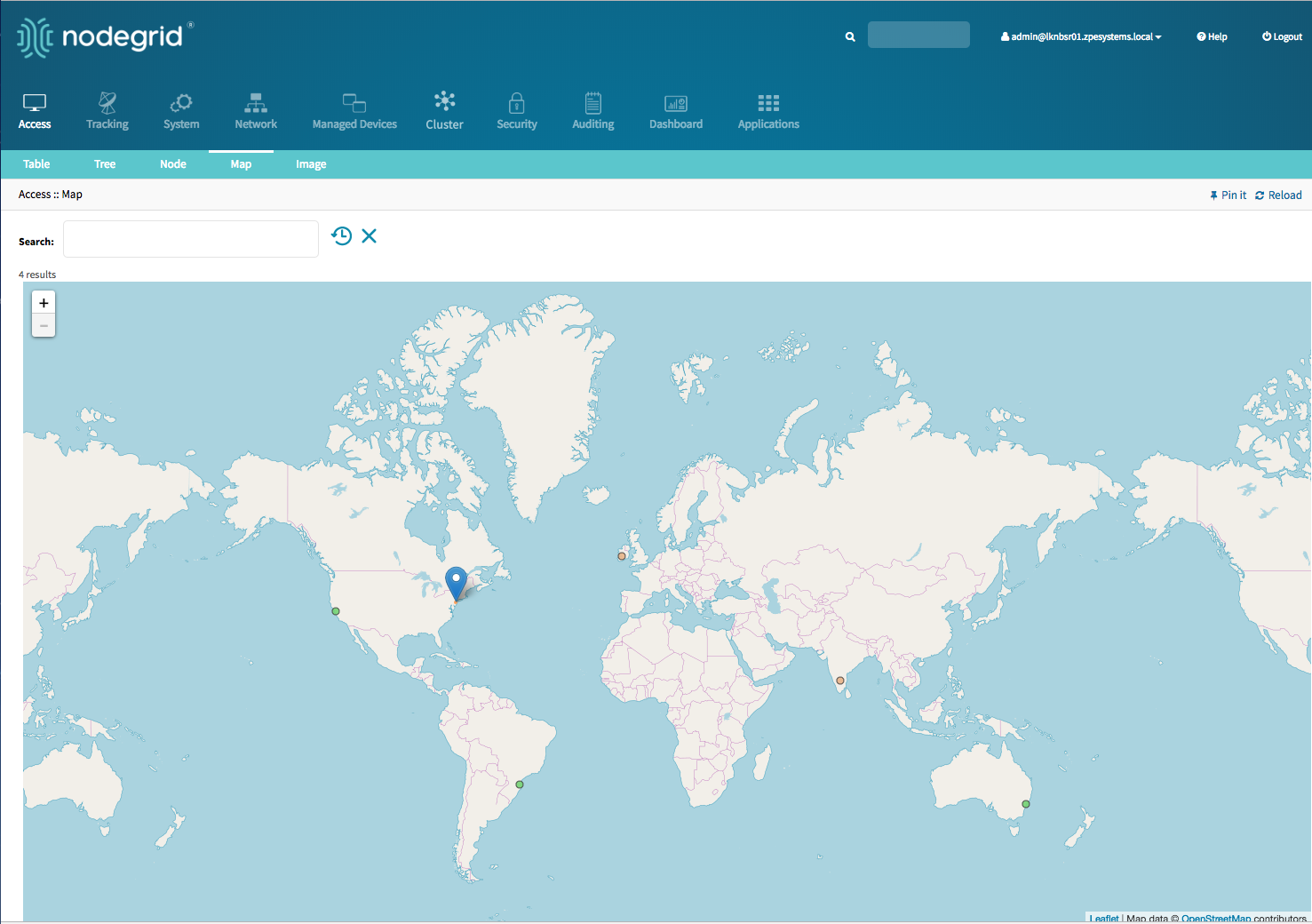

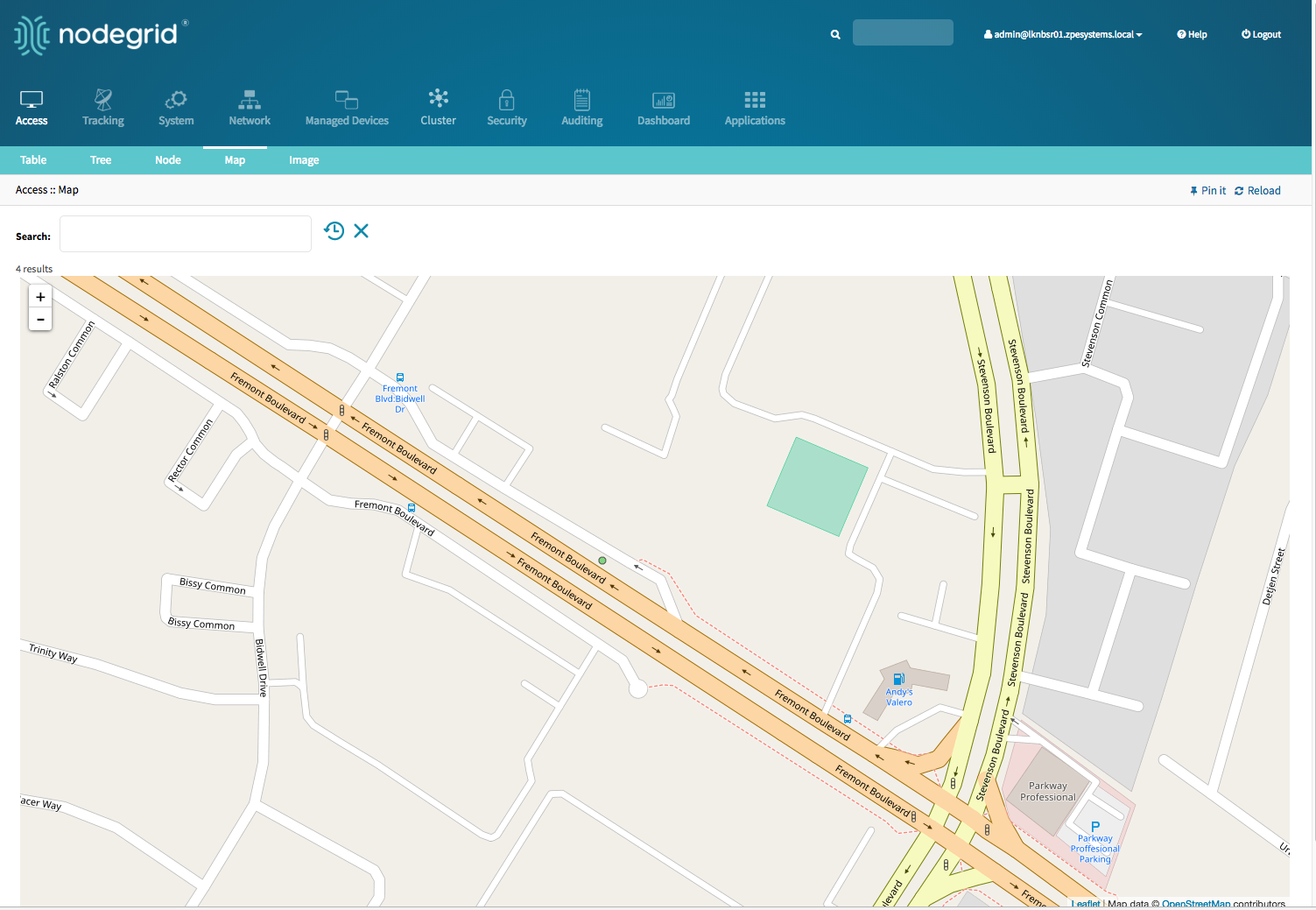

マップビュー

マップビューでは、グローバルマップ上のデバイスの現在のステータスを確認でき、 クラスタ内のすべてのターゲットと Nodegrid ユニットの完全な概観が得られます。マップビューは、正確な位置情報を建物レベルまで表示できます。ビューでは、ターゲットノードをクリックしてターゲットデバイスの情報と接続にアクセスできます。

グローバルビュー

ストリートビュー

より高度な検索オプションは、検索フィールドから使用できます。詳細については、デバイスの検索を参照してください。

画像ビュー

画像ビューでは、Nodegrid ユニット、ターゲット デバイス、および関連情報のカスタムビューを表示できます。プロフェッショナルサービスによる実装が必要です。詳細については、カスタマー サポート [email protected] にお問い合わせください。

検索

Nodegrid Platform は、簡単に検索でき、必要な情報やターゲットデバイスにアクセスできる、高度な検索機能を提供します。

デバイス検索

デバイス検索は、すべてのデバイスビューで使用でき、各ビューでターゲットデバイスを簡単に検索およびフィルタリングできます。

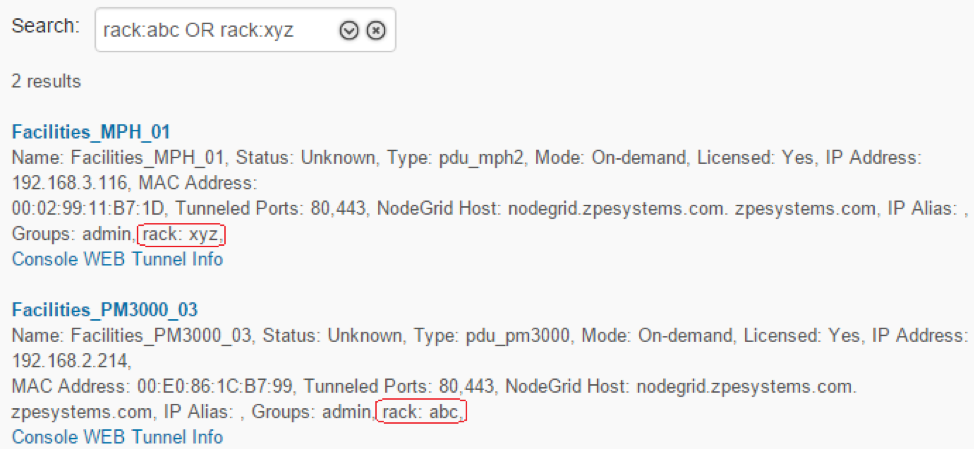

デバイス検索は、各ビューの左上隅にある検索フィールドと、CLI のアクセスメニューのコマンドsearchを使用して WebUI でアクセスできます。NodeIQ™自然言語検索では、カスタムフィールドを含むデバイスプロパティフィールドを検索できます。この機能は、スタンドアロンユニットの他、Cluster 設定内のすべての Nodegrid ユニット全体で自然に動作します。システムでは、デバイスの変更、新しく追加されたデバイス、およびバックグラウンドでのプロパティに関するすべての情報が自動で更新されます。

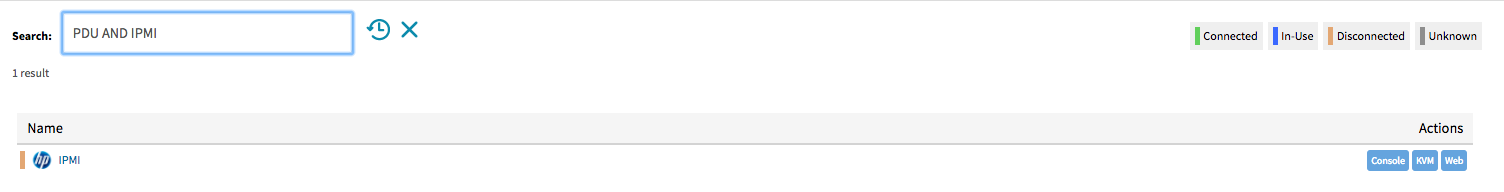

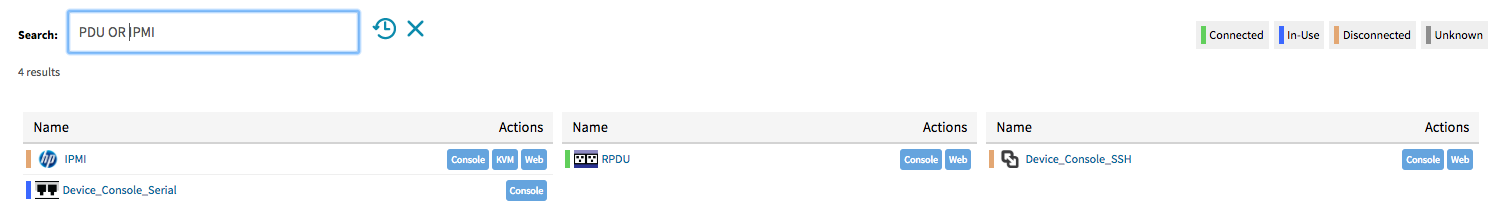

検索フィールドでは、以下のキーワードがサポートされています。

| キーワード | 説明 |

|---|---|

| [検索文字列] | 検索対象となる文字列の一部または全部を表す検索文字列 |

| AND | 複数の検索文字列を AND で組み合わせます |

| OR | 複数の検索文字列を OR で組み合わせます。複数の検索文字列用のデフォルトの検索挙動 |

| NOT | 検索文字列に一致するすべてのターゲットは返されません |

| [フィールド名] | 特定のフィールド名に対する検索文字列の制限を許可します |

注: キーワード AND、OR および NOT は大文字と小文字を区別するため、 「and」、「or」、「not」は検索文字列として識別されます。

標準フィールドデータとカスタムフィールドデータ (“管理者”グループなどのグループを含む)、IP アドレス、または特定デバイスを検索するには、以下の例に従ってください:

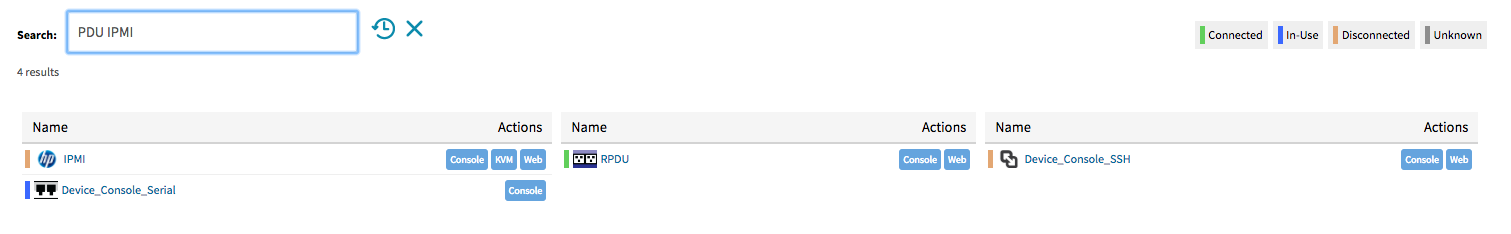

AND を使用した例

“PDU AND IPMI”

xxxxxxxxxx[admin@nodegrid search]# search "PDU AND IPMI"search: PDU AND IPMIresults: 1 resultpage: 1 of 1[admin@nodegrid search]# showname status action==== ====== ======IPMI -

OR を使用した例

"PDU OR IPMI"

xxxxxxxxxx[admin@nodegrid access]# search "PDU OR IPMI"search: PDU OR IPMIresults: 4 resultspage: 1 of 1[admin@nodegrid search]# showname status action===================== ====== ======IPMI -RPDU -Device_Console_SSH -Device_Console_Serial -

"PDU IPMI"

xxxxxxxxxx[admin@nodegrid access]# search "PDU IPMI"search: PDU IPMIresults: 4 resultspage: 1 of 1[admin@nodegrid search]# showname status action===================== ====== ======IPMI -RPDU -Device_Console_SSH -Device_Console_Serial -

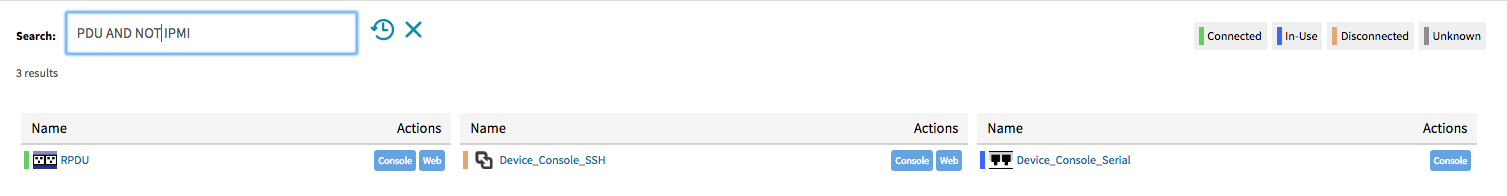

NOT の例

"PDU AND NOT IPMI"

xxxxxxxxxx[admin@nodegrid search]# search "PDU AND NOT IPMI"search: PDU AND NOT IPMIresults: 3 resultspage: 1 of 1[admin@nodegrid search]# showname status action===================== ====== ======RPDU -Device_Console_SSH -Device_Console_Serial -

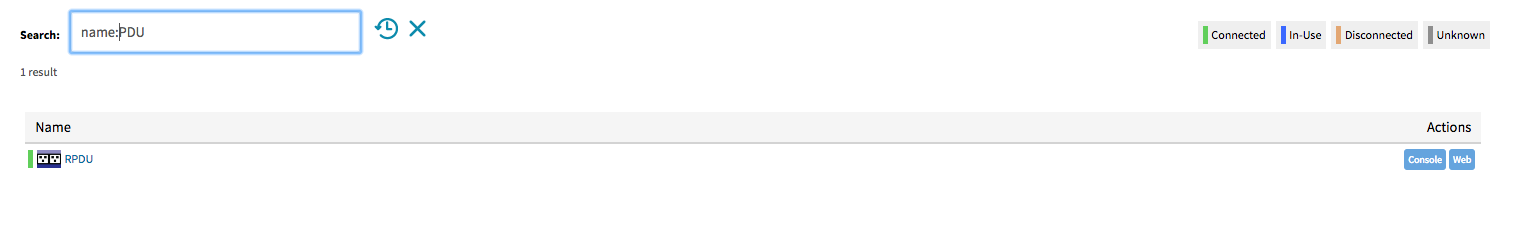

フィールド名を使用した例

"name:PDU"

xxxxxxxxxx[admin@nodegrid search]# search "name:PDU"search: name:PDUresults: 1 resultpage: 1 of 1[admin@nodegrid search]# showname status action==== ====== ======RPDU -

グローバル検索

グローバル検索オプションは、WebUI で使用できます。[検索] フィールドは、現在のユーザー情報とログアウトオプションの横にある画面の上部にあります。グローバル検索は、デバイス検索と同様に機能し、同じキーワードをサポートします。検索はすべての画面で利用でき、すべてのターゲットデバイスとターゲットセッションに簡単にアクセスできます。

デバイス管理 (管理対象デバイス)

管理対象デバイスセクションでは、ターゲットデバイスの設定、作成、削除が可能です。Nodegrid Platformは、シリアル、USB、またはネットワーク経由で接続されるターゲットデバイスをサポートします。現在、ネットワークベースのデバイス Telnet、SSH、HTTP/S、IMPI バリエーション、および SNMP では、次のプロトコルがサポートされています。

有効化や作成、新しいターゲットデバイスを使用するための各種オプションがあります。手動で有効化/作成、または検出が可能です。

システムに追加された各管理対象デバイスは、プールからのライセンスを 1 つ使用します。各ユニットは、物理ポートの数をカバーするのに十分な永久ライセンスを備えて出荷されているので、物理ポートを使用するためにそれ以上のライセンスは必要ありません。追加デバイスの管理を可能にするために、ユニットにライセンスを追加することができます。ライセンスの有効期限が切れたりシステムから削除されたりすると、ライセンスの合計を超えるデバイスは、ステータスが “非ライセンス”の状態に変更されます。その情報はシステムに保持されますが、ライセンスのないデバイスはアクセスページに表示されず、ユーザーはそれらに接続できません。アクセスページにはライセンスされたデバイスのみが表示され、アクセスと管理に使用できます。管理対象デバイスビューの右上隅に、システム内の全ライセンス、使用中の全ライセンス、使用可能な全ライセンスが表示されます。詳細は、ライセンスを参照してください。

Nodegrid Platform は、以下のタイプの管理対象デバイスをサポートします。

RS232 プロトコルを使用するコンソール接続。Nodegrid Console Server および Nodegrid Services Router ファミリーでサポートされています。

以下を使用するサービスプロセッサーデバイス:

- IPMI 1.5

- IPMI 2.0

- HP iLO

- Oracle/SUN iLOM

- IBM IMM

- Dell DRAC

- Dell iDRAC

ssh プロトコルを使用したConsole Server接続

以下を使用したConsole Server接続

- Vertiv ACS クラシック ファミリー

- Vertiv ACS6000 ファミリー

- Lantronix Console Serverファミリー

- Opengear Console Serverファミリー

- Digi Console Serverファミリー

- Nodegrid Console Serverファミリー

以下を使用した KVM (キーボード、ビデオ、マウス) スイッチ

- Vertiv DSR ファミリー

- Vertiv MPU ファミリー

- Aten Enterprise KVM ファミリー

- Raritan KVM ファミリー

- ZPE システム KVM モジュール

ラック PDU

- APC

- CPI

- Cyberpower

- Baytech

- Eaton

- Enconnex

- Vertiv (PM3000 および MPH2)

- Raritan

- Ritttal

- Servertech

Cisco UCS

Netapp

Infrabox

以下からの仮想マシンセッション

- VMWare

- KVM

センサー

- ZPE システムの温度と湿度センサー

管理対象デバイスの設定

新規デバイスは、デバイスメニューに追加できます。メニューには、次のオプションを提供します:

enable、disable、reset、および物理ポートに接続されたデバイスconfigureadd、configure、およびネットワーク接続を介して接続されたデバイスdeleterename既存のデバイス/ポートclone既存のデバイス- 接続モードをすばやく変更するには

On-Demand - シリアルポートの信号

Bounce DTRを送信するには

これらのタスクのいずれかを実行するには、そのボタンをクリックする、まずデバイスを選択し WebUI のボタンをクリックする、または CLI のコマンドを使用します。

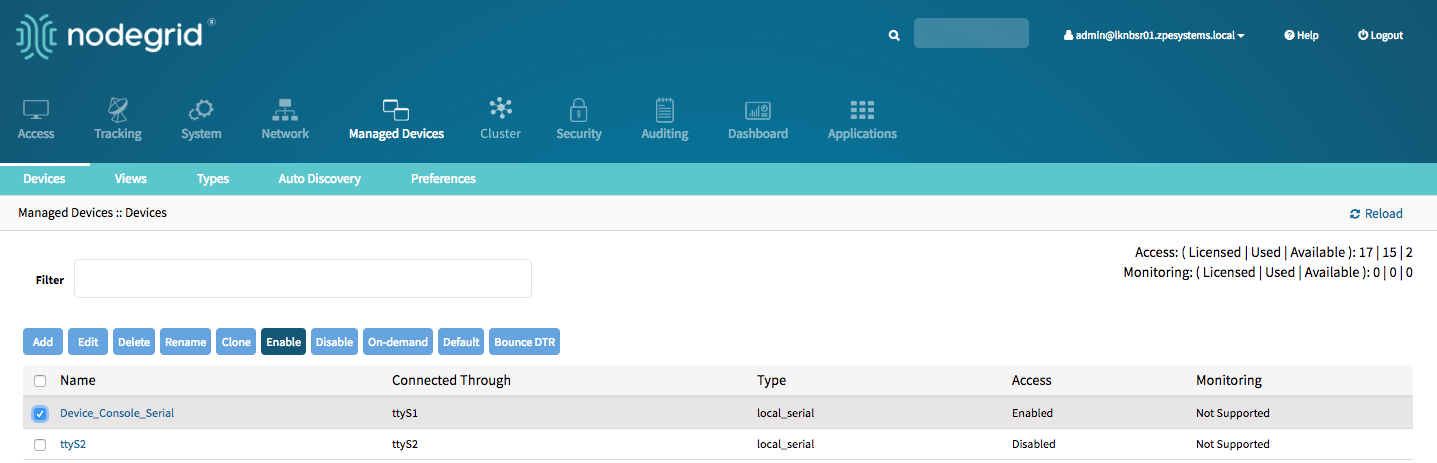

WebUI 有効化ポート 1 の例

CLI 名前変更ポート 2 の例

xxxxxxxxxx[admin@nodegrid devices]# rename ttyS2[admin@nodegrid {devices}]# set new_name=Port2[admin@nodegrid {devices}]# commit

シリアルデバイス

Nodegrid Platform は、利用可能なシリアルおよびUSBインターフェースを介して、RS-232 シリアル接続をサポートします。ポートは自動検出されて [デバイス] メニューに表示され、直接使用することができます。ターゲットデバイスへのアクセスを提供するには、各ポートを有効にして設定する必要があります。

Nodegrid ポートを設定する前に、ターゲットデバイスのコンソールポートの設定を製造元に確認してください。大半のデバイスは、ポートのデフォルトである 9600,8,N,1 の設定を使用します

Nodegrid Console Server S シリーズは、ピン配置 (レガシーおよびCisco) と接続速度を自動的に検出することで、設定プロセスを簡素化する高度な自動検出をサポートします。

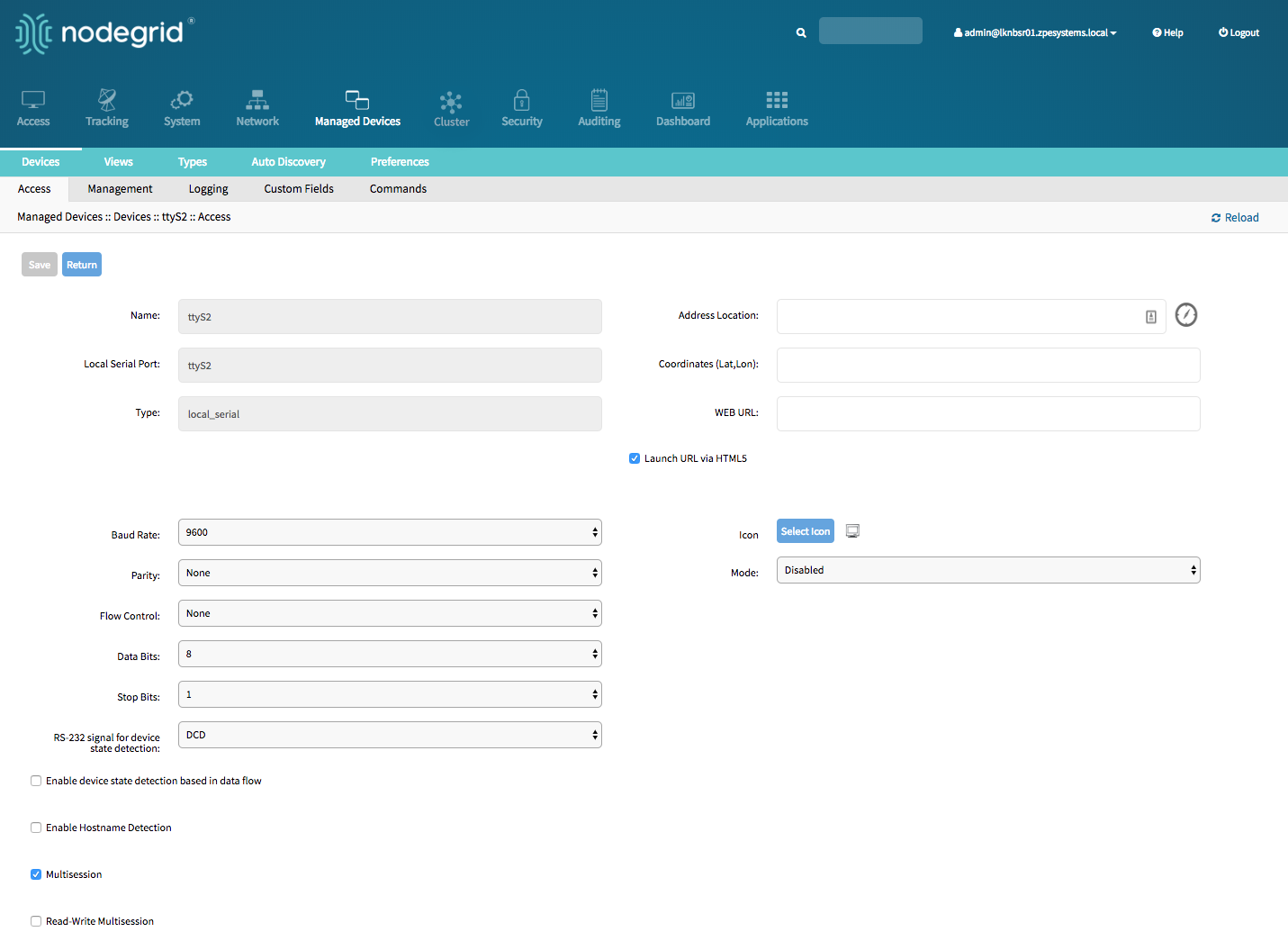

Serial Devices の設定 - WebUI

移動先

Managed Devices:: Devicesポートをクリックするか、ポートを選択して

Editをクリックします。複数ポートを選択可能次の値を確認します:

Baud Rateターゲットデバイスの設定に一致する正しい速度に設定されているかどうか、AutoParity指定可能な値: なし (デフォルト)、奇数、または偶数Flow Control指定可能な値: なし (デフォルト)、ソフトウェア、ハードウェアData Bits指定可能な値: 5、6、7、8 (デフォルト)Stop Bits指定可能な値: 1RS-232 signal for device state detection指定可能な値: DCD (デフォルト)、なし、CTSMode指定可能な値: 有効、オンデマンド、無効

オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください

シリアルデバイスの設定 - CLI

移動先

/settings/devicesポート名のコマンド

editを使用して、ポート設定を変更します。複数ポートを定義可能コマンド

showを使用して、現在の値を表示fコマンド

setを使用して以下の値を調整します:baud_rateターゲットデバイスの設定に一致する正しい速度に設定されているかどうか、Autoparity指定可能な値: なし (デフォルト)、奇数、または偶数flow_control指定可能な値: なし (デフォルト)、ソフトウェア、ハードウェアdata_bits指定可能な値: 5、6、7、8 (デフォルト)stop_bits指定可能な値: 1rs-232_signal_for_device_state_detection指定可能な値: DCD (デフォルト)、なし、CTSmode指定可能な値: 有効、オンデマンド、無効

オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください

commitコマンドで、設定を定義します。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# edit ttyS2[admin@nodegrid {devices}]# showname: ttyS2type: local_serialaddress_location =coordinates =web_url =launch_url_via_html5 = yesbaud_rate = 9600parity = Noneflow_control = Nonedata_bits = 8stop_bits = 1rs-232_signal_for_device_state_detection = DCDenable_device_state_detection_based_in_data_flow = noenable_hostname_detection = nomultisession = yesread-write_multisession = noicon = terminal.pngmode = disabledskip_authentication_to_access_device = noescape_sequence = ^Ecpower_control_key = ^Oshow_text_information = yesenable_ip_alias = noenable_second_ip_alias = noallow_ssh_protocol = yesssh_port =allow_telnet_protocol = yestelnet_port = 7002allow_binary_socket = nodata_logging = no[admin@nodegrid {devices}]# set mode=enabled baud_rate=Auto[admin@nodegrid {devices}]# commit

サービスプロセッサデバイス

Nodegrid Platform は、 IPMI 1.5、IMPI 2.0、Hewlett Packard ILO's、Oracle/SUN iLOM's、IBM IMM's、Dell DRAC および iDRAC などの複数の IPMI ベースのサービスプロセッサをサポートしています。

Nodegrid でこれらのデバイスを管理するには、ターゲットデバイスへの有効なネットワーク接続が必要です。これは、Nodegrid 自体の専用ネットワークインターフェースを介して、または既存のネットワーク接続を介して行うことができます。

Nodegrid は、サービスプロセッサの次の機能をサポートします。

注: サービスプロセッサの機能によっては、一部の機能を使用できない場合があります。

- Serial Over LAN (SOL)

- Web インターフェース

- KVM セッション

- 仮想メディアのサポート

- 動力管理

- データロギング

- イベントロギング

- ラック PDU を介した電源制御

SOL 経由でコンソールにアクセスする場合は、サーバ上で BIOS コンソールリダイレクトと OS コンソールリダイレクト (通常 Linux OS 用) も有効にする必要があります。

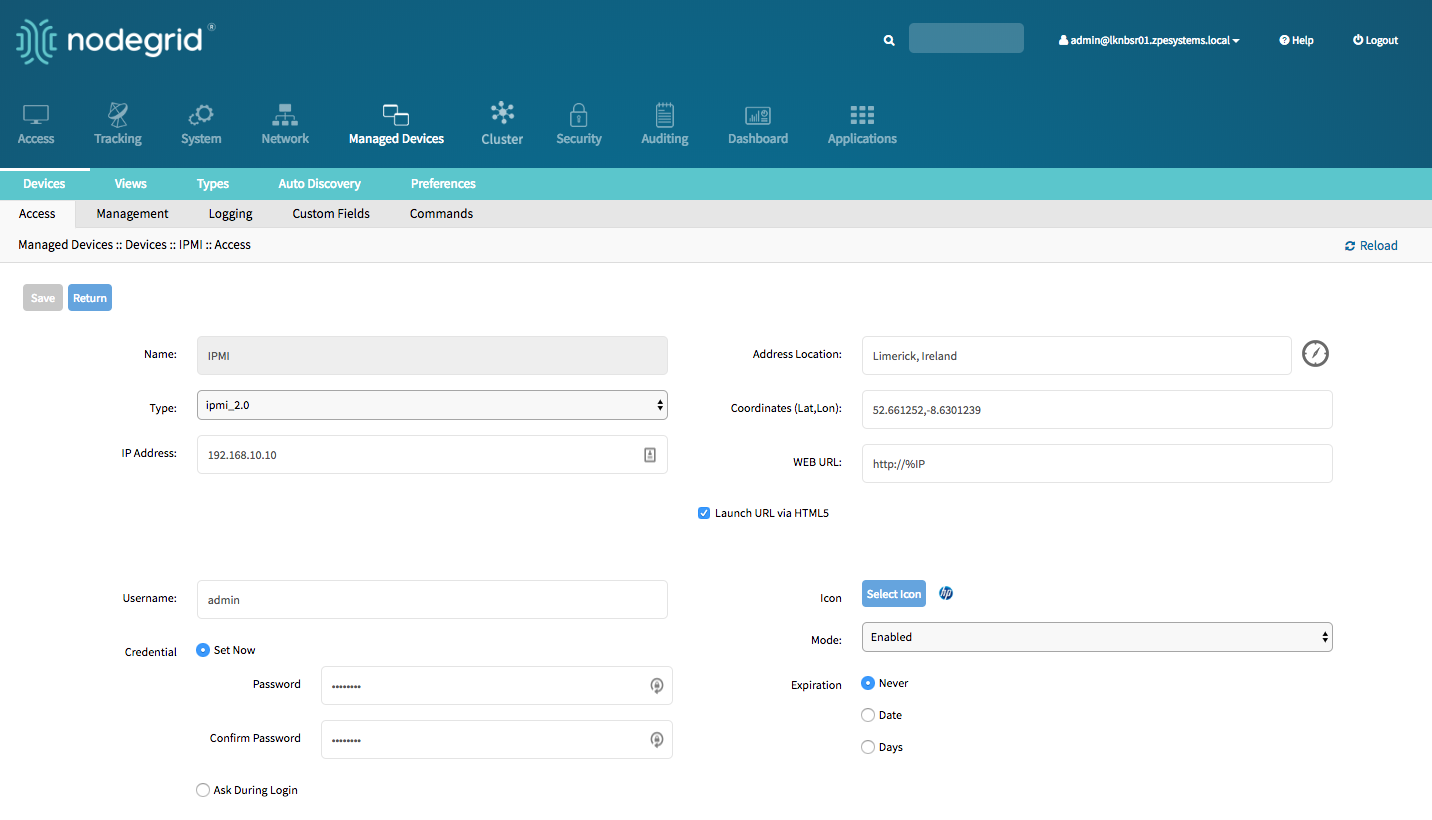

サービスプロセッサデバイスの追加 - WebUI

Managed Devices:: Devicesに移動し、- ボタン

Addをクリックして、デバイスをシステムに追加します。この例の目的として、以下の情報を提供します: - 追加するサーバの名前を入力します。

- サービスプロセッサの IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

Typeフィールドで、使用中のサービスプロセッサに一致するタイプを選択します。指定可能な値: ipmi1.5、ipmi2.0、ilo、ilom、imm、drac、idrac6- ログイン時にユーザー資格情報を提供する場合、サービスプロセッサの

usernameとpasswordを入力するか、Ask During Loginオプションを選択します - [保存] ボタンをクリックします。

- オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

サービスプロセッサデバイスの追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義nametype指定可能な値: ipmi1.5、ipmi2.0、ilo、ilom、imm、drac、idrac6ip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、サービスプロセッサのpassword、またはAsk During Loginオプションを選択します

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=IPMI[admin@nodegrid {devices}]# set type=ipmi_2.0[admin@nodegrid {devices}]# set ip_address=192.168.10.11[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit

SSH を備えたデバイス

このソリューションは、SSH を介してターゲットデバイスの管理をサポートします。Nodegrid は、これらのデバイスの以下の機能に対応します:

- コンソールセッション

- データロギング

- カスタムコマンド

- Web セッション

- ラック PDU を介した電源制御

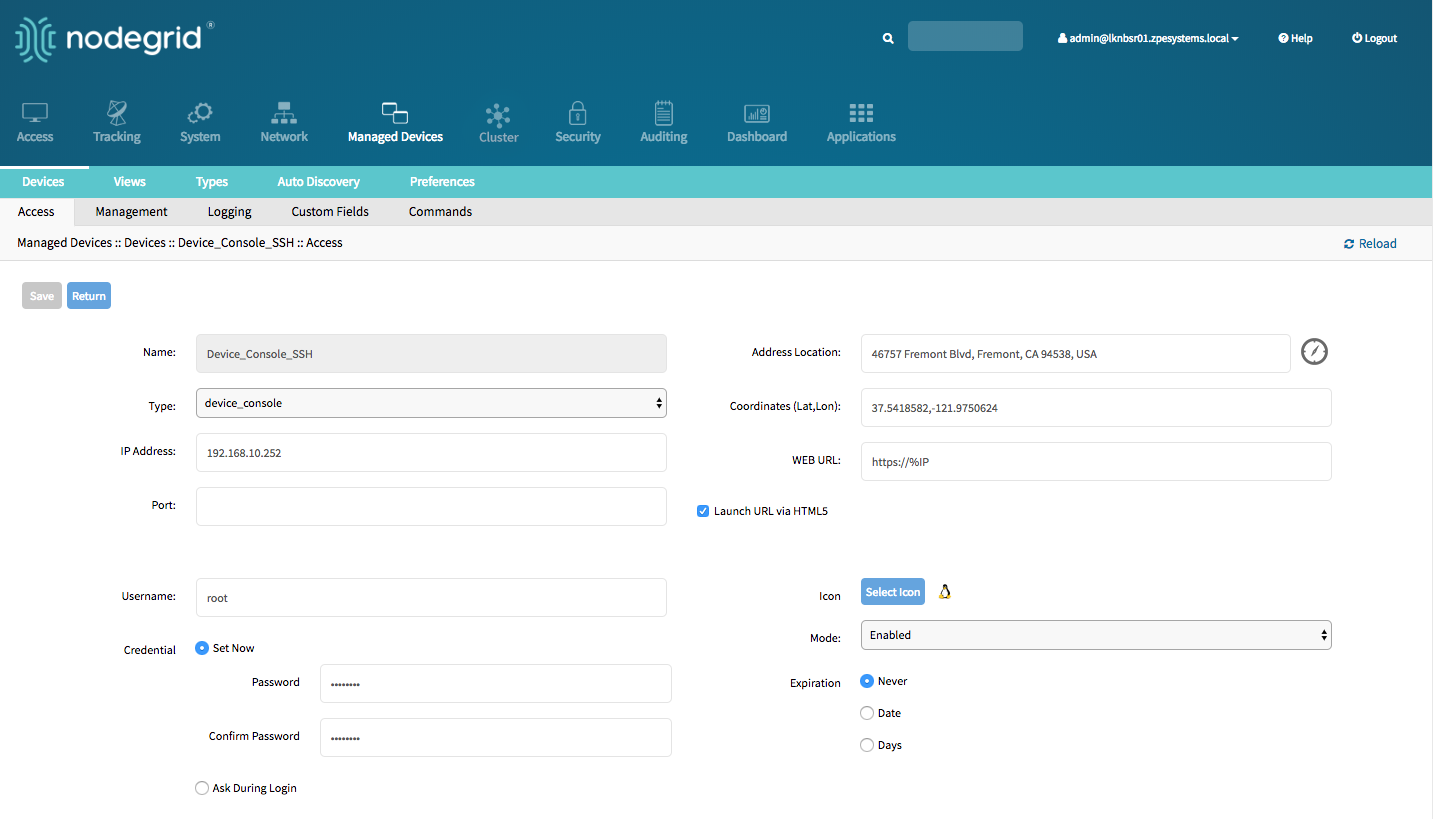

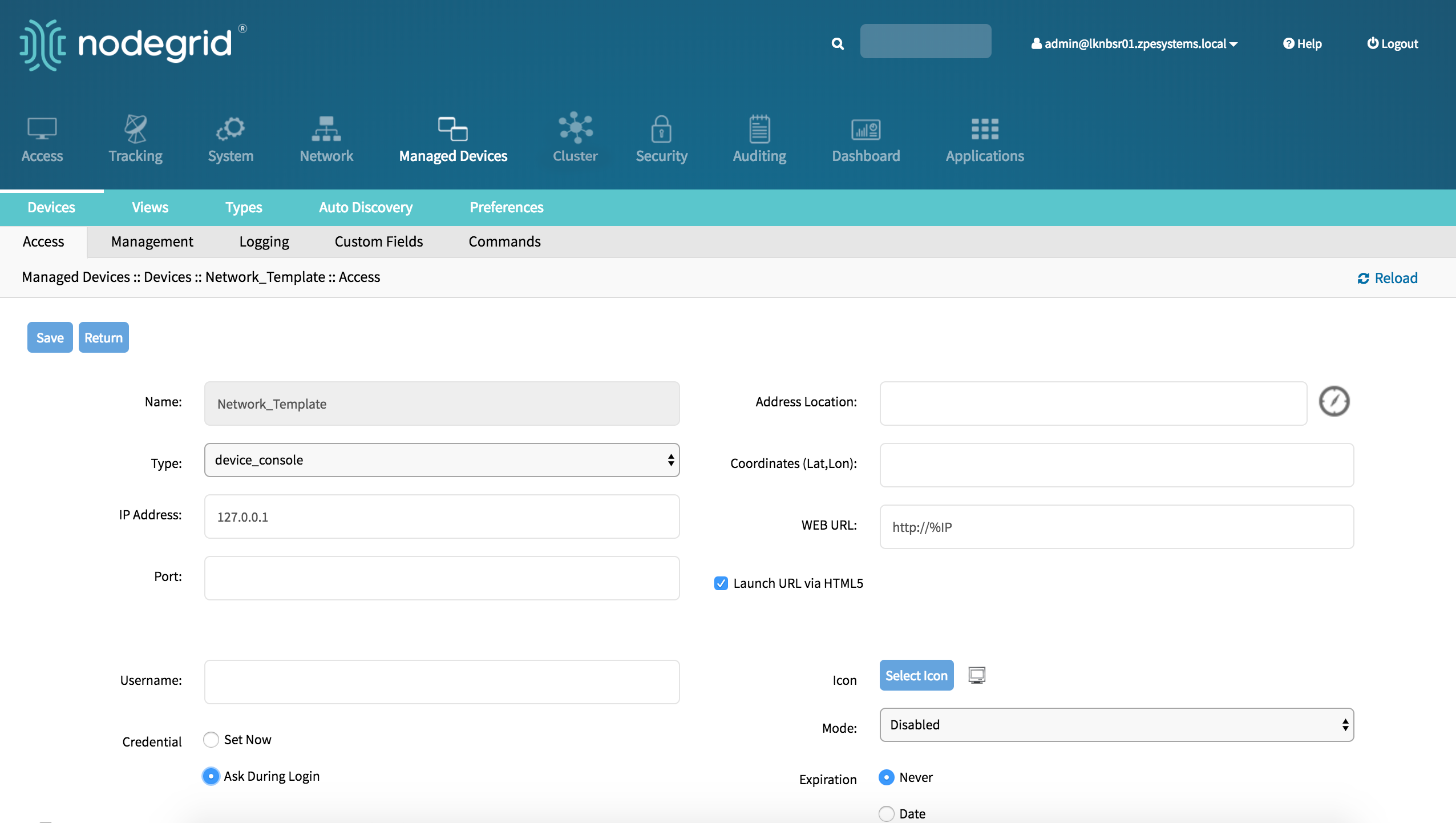

SSH でデバイスを追加 - WebUI

Managed Devices:: Devicesへ移動し、- ボタン

Addをクリックして、デバイスをシステムに追加します。 - 追加するサーバーの名前を入力します。

- デバイスの IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

Typeフィールドで、使用中の ssh または telnet に一致するタイプを選択します。指定可能な値: デバイスコンソール_- ログイン時にユーザー資格情報を提供する場合、ssh サーバの

usernameとpasswordを入力するか、オプションAsk During Loginを選択します - [保存] ボタンをクリックします。

- オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

SSH を備えたデバイスを追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義nametype指定可能な値: デバイスコンソール_ip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、デバイスのpassword、またはAsk During Loginオプションを選択します

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Device_Console_SSH[admin@nodegrid {devices}]# set type=device_console[admin@nodegrid {devices}]# set ip_address=192.168.10.252[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit

Console Server

このソリューションは、Avocent および Servertech の Console Server を含む、さまざまなベンダーの複数のサードパーティ製 Console Server をサポートします。これらのデバイスは Nodegrid Platform に追加でき、接続されたターゲットを Nodegrid アプライアンスに直接接続したかのように使用できます。 サードパーティの Console Server は、2ステップで追加できます。最初のステップでサードパーティアプライアンスが Nodegrid に追加され、次のステップで有効なすべてのポートが Platform に追加されます。

Nodegrid は、これらのデバイスの以下の機能に対応します:

- コンソールセッション

- データロギング

- カスタムコマンド

- Web セッション

- ラック PDU を介した電源制御

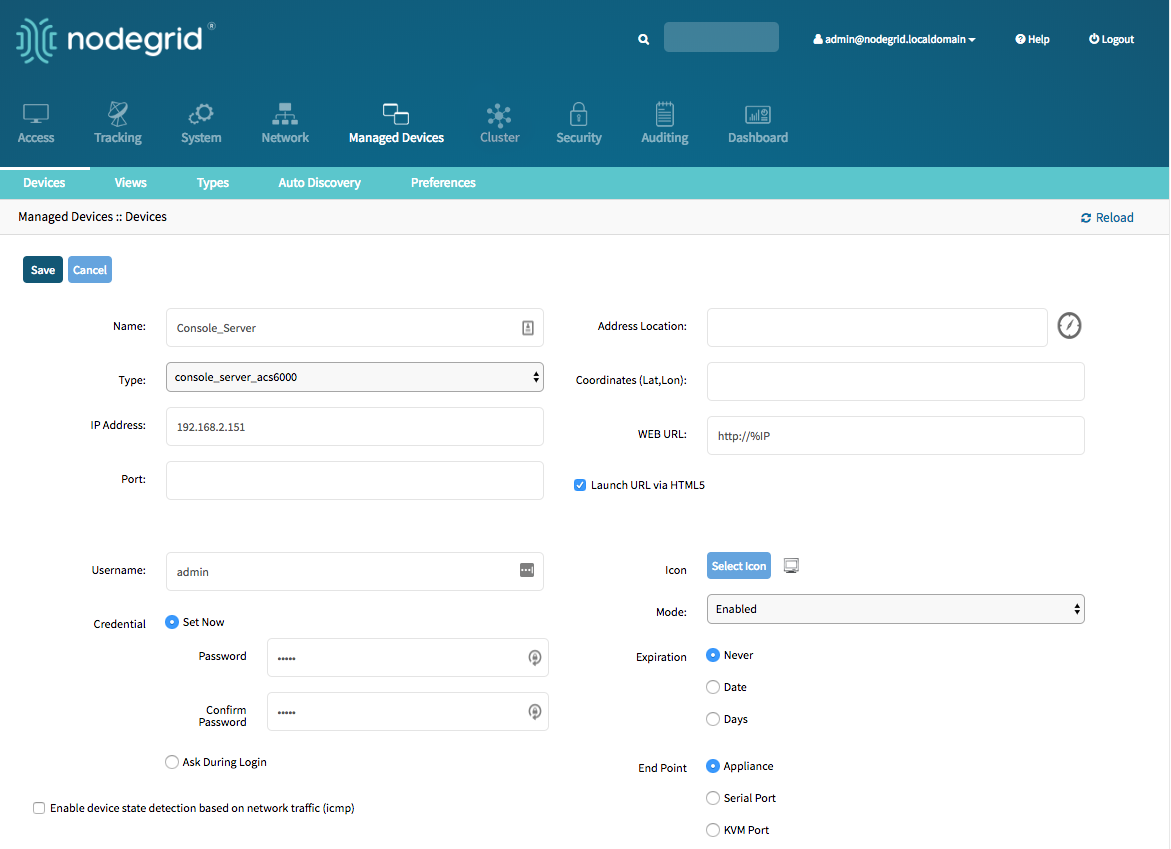

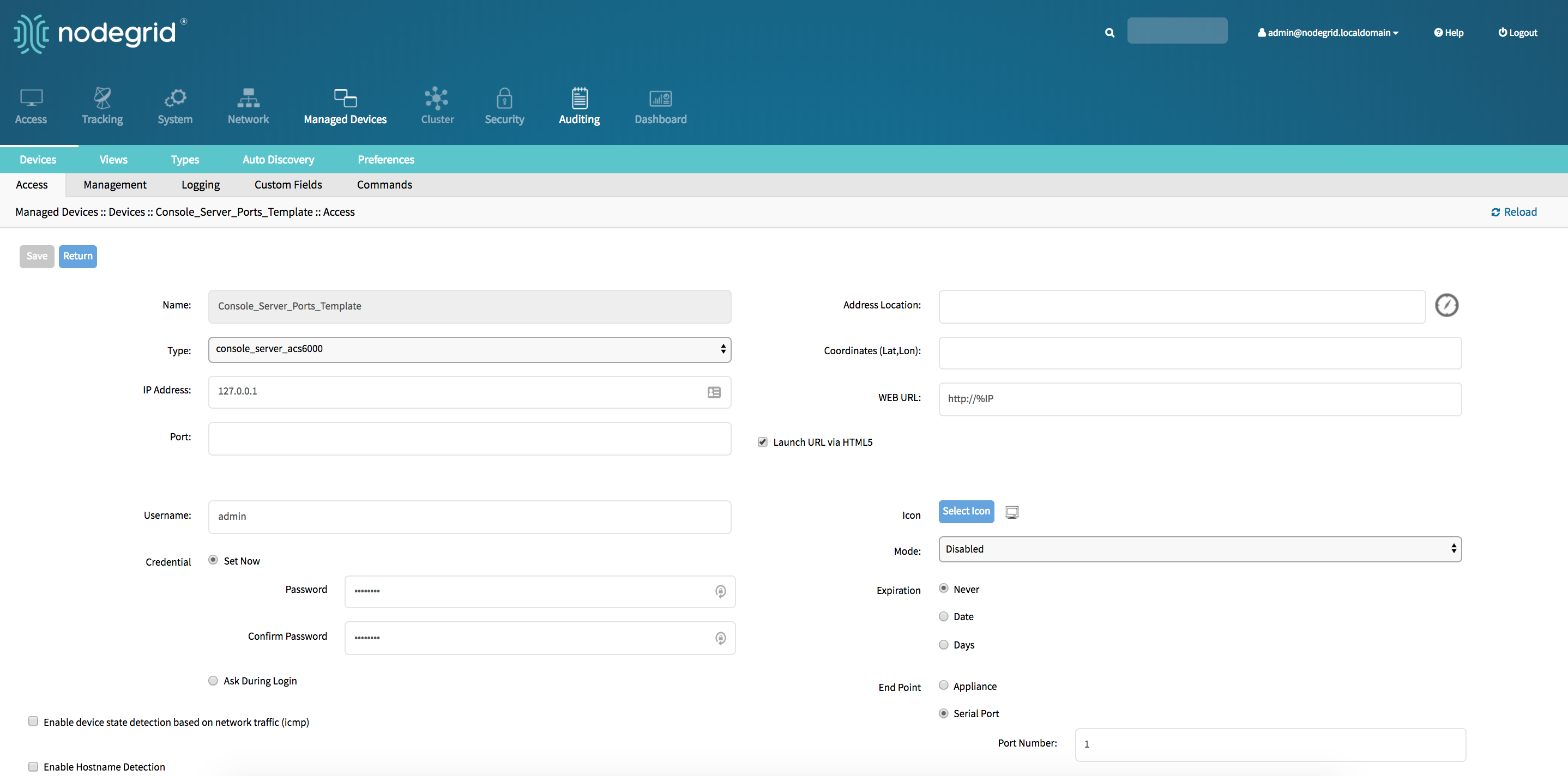

Console Server の追加 - WebUI

Managed Devices:: Devicesへ移動し、Addボタンをクリックして、デバイスをシステムに追加します。- 追加する Console Server の名前を入力します。

- Console Server の IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

- フィールド

Typeで、Console Server に一致するタイプを選択します。 指定可能な値: Console Server_nodegrid、Console Server_acs、Console Server_acs6000、Console Server_lantronix、Console Server_opengear、Console Server_digicp_ - ログイン時にユーザー資格情報を提供する場合、Console Server の

usernameとpasswordを入力するか、オプションAsk During Loginを選択します - [保存] ボタンをクリックします。

- オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

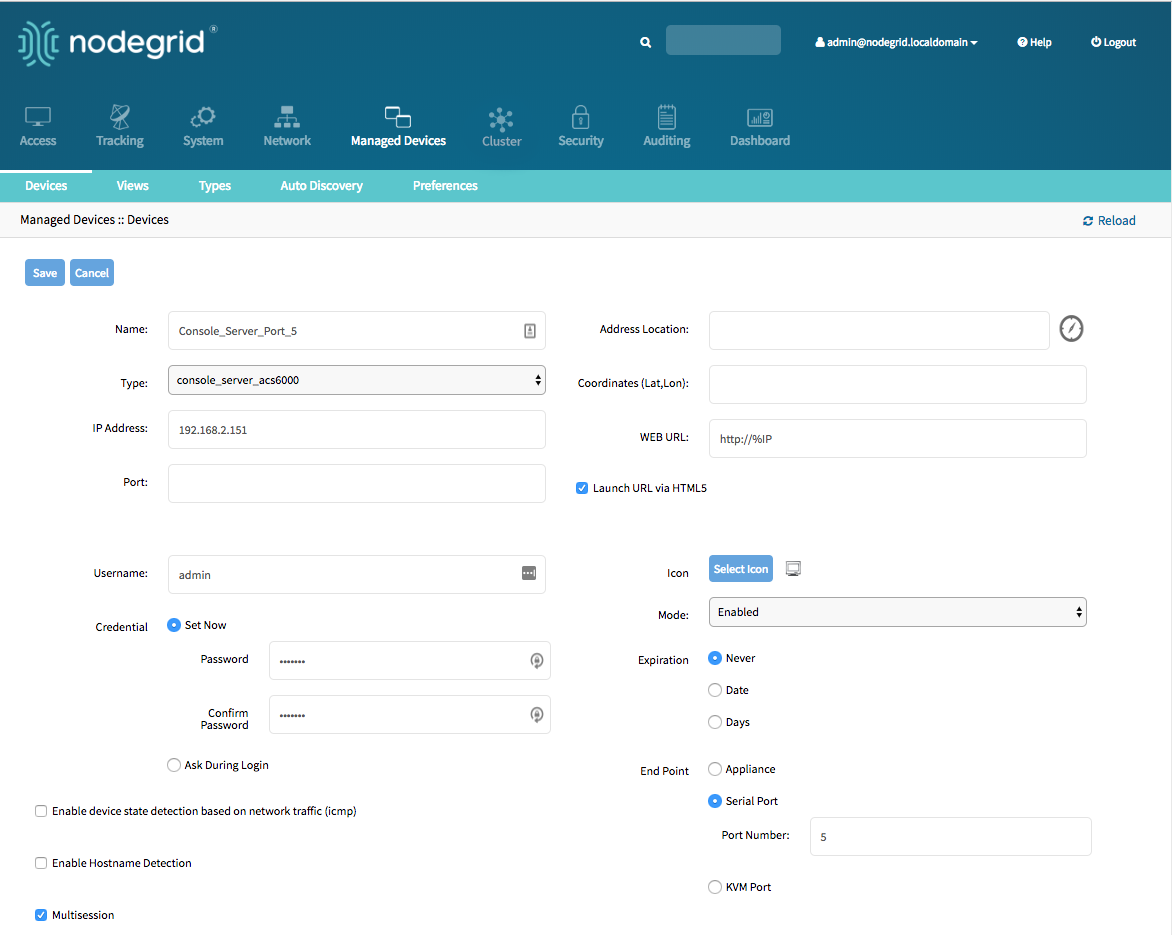

Console Server ポートの追加 - WebUI

Managed Devices:: Devicesへ移動し、Addボタンをクリックして、デバイスをシステムに追加します。- 追加する Console Server ポートの名前を入力します。

- Console Server の IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

- フィールド

Typeで、Console Server に一致するタイプを選択します。指定可能な値:Console Server_nodegrid、Console Server_acs、Console Server_acs6000、Console Server_lantronix、Console Server_opengear、Console Server_digicp - ログイン時にユーザー資格情報を提供する場合、Console Server の

usernameとpasswordを入力するか、オプションAsk During Loginを選択します End Pointシリアルポートとして選択し、ポート番号を入力します- [保存] ボタンをクリックします。

注: ポートは自動で検出・追加されます。詳細は、自動検出セクションを参照してください

Console Server の追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義nametype指定可能な値: console_server_acs, console_server_acs6000,console_server_lantronix,console_server_opengear,console_server_digicp_ip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、デバイスのpassword、またはオプションAsk During Loginを選択しますendpointアプライアンスとして定義する必要があります

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Console_Server[admin@nodegrid {devices}]# set type=console_server_acs6000[admin@nodegrid {devices}]# set ip_address=192.168.2.151[admin@nodegrid {devices}]# set end_point = appliance[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit

Console Server ポートの追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義nametype指定可能な値: console_server_acs, console_server_acs6000,console_server_lantronix,console_server_opengear,console_server_digicp_ip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、デバイスのpassword、またはAsk During Loginオプションを選択しますendpointシリアルポート_として定義する必要がありますport_numberポート番号として定義する必要があります

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

注: ポートは自動で検出・追加されます。詳細は、自動検出セクションを参照してください

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Console_Server_Port_5[admin@nodegrid {devices}]# set type=console_server_acs6000[admin@nodegrid {devices}]# set ip_address=192.168.2.151[admin@nodegrid {devices}]# set end_point = serial_port[admin@nodegrid {devices}]# set port_number = 5[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit

KVM スイッチ

このソリューションは、Avocent および Raritan の製品を含む、さまざまなベンダーの複数のサードパーティ KVM スイッチをサポートします。これらのデバイスは Nodegrid Platform に追加でき、接続されたターゲットを Nodegrid アプライアンスに直接接続したかのように使用できます。 サードパーティの KVM スイッチは、2ステップで追加できます。最初のステップでサードパーティアプライアンスが Nodegrid に追加され、次のステップで有効なすべてのポートが Platform に追加されます。

Nodegrid は、これらのデバイスの以下の機能に対応します:

- KVMセッション

- Web セッション

- ラック PDU を介した電源制御

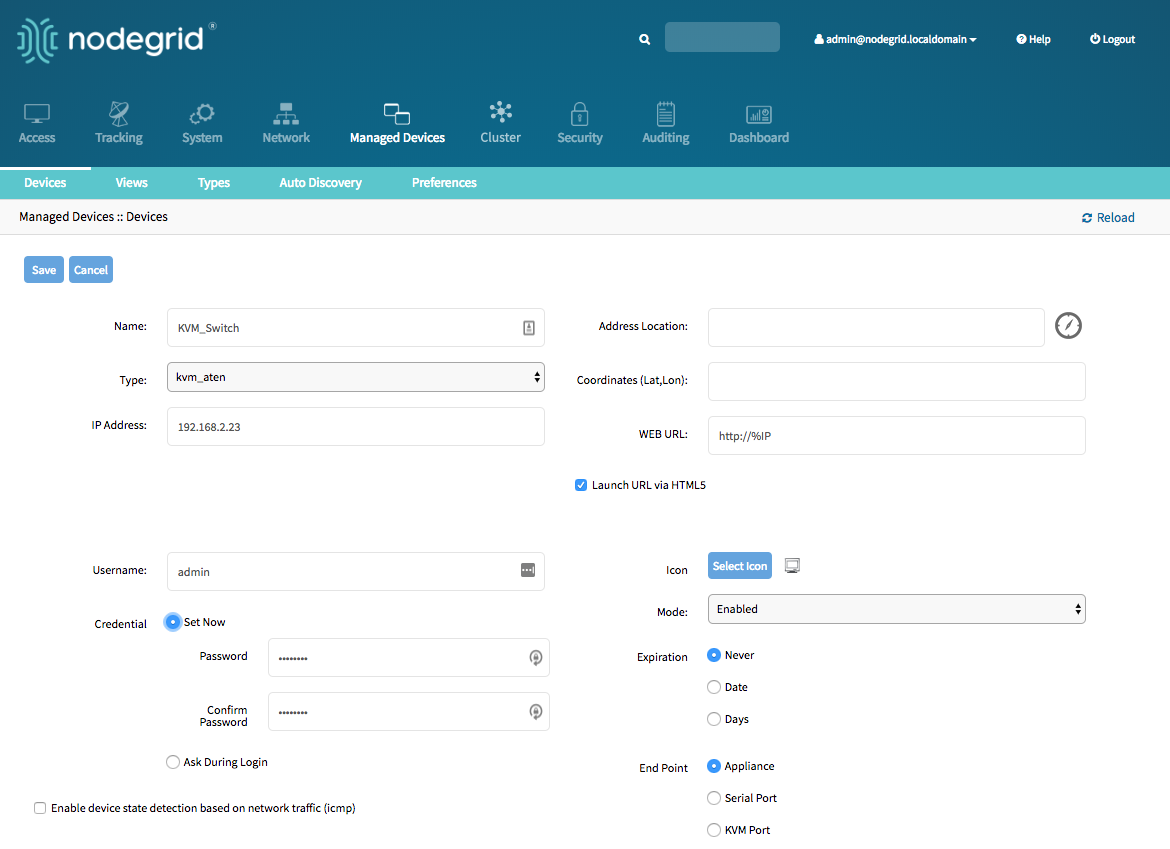

KVM スイッチの追加 - WebUI

Managed Devices:: Devicesへ移動し、Addボタンをクリックして、デバイスをシステムに追加します。- 追加する KVM スイッチの名前を入力します。

- KVM スイッチの IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

- フィールド

Typeで、KVM スイッチに一致するタイプを選択します。指定可能な値: kvm_dsr、kvm_mpu、kvm_aten、kvm_raritan - ログイン時にユーザー資格情報を提供する場合、KVM スイッチの

usernameとpasswordを入力するか、オプションAsk During Loginを選択します - [保存] ボタンをクリックします。

- オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

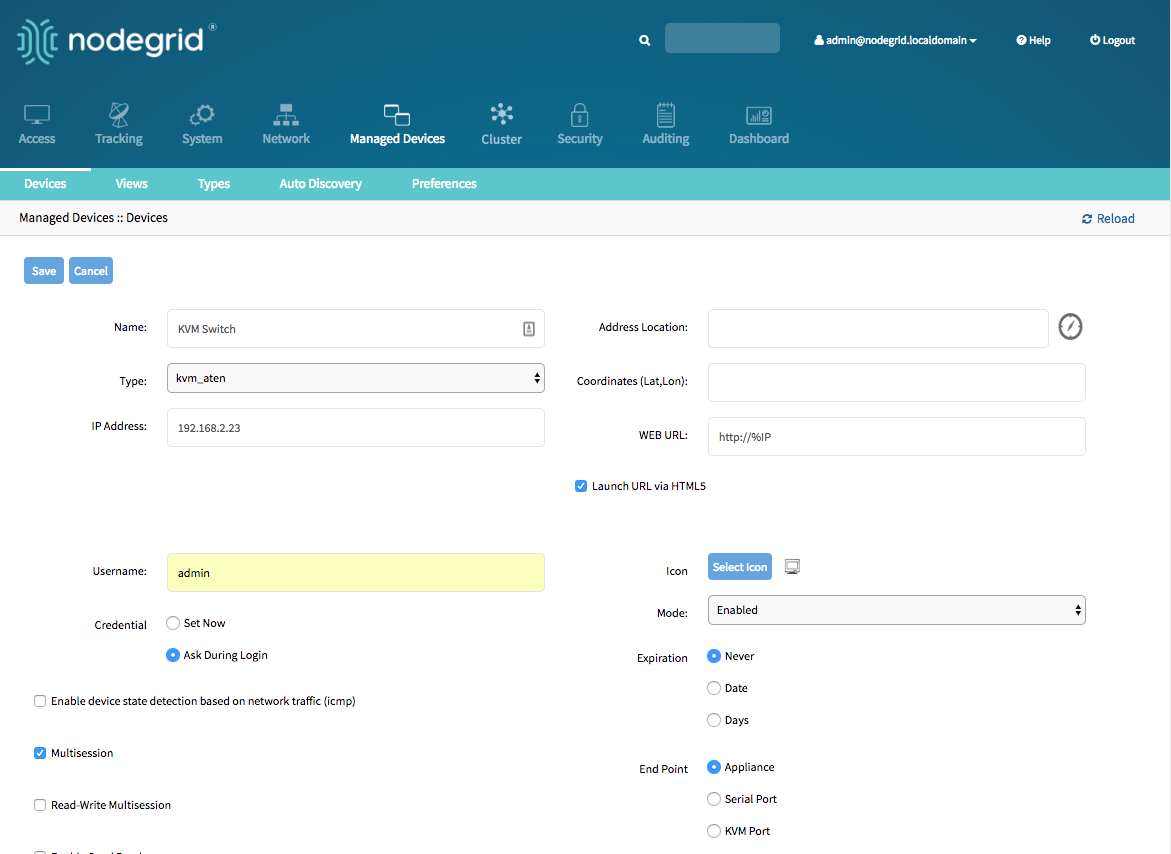

KVM スイッチポートの追加 - WebUI

Managed Devices:: Devicesへ移動し、- ボタン

Addをクリックして、デバイスをシステムに追加します。 - 追加する KVM スイッチポートの名前を入力します。

- KVM スイッチの IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

- フィールド

Typeで、KVM スイッチに一致するタイプを選択します。指定可能な値: kvm_dsr、kvm_mpu、kvm_aten、kvm_raritan - ログイン時にユーザー資格情報を提供する場合、KVM スイッチの

usernameとpasswordを入力するか、オプションAsk During Loginを選択します End PointKVM ポートとして選択し、ポート番号を入力します- [保存] ボタンをクリックします。

注: ポートは自動で検出・追加されます。詳細は、自動検出セクションを参照してください

KVM スイッチの追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義nametype指定可能な値: kvm_dsr、kvm_mpu、kvm_aten、kvm_raritanip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、デバイスのpassword、またはAsk During Loginオプションを選択しますendpointアプライアンスとして定義する必要があります

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=KVM_Switch[admin@nodegrid {devices}]# set type=kvm_aten[admin@nodegrid {devices}]# set ip_address=192.168.2.151[admin@nodegrid {devices}]# set end_point = appliance[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit

KVM スイッチポートの追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義nametype指定可能な値: kvm_dsr、kvm_mpu、kvm_aten、kvm_raritanip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、デバイスのpassword、またはAsk During Loginオプションを選択しますendpointシリアルポート_として定義する必要がありますport_numberポート番号として定義する必要があります

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

注: ポートは自動で検出・追加されます。詳細は、自動検出セクションを参照してください

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Console_Server_Port_5[admin@nodegrid {devices}]# set type=kvm_aten[admin@nodegrid {devices}]# set ip_address=192.168.2.151[admin@nodegrid {devices}]# set end_point = kvm_port[admin@nodegrid {devices}]# set port_number = 1[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit

ラック PDU

このソリューションは、APC、Avocent、Baytech、CPI、Cyberpower、Eaton、Enconnex、Geist、Liebert、Raritan、Rittal、Servertech の製品を含む、さまざまなベンダーの複数のサードパーティ製ラック PDU をサポートしています。これらのデバイスは、NodegridPlatform に追加してラック PDU に接続できます。ラック PDU が機能をサポートしている場合は、電源制御が可能です。 次に、コンセントを特定のターゲットデバイスに関連付けることが可能です。これにより、ユーザーはこのターゲットデバイスの特定の電源コンセントを直接制御できます。

Nodegrid は、これらのデバイスの以下の機能に対応します:

- コンソールセッション

- データロギング

- カスタムコマンド

- Web セッション

- 出力電源制御

注: 電源制御機能が、ラック PDU でサポートされている必要があります。特定モデルで機能が使用可能かどうかは、ラック PDU のマニュアルを確認してください。

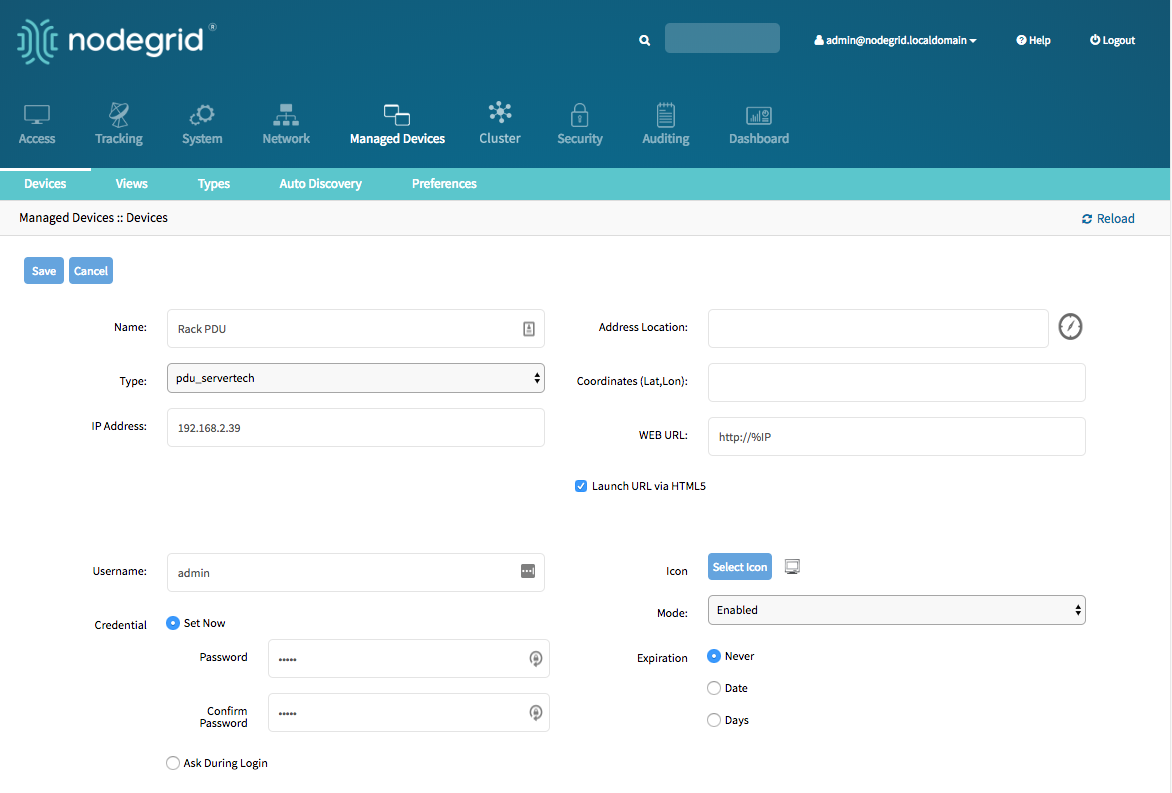

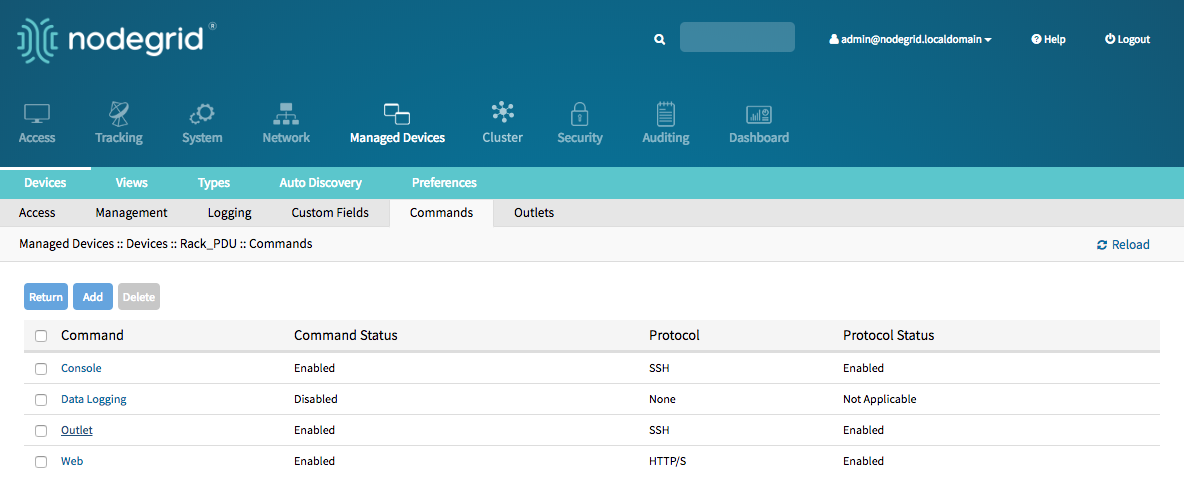

ラック PDU - WebUI

- 移動

Managed Devices:: Devices - ボタン

Addをクリックして、デバイスをシステムに追加します。 - 追加するラック PDU の名前を入力します。

- ラック PDU の IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

- フィールド

Typeで、ラック PDU に一致するタイプを選択します。指定可能な値: pdu_apc、pdu_baytech、pdu_eaton、pdu_mph2、pdu_pm3000、pdu_cpi、pdu_raritan、pdu_geist、pdu_servertech、pdu_enconnex、pdu_cyberpower、pdu_rittal - ログイン時にユーザー資格情報を提供する場合、ラック PDU の

usernameとpasswordを入力するか、オプションAsk During Loginを選択します - [保存] ボタンをクリックします。

- オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

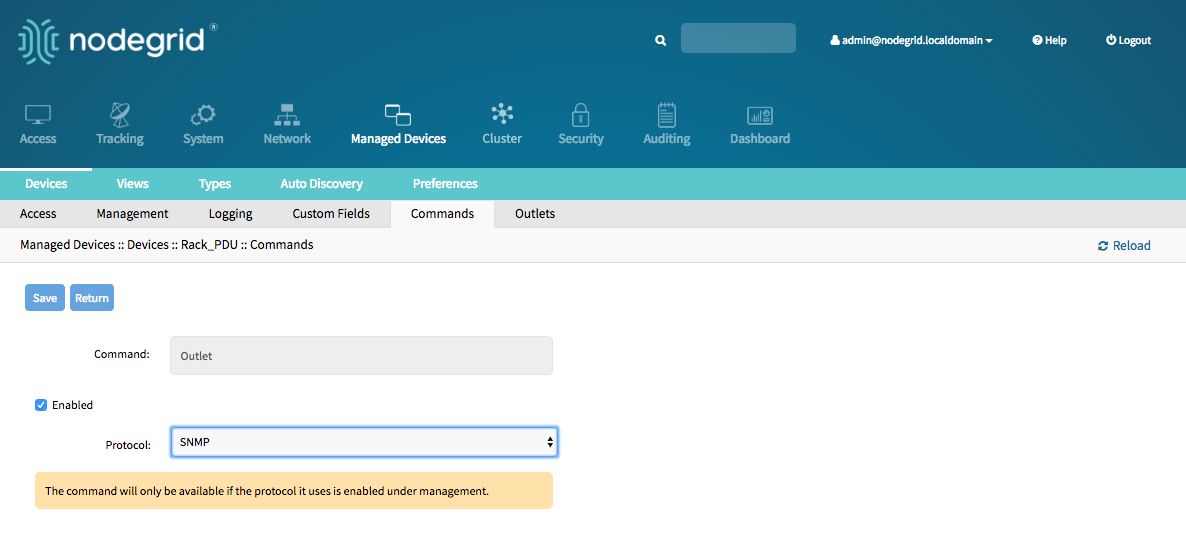

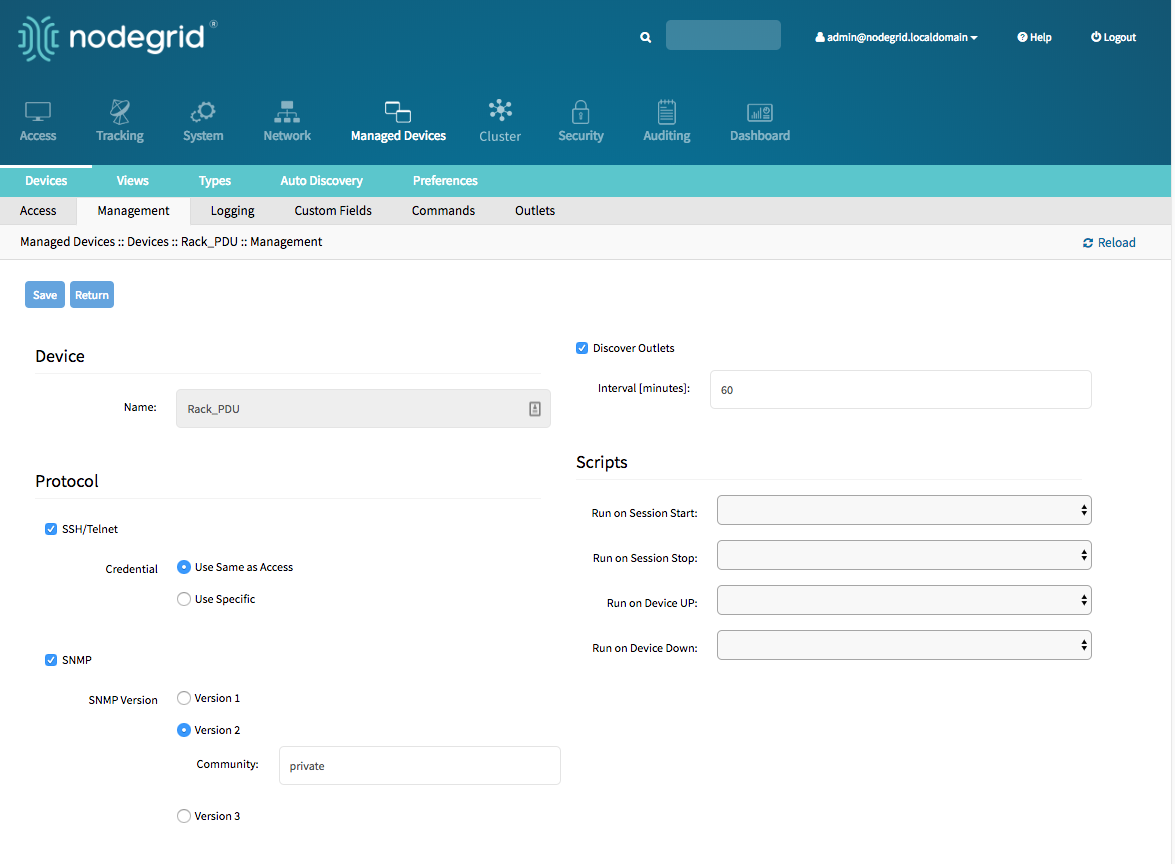

注: デフォルトで、Nodegrid はssh/telnet を使用してラック PDU と通信します。これらのインターフェースを使用する ラック PDU の応答時間は、通常非常に遅くなります。このため、可能であれば、ラック PDU との通信に SNMP を使用することをお勧めします。

- 移動

Managed Devices:: Devices - 新しく追加されたラック PDU の

Nameをクリックします - メニュー

Commandsに移動してコンセントをクリックします

Protocolを SNMPに変更し、 保存をクリックします

- メニュー

Managementに移動し、ラック PDU の設定に合わせて SNMP 値を更新します。以下をクリックSave

注: 読み取りと書き込みアクセスを提供する SNMP の詳細を使用します。読み取り専用の資格情報を使用すると、Nodegrid Platform は電源出力を制御できません。

- ラック PDU 出力は自動検出されます。ラック PDU によっては、このプロセスに数分間かかる場合があります。

ラック PDU の追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義nametype指定可能な値: pdu_apc、pdu_baytech、pdu_eaton、pdu_mph2、pdu_pm3000、pdu_cpi、pdu_raritan、pdu_geist、pdu_servertech、pdu_enconnex、pdu_cyberpower、pdu_rittalip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、デバイスのpassword、またはAsk During Loginオプションを選択しますendpointアプライアンスとして定義する必要があります

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

注: デフォルトで、Nodegrid は ssh/telnet を使用してラック PDU と通信します。これらのインターフェースを使用するラック PDU の応答時間は、通常非常に遅くなります。このため、可能であれば、ラック PDU との通信には SNMP を使用することをお勧めします。

- 移動先

/settings/devices/<device name>/commands/outlet - プロトコルを SNMP に変更します

- 移動先

/settings/devices/<device name>/management - SNMP を有効にし、必要な SNMP バージョンと詳細を選択します

- 変更を保存

commit

注: 読み取りと書き込みアクセスを提供する SNMP の詳細を使用します。読み取り専用の資格情報を使用すると、Nodegrid Platform は電源出力を制御できません。

- ラック PDU 出力は自動検出されます。ラック PDU によっては、このプロセスに数分間かかる場合があります。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Rack_PDU[admin@nodegrid {devices}]# set type=pdu_servertech[admin@nodegrid {devices}]# set ip_address=192.168.2.39[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit[admin@nodegrid /]# cd /settings/devices/Rack_PDU/commands/outlet[admin@nodegrid outlet]# set protocol=snmp[admin@nodegrid outlet]# cd /settings/devices/Rack_PDU/management/[admin@nodegrid management]# set snmp=yes[+admin@nodegrid management]# snmp_version = v2[+admin@nodegrid management]# snmp_commmunity = private[+admin@nodegrid management]# commit

Cisco UCS

このソリューションは、コンソールポートと管理インターフェースを通じて Cisco UCS を管理します。Nodegrid は、これらのデバイスの以下の機能に対応します:

- コンソールセッション

- データロギング

- イベントロギング

- Cisco UCS アプライアンスを介した電源制御

- ウェブセッション

- カスタムコマンド

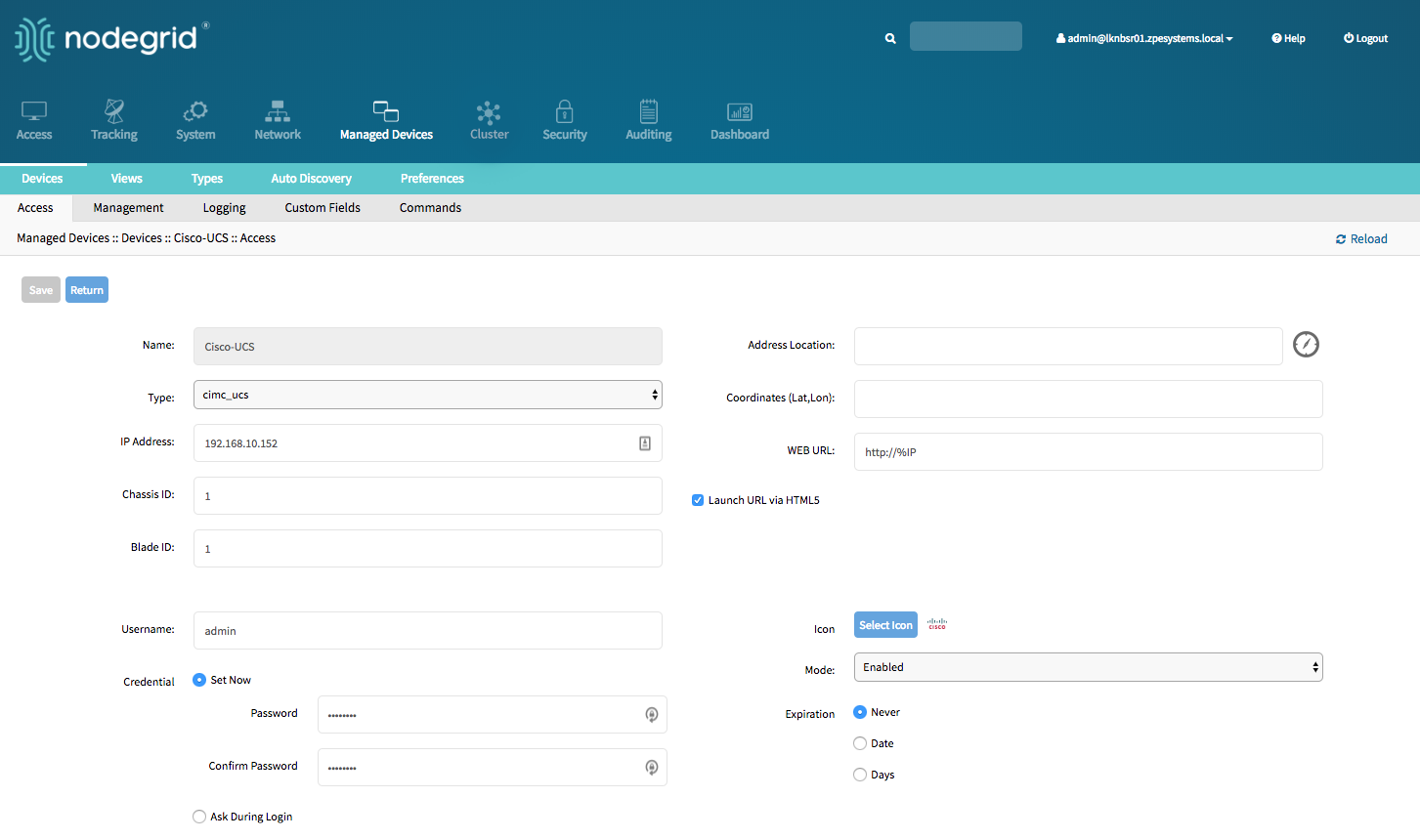

Cisco UCS の追加 - WebUI

Managed Devices:: Devicesへ移動し、Addボタンをクリックして、デバイスをシステムに追加します。- Cisco UCS ブレードの名前を入力して追加します。

- ブレードシャーシの IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

Typeフィールドで、アプライアンスに一致するタイプを選択します。指定可能な値: CIMC_UCSChassis IDおよびブレードを表すBlade IDを入力します- ログイン時にユーザー資格情報を提供する場合、ブレードシャーシの

usernameとpasswordを入力するか、Ask During Loginオプションを選択します - [保存] ボタンをクリックします。

- オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

Cisco UCS の追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義しますname追加されるブレードtype指定可能な値: CIMC_UCSip_addressブレードシャーシchassis_idブレードシャーシblade_idブレードサーバusername次に、ログイン時にユーザー資格情報を提供する場合、ブレードシャーシのpasswordを入力するか、Ask During Loginオプションを選択します

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Cisco-UCS[admin@nodegrid {devices}]# set type=cimc_ucs[admin@nodegrid {devices}]# set ip_address=192.168.10.151[admin@nodegrid {devices}]# set chassis_id=1 blade_id=1s[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit

Netapp

このソリューションは、その管理インターフェースを介して Netapp アプライアンスの管理をサポートします。Nodegrid は、これらのデバイスの以下の機能に対応します:

- コンソールセッション

- データロギング

- イベントロギング

- Netappアプライアンスを介した電源制御

- ウェブセッション

- カスタムコマンド

- ラック PDU を介した電源制御

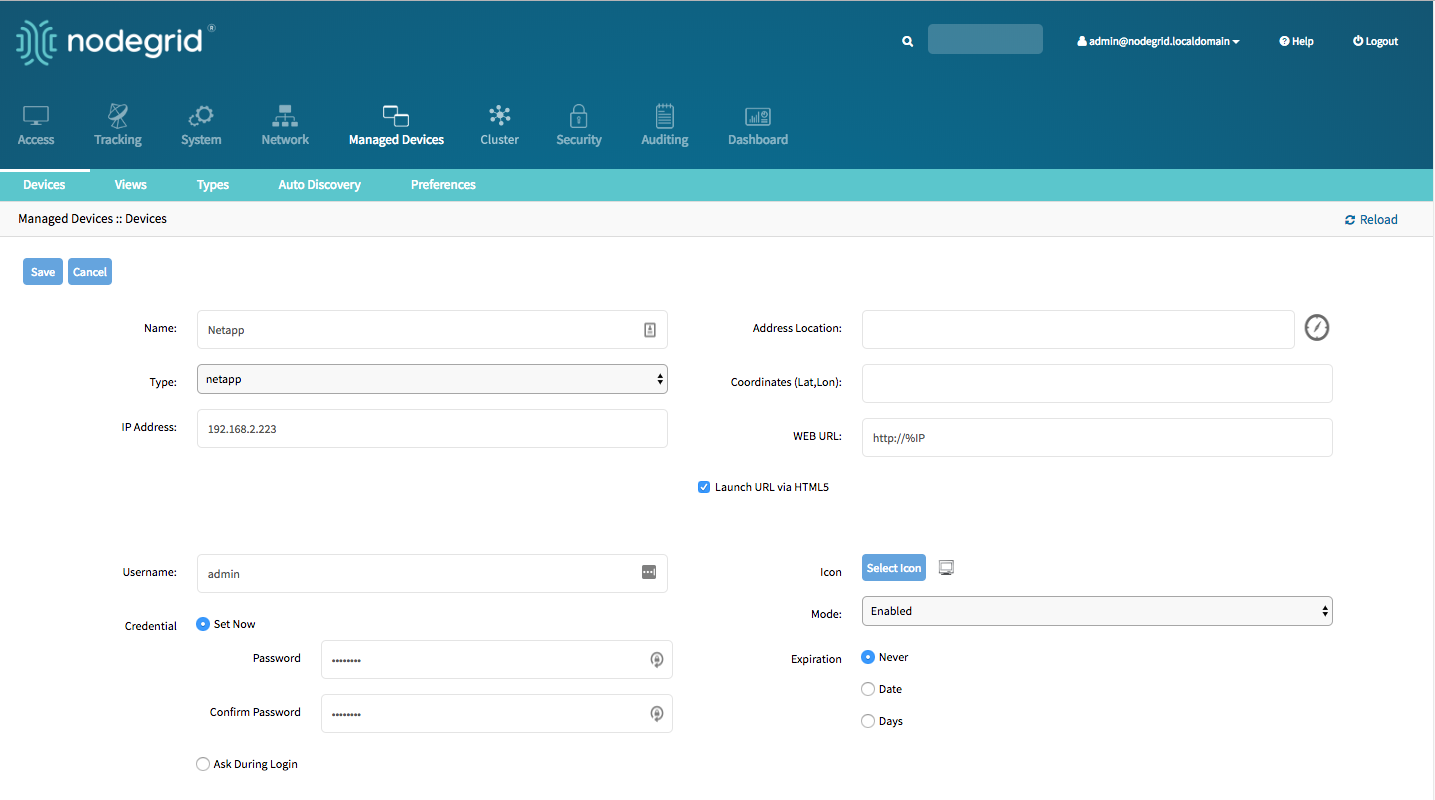

Netapp の追加 - WebUI

Managed Devices:: Devicesへ移動し、Addボタンをクリックして、デバイスをシステムに追加します。- 追加したいアプライアンスの名前を入力します。

- デバイスの IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

Typeフィールドで、Netapp アプライアンスに一致するタイプを選択します。指定可能な値: Netapp- ログイン時にユーザー資格情報を提供する場合、

usernameとpasswordを入力するか、Ask During Loginオプションを選択します - [保存] ボタンをクリックします。

- オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

Netapp の追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義しますnametype指定可能な値: Netappip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、デバイスのpassword、またはAsk During Loginオプションを選択します

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Netapp[admin@nodegrid {devices}]# set type=netapp[admin@nodegrid {devices}]# set ip_address=192.168.10.250[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit

Infrabox

このソリューションは、 InfraSolution のラックソリューションアプライアンス (Infrabox) のスマートアクセスコントロールに対応します。Nodegrid は、これらのデバイスの以下の機能に対応します:

- ドア制御

- ウェブセッション

- ラック PDU を介した電源制御

注: アプライアンスへの通信には、アプライアンスで SNMP を設定する必要があります。

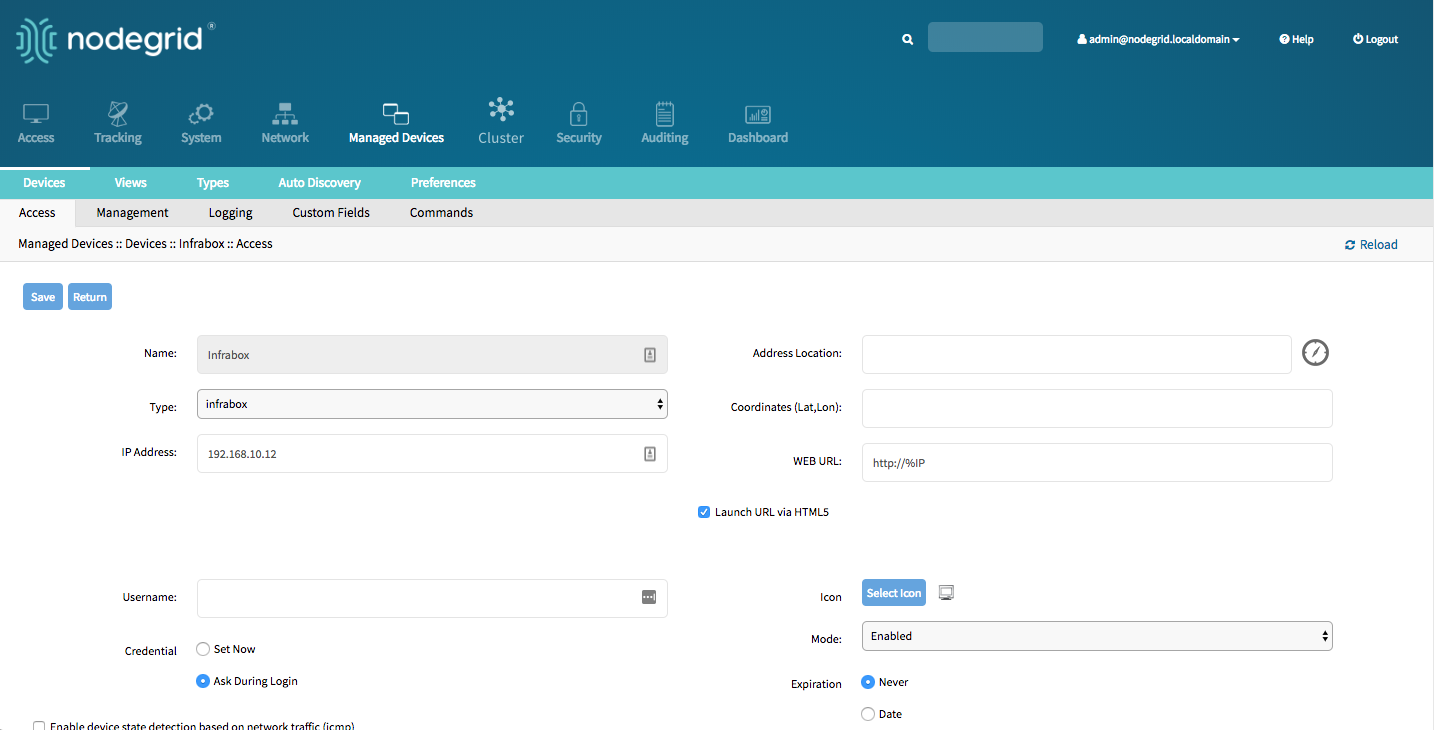

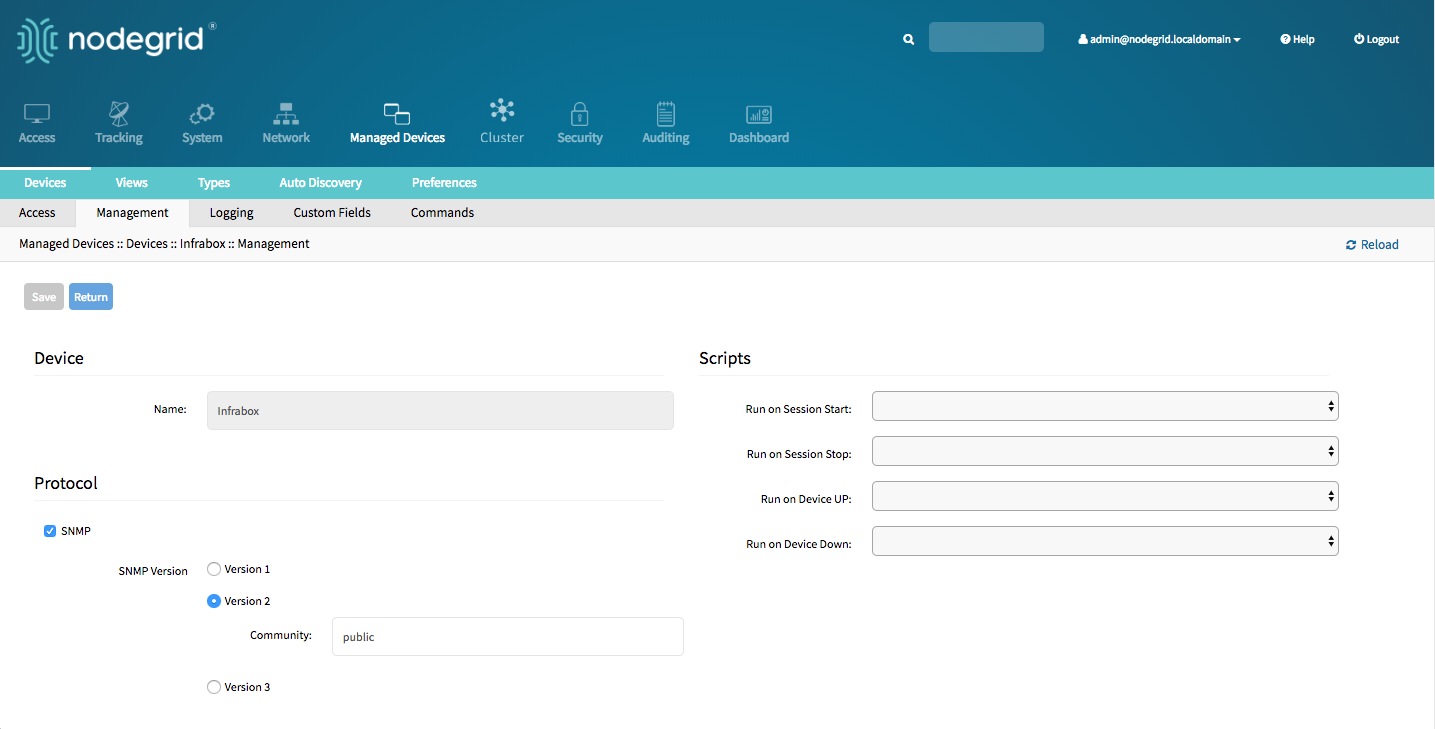

Infrabox の追加 - WebUI

Managed Devices:: Devicesへ移動し、Addボタンをクリックして、デバイスをシステムに追加します。- 追加したいアプライアンスの名前を入力します。

- デバイスの IP アドレスを入力します。Nodegrid Platform で IP アドレスに到達可能なことを確認します。

Typeフィールドで、Infrabox アプライアンスに一致するタイプを選択します。 指定可能な値: InfraboxAsk During Loginを選択し、ユーザー資格情報を提供しない- [保存] ボタンをクリックします。

- オプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

Managementメニューに移動し、アプライアンスの設定に合わせて SNMP 値を更新します- 以下をクリック

Save

Infrabox の追加 - CLI

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義しますnametype指定可能な値: Infraboxip_addressusernameおよび、ログイン時にユーザー資格情報を提供する場合、デバイスのpassword、またはAsk During Loginオプションを選択します

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

移動先

/settings/devices/<Device>/management/setコマンドで、SNMP 値を定義しますsnmp_versionsnmp_community

変更を保存

commit

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Infrabox[admin@nodegrid {devices}]# set type=infrabox[admin@nodegrid {devices}]# set ip_address=192.168.10.250[admin@nodegrid {devices}]# set credential=ask_during_loginor[admin@nodegrid {devices}]# set credential=set_now[admin@nodegrid {devices}]# set username=admin password=admin[admin@nodegrid {devices}]# commit[admin@nodegrid outlet]# cd /settings/devices/Infrabox/management/[admin@nodegrid management]# set snmp=yes[+admin@nodegrid management]# snmp_version=v2[+admin@nodegrid management]# snmp_commmunity=private[+admin@nodegrid management]# commit

仮想マシン

このソリューションは、VMWare 仮想マシンと KVM 仮想マシンの管理をサポートします。Nodegrid は、これらのデバイスの以下の機能に対応します:

- MKS セッション (VMWare マシン専用)

- 仮想Serial Consoleセッション (VMWare マシン専用)

- コンソールセッション (KVM マシン専用)

- ハイパーバイザーを介した電源制御

- デバイスへの Web セッション

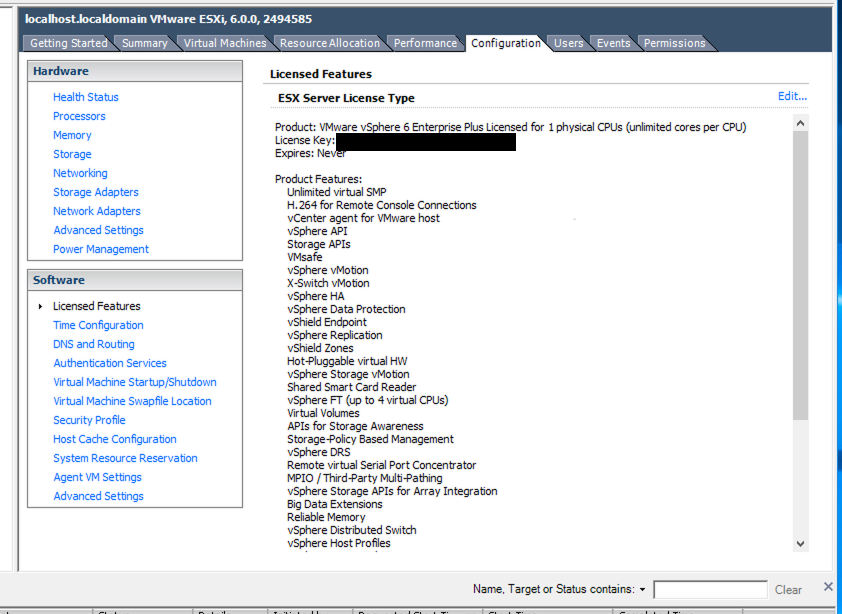

システムは、ESX への直接接続、または VSphere サーバへの接続をサポートします。接続が直接行われた場合、ESX サーバが [Vmware ホスト用 vCenter エージェント] 機能をサポートする必要があり、ESX サーバライセンスを介して有効化できます。ESX サーバがこの機能をサポートしているかどうかを確認するには、ESX ホストにログインし、[ライセンス機能] セクションに移動します。ホストにサポートされている使用可能なライセンスと機能を次に示します。

注: VMWare 仮想マシンで vSPC オプションを使用するには、ポートを仮想マシン上で設定する必要があります。次の付録を参照下さい VM サーバでの仮想シリアルポート (vSPC) の設定

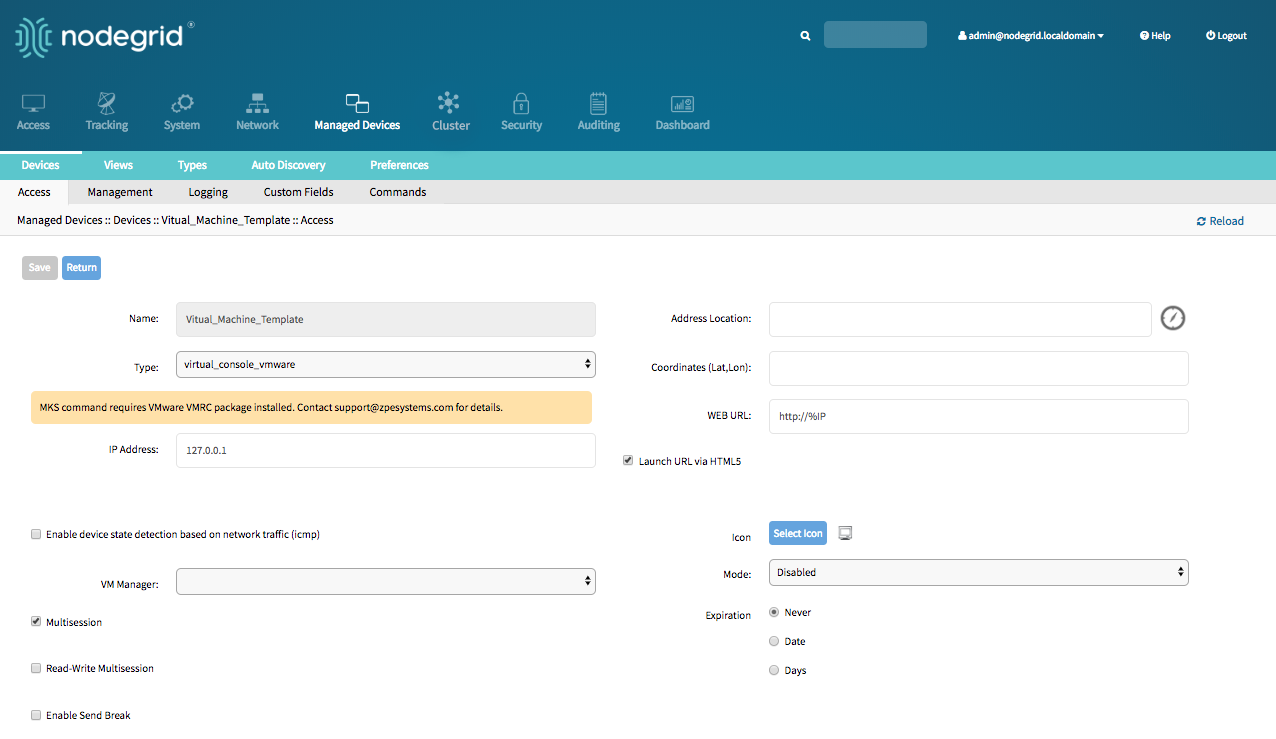

VMWare 仮想マシンの追加 - WebUI

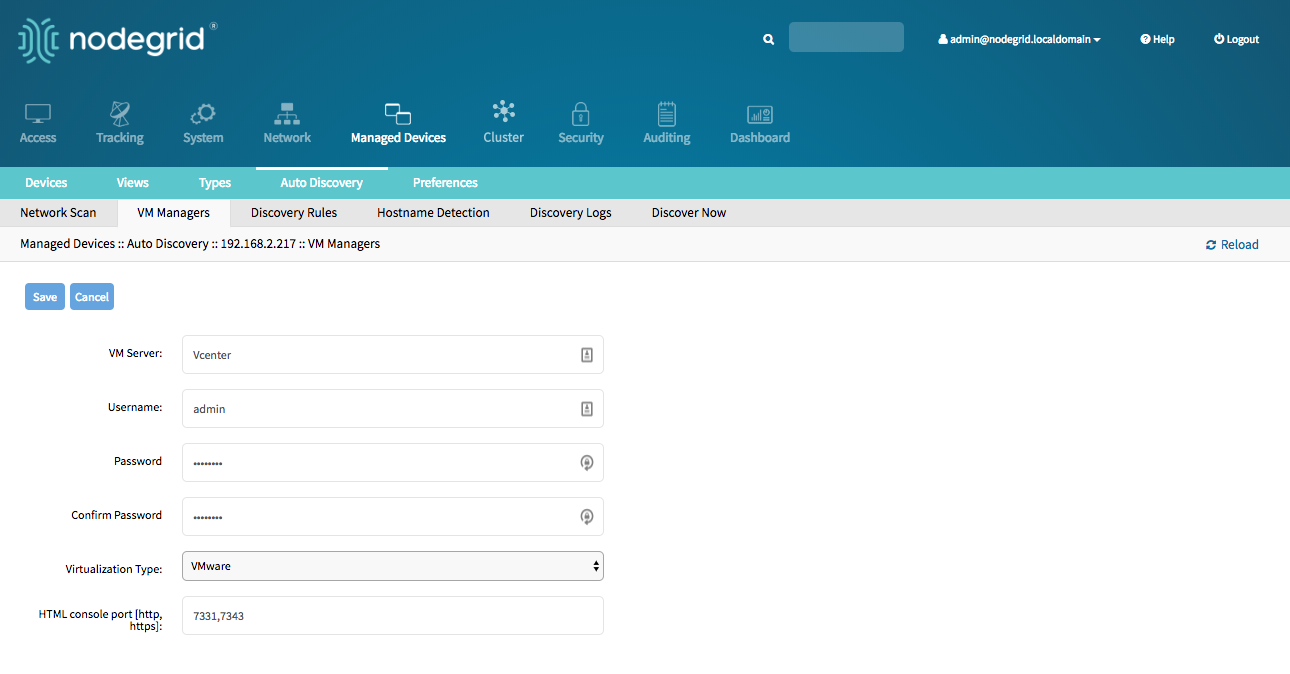

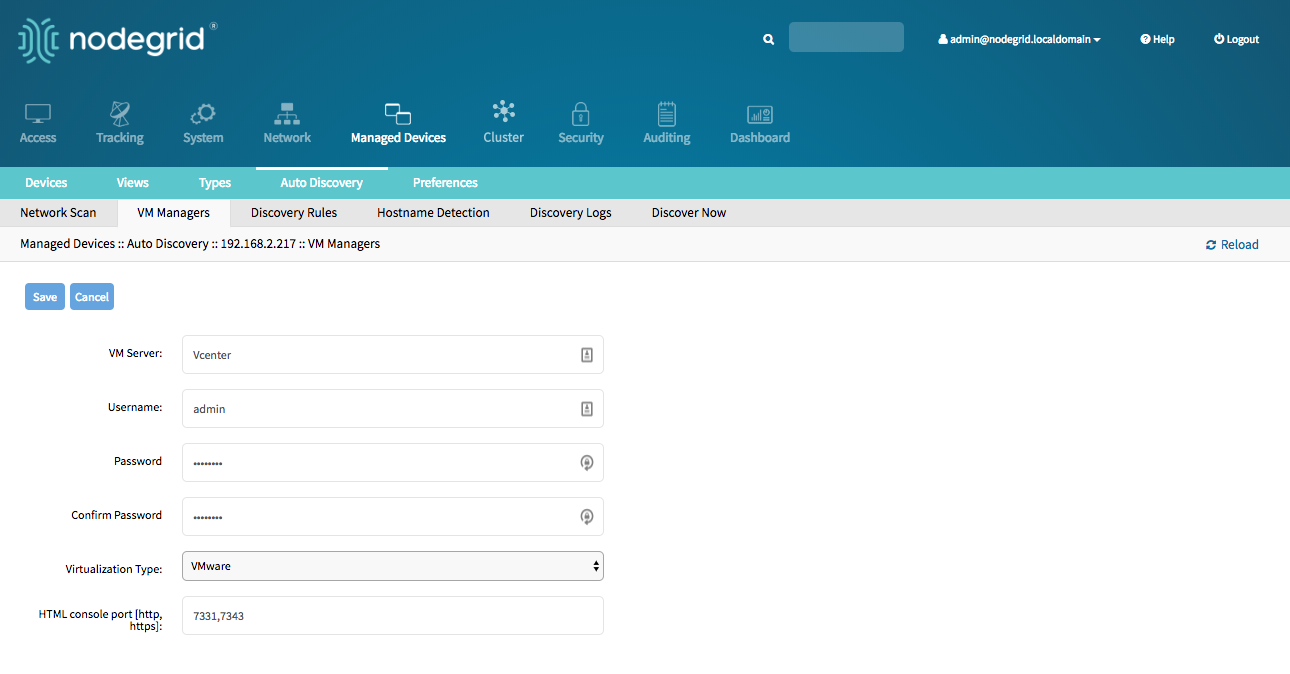

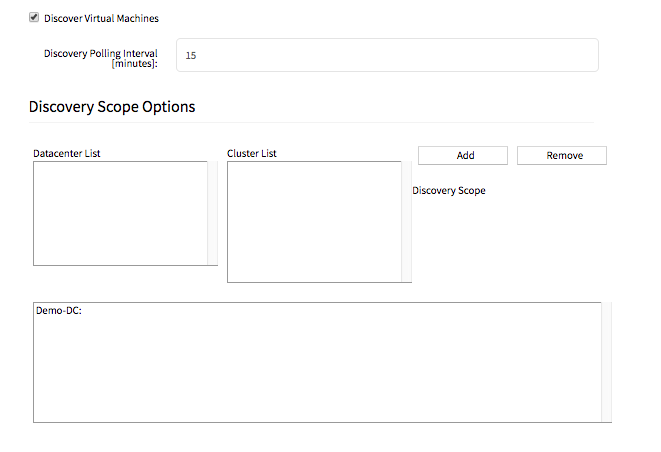

VM Manager を定義

- 移動先

Managed Devices :: Auto Discovery :: VM Managers Addをクリックして、新しい VM Manager を定義します- フィールド

VM Serverに vCenter/ESXi IP または FQDN を提供します - サーバの

UsernameおよびPasswordを定義します - 必要に応じて

HTML console portを調整します - 以下をクリック

Save

- 移動先

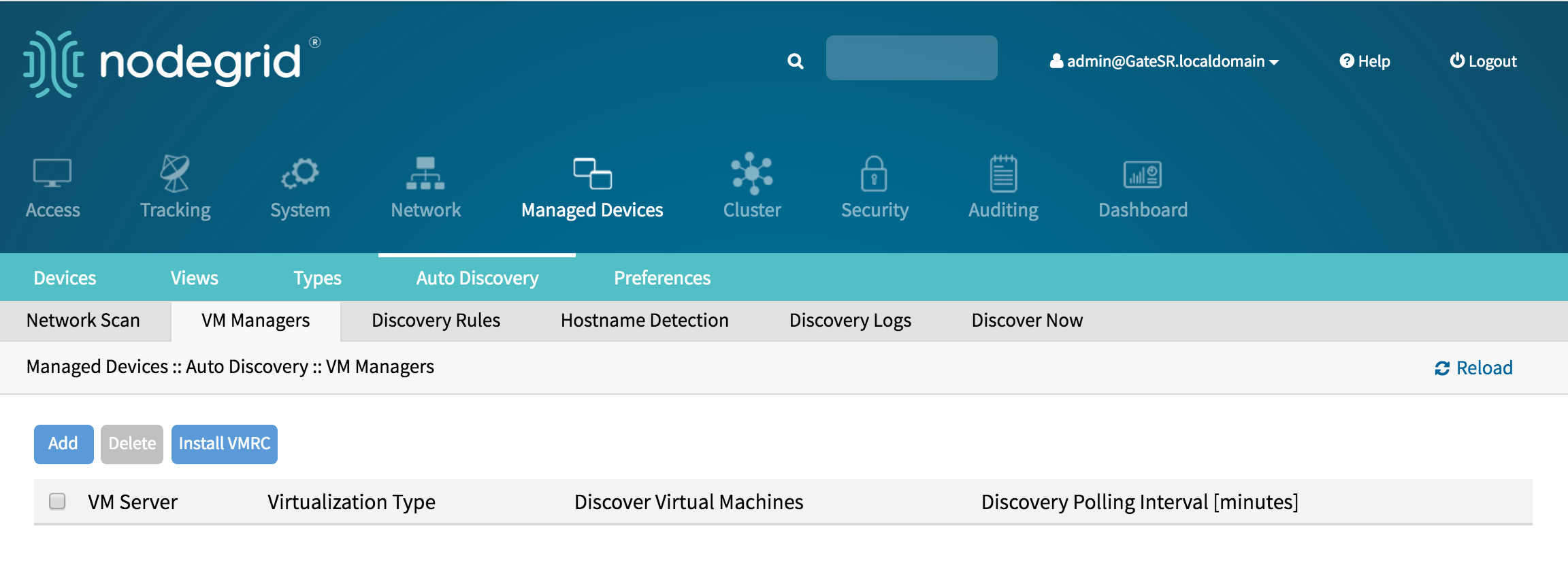

VMRC のインストール - WebUI

管理対象デバイス::自動検出::VM マネージャーの [VMRC をインストール] (Vmware リモートコンソール) をクリックすると、適切な作動グラフィカルデバイス接続と仮想マシンへのコンソールアクセスが可能になります。

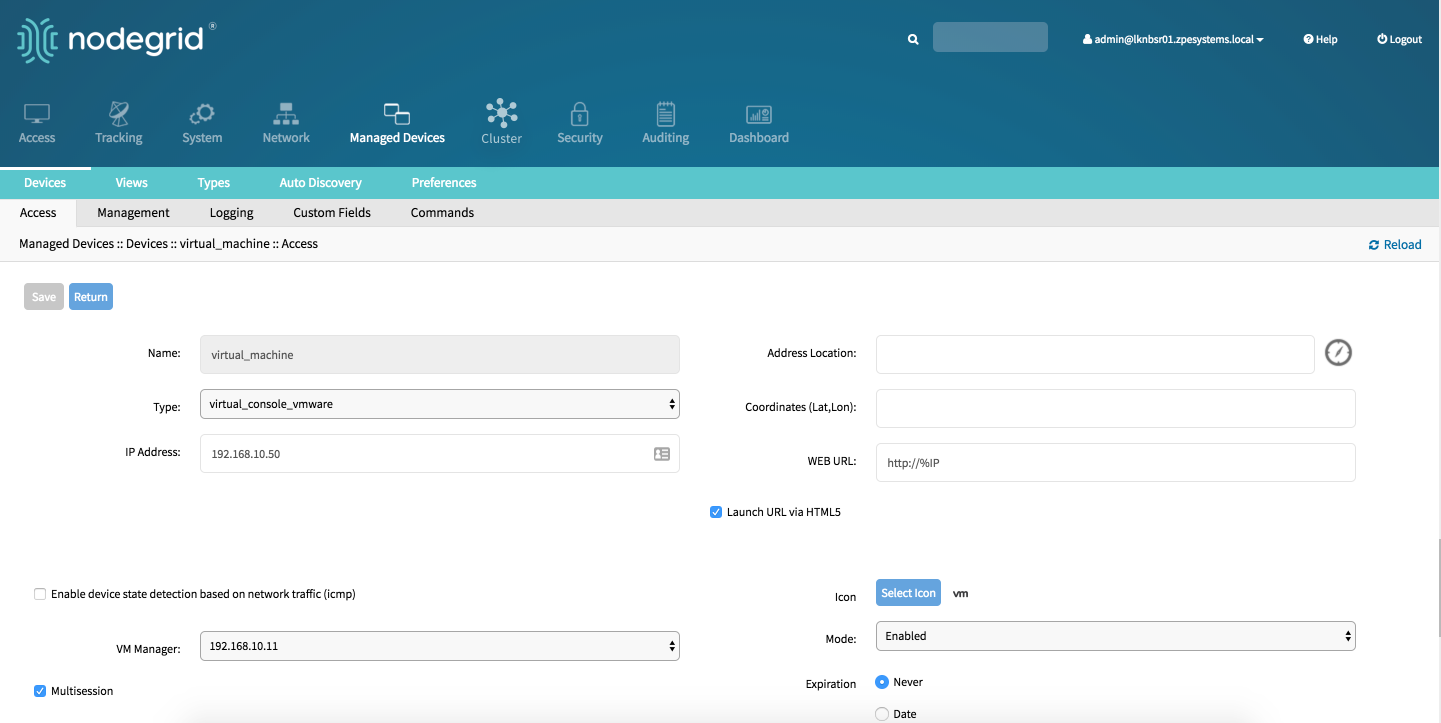

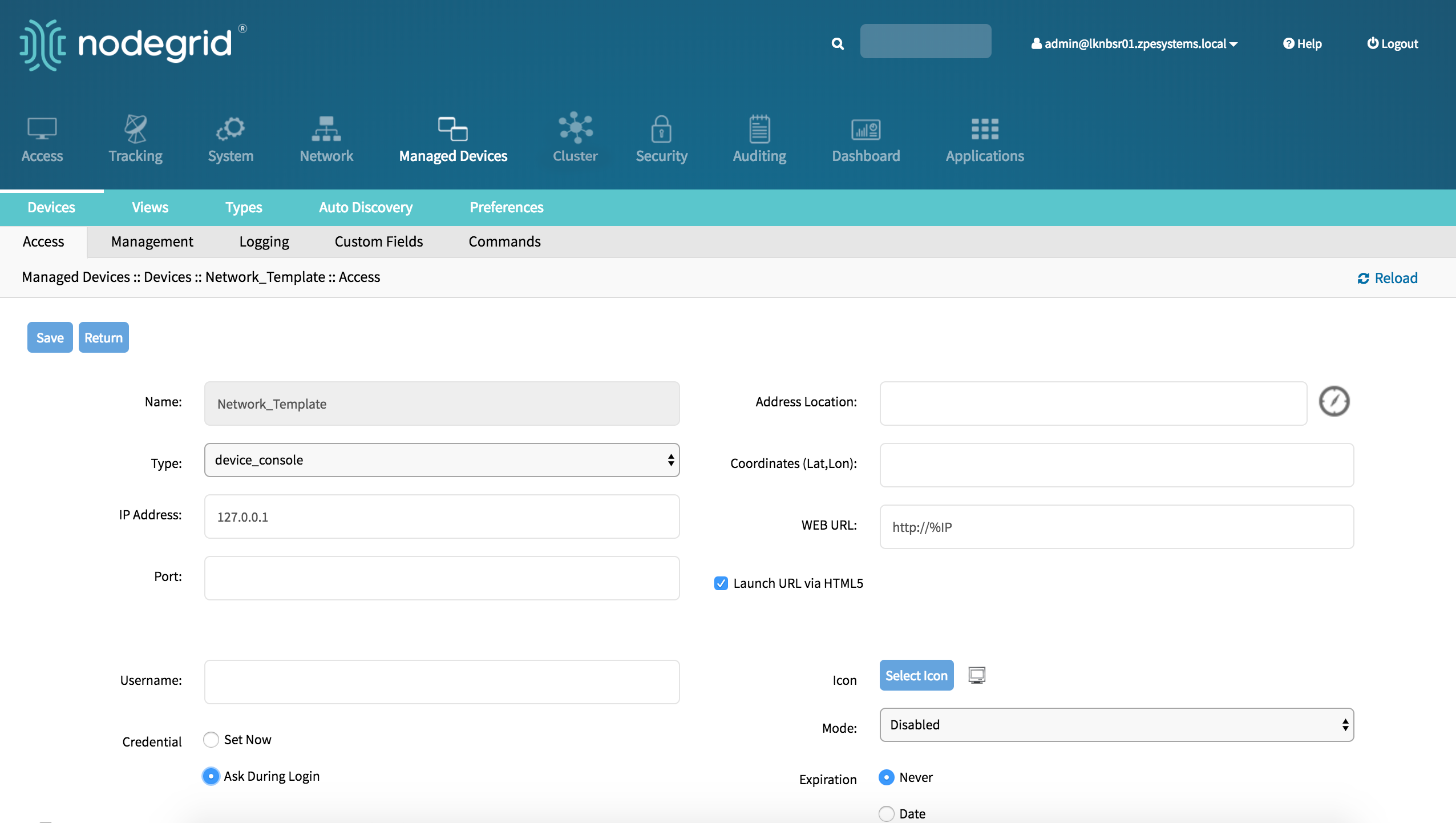

デバイスの作成

- 移動先

Managed Devices:: Devices Addボタンをクリックして、デバイスをシステムに追加します。- 管理する仮想マシンの名前を入力します。名前はハイパーバイザーの名前と一致する必要があります

- オプション: 仮想マシンの IP アドレスを入力します

Typeフィールドで、仮想マシンと同じタイプを選択します。指定可能な値: 仮想コンソールVMware- フィールド

VM Managerで、マシンが実行する適切なハイパーバイザー を選択します - [保存] ボタンをクリックします。

- 移動先

VMWare 仮想マシンの追加 - CLI

VM Manager を定義

移動先

/settings/auto_discovery/vm_managers/この

addコマンドで、VM マネージャーを作成しますsetコマンドで、以下の設定を定義しますvm_server: vCenter/ESXi IP または FQDN を提供しますusernameを定義し、password- 必要に応じて

html_console_portを調整します

変更を保存

commit

xxxxxxxxxx[admin@nodegrid /]# cd /settings/auto_discovery/vm_managers/[admin@nodegrid vm_managers]# add[admin@nodegrid {vm_managers}]# set vm_server=vCenter[admin@nodegrid {vm_managers}]# set username=admin[admin@nodegrid {vm_managers}]# set password=password[admin@nodegrid {vm_managers}]# commit

デバイスの作成

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義しますnametype指定可能な値: 仮想コンソールVMware- オプションで、ターゲットデバイスとして

ip_address vm_manager、 既存の VM マネージャに設定

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=Virtual_Machine[admin@nodegrid {devices}]# set type=virtual_console_vmware[admin@nodegrid {devices}]# set ip_address=192.168.2.151[admin@nodegrid {devices}]# set vm_manager=192.168.10.11[admin@nodegrid {devices}]# commit

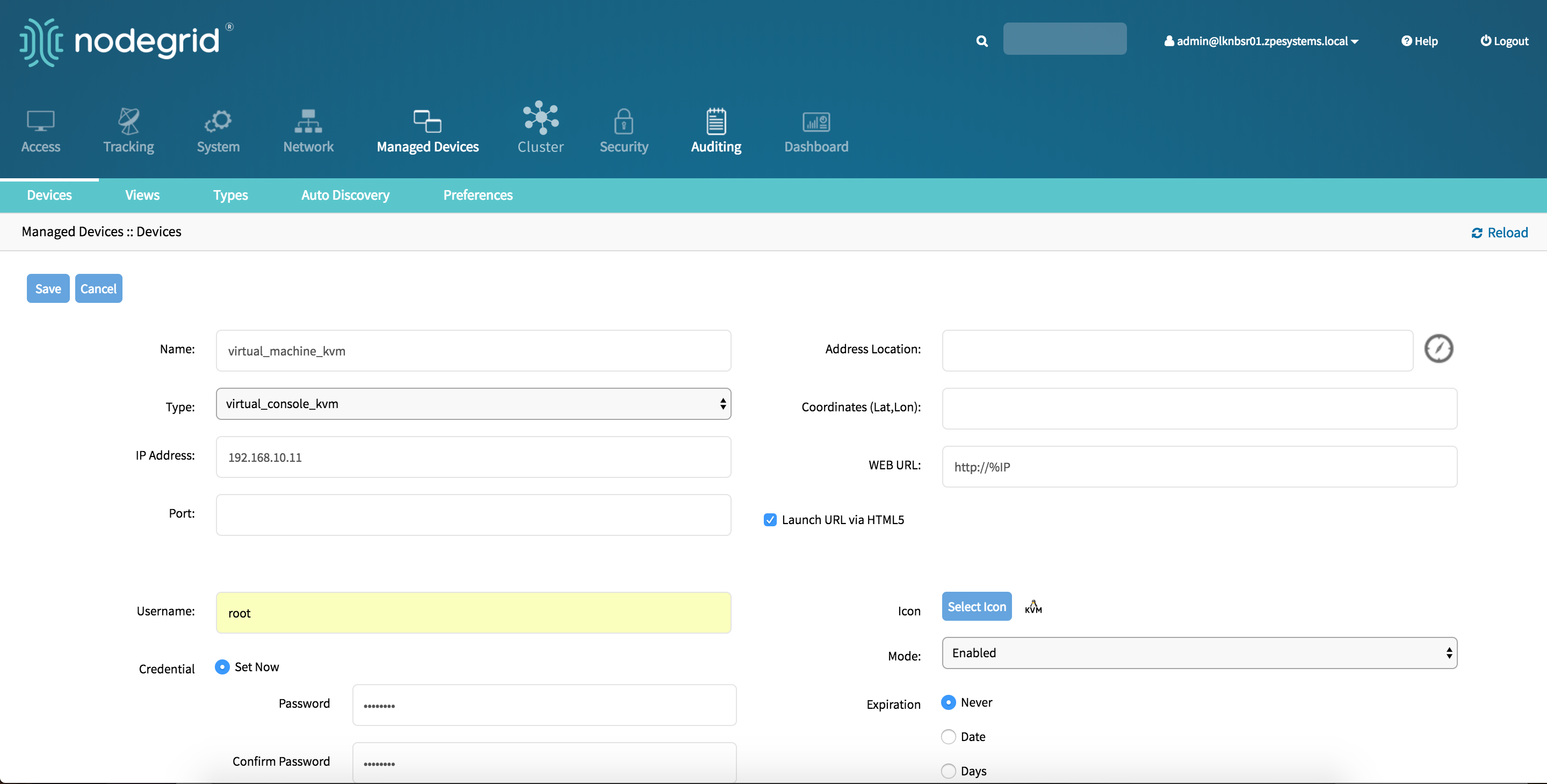

KVM 仮想マシンの追加 - WebUI

デバイスの作成

- 移動先

Managed Devices:: Devices Addボタンをクリックして、デバイスをシステムに追加します。- 管理する仮想マシンの名前を入力します。名前はハイパーバイザーの名前と一致する必要があります

- KVM ハイパーバイザーの IP アドレスを入力します

- KVM ハイパーバイザーのユーザー名とパスワードを提供します

Typeフィールドで、仮想マシンと同じタイプを選択します。指定可能な値: 仮想コンソールkvm- [保存] ボタンをクリックします。

- 移動先

KVM 仮想マシンの追加 - CLI

デバイスの作成

移動先

/settings/devicesaddコマンドで、新規デバイスを作成しますsetコマンドで、以下の設定を定義しますnameまたは仮想マシンの場合、これはハイパーバイザー上のマシンの名前と一致する必要があります。type指定可能な値: 仮想コンソールkvmip_addressKVM ハイパーバイザー- KVM ハイパーバイザーの

passwordとusernameを提供します

変更を保存

commitオプションで、この時デバイスの表示と動作を制御する設定を調整することができます。詳細については、デバイスの設定を参照してください。

xxxxxxxxxx[admin@nodegrid /]# cd /settings/devices[admin@nodegrid devices]# add[admin@nodegrid {devices}]# set name=virtual_machine_kvm[admin@nodegrid {devices}]# set type=virtual_console_vmware[admin@nodegrid {devices}]# set ip_address=192.168.10.11[admin@nodegrid {devices}]# set username=root[admin@nodegrid {devices}]# set password=password[admin@nodegrid {devices}]# commit

Nodegrid デバイス

USB センサ

Nodegrid USB 温度および湿度センサは、Nodegrid システムで自動検出されます。デバイスのタイプは自動でusb_sensorに調整されます。デバイスが検出された後で、デバイスを有効にする必要があります。この後デバイスの準備が整い、監視とアラーム管理に使用可能となります。

KVM ドングル

USB KVM ドングルを使用すると、VGA および USB 接続を介してレガシーサーバに KVM セッションを確立できます。ドングルは、接続されるとすぐにシステムによって自動検出されます。デバイスを有効にするだけです。

Bluetooth

Nodegrid Platform は、主に監視と IoT アプリケーション向けの Bluetooth デバイスをサポートします。Bluetooth 機能は、Nodegrid Service Router ファミリーで使用できる Nodegrid WiFi モジュールを介して提供されます。

デフォルトで、Bluetooth 機能は無効になっているため、使用する前に手動で有効化する必要があります。

現在、次のコマンドを実行することで、管理者ユーザーが Shell を通じてサービスを有効化することができます。

xxxxxxxxxx[admin@nodegrid /]# shell sudo su -root@nodegrid:~#sed -i s/^BLUETOOTH_ENABLED=0/BLUETOOTH_ENABLED=1/g /etc/default/bluetoothroot@nodegrid:~#sed -i s/^#AutoEnable=true/AutoEnable=true/g /etc/bluetooth/main.confroot@nodegrid:~#sed -i s/^#InitiallyPowered=true/InitiallyPowered=true/g /etc/bluetooth/main.confその後、Bluetooth デバイスを Nodegrid とペアリングして、監視や IoT アプリケーションで使用できます。

bluetoothctlコマンドを使用して、デバイスをペアリングすることが可能です

xxxxxxxxxxroot@nodegrid:~#bluetoothctl bluetoothctl[bluetooth]# devicesDevice 00:16:94:1A:EA:2C Sensor[bluetooth]# pair 00:16:94:1A:EA:2CAttempting to pair with 00:16:94:1A:EA:2CPairing successful[bluetooth]# connect 00:16:94:1A:EA:2CAttempting to connect to 00:16:94:1A:EA:2CConnection successful[bluetooth]# quit自動検出

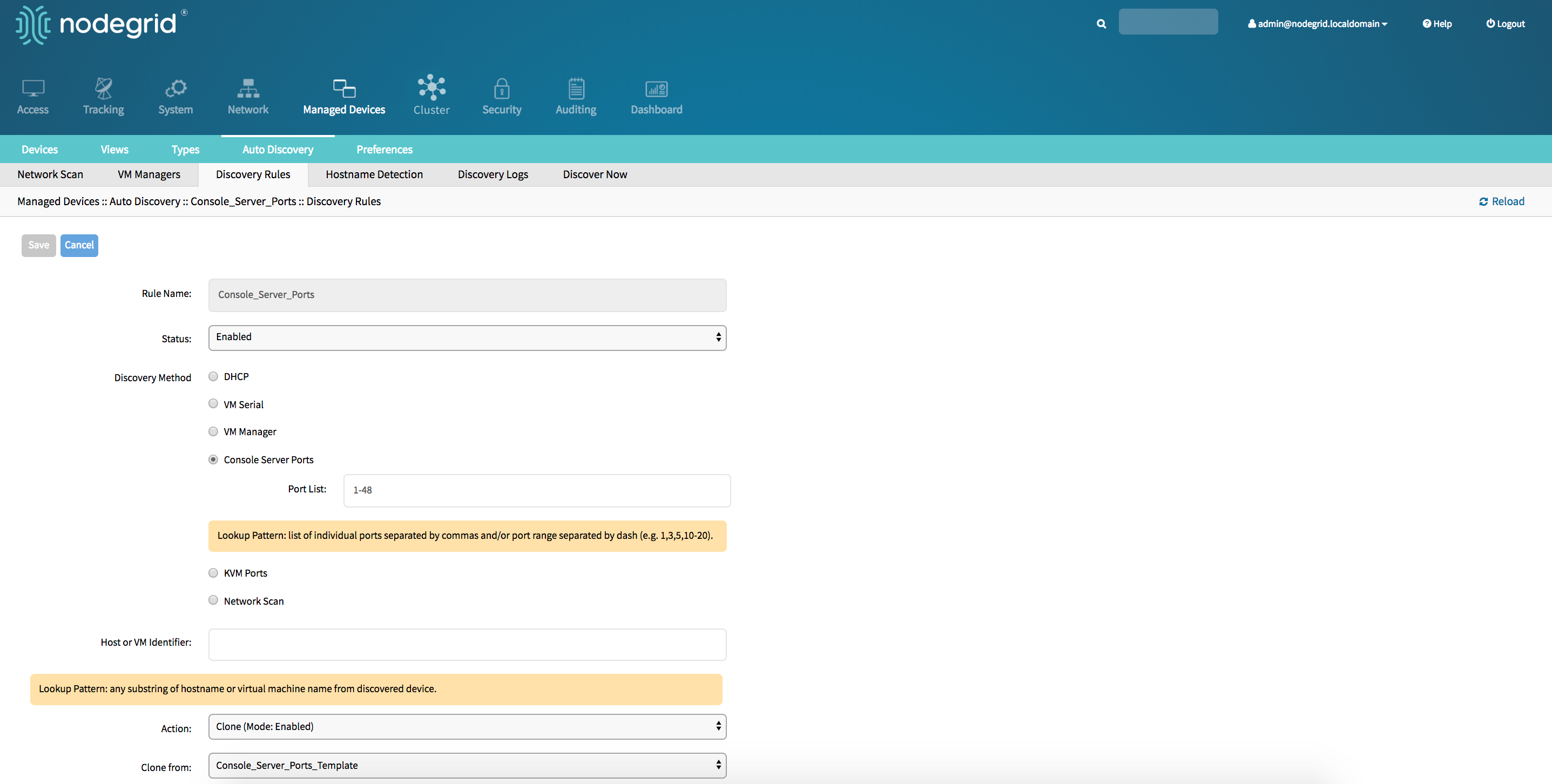

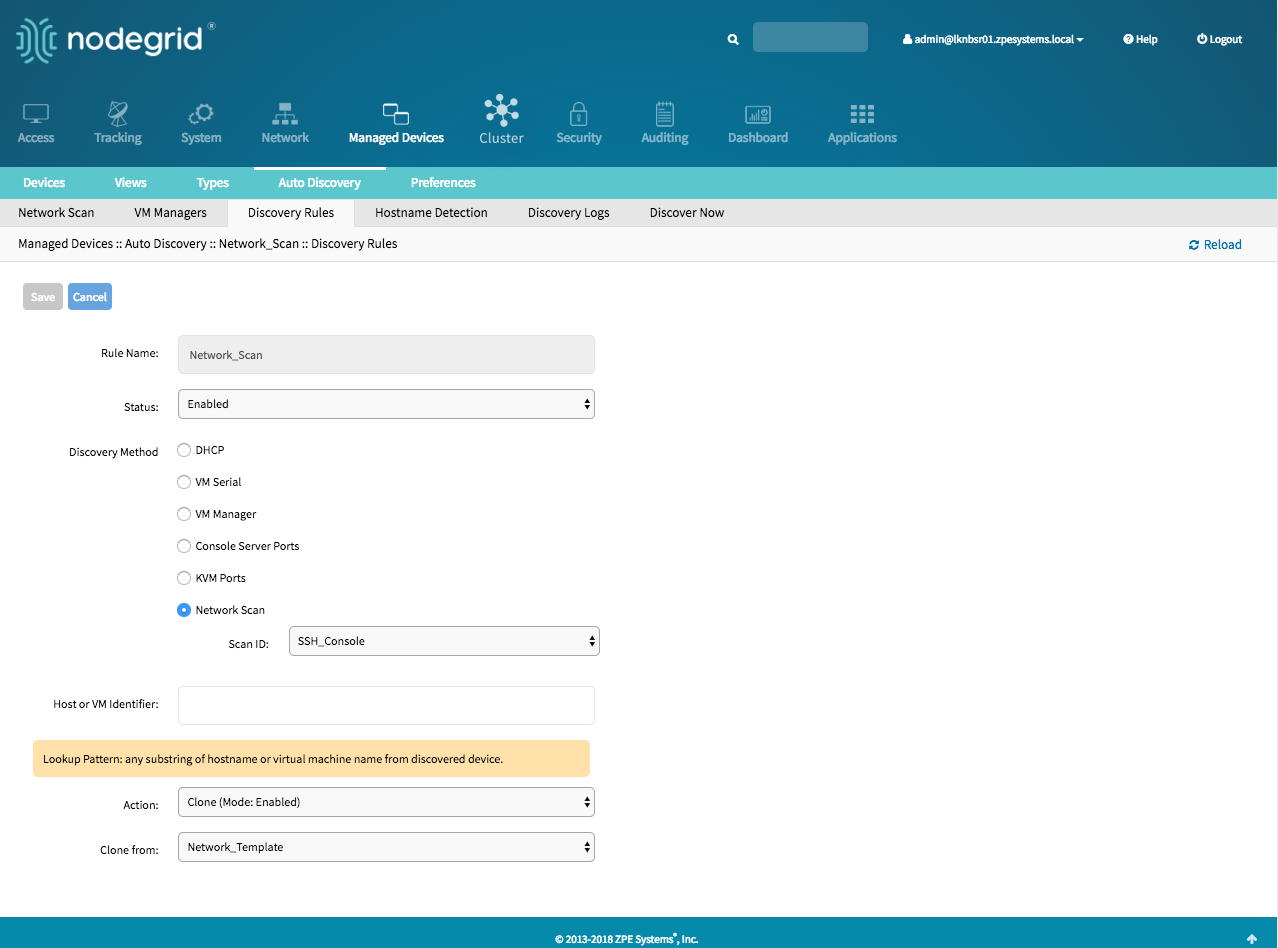

Nodegrid Platform では、ネットワークデバイス、コンソールサーバの有効化されたコンソール、KVM スイッチ、仮想シリアルポート (VMWare) および仮想マシン (VMWare) を自動検出して追加できます。

この機能は、既存のデバイスからそのプロファイルに一致するデバイスを検出してクローン作成し、動的アクセスグループを構築します。この機能で最良の結果を得るために、クローン作成プロセスで参照するデバイスが、正しく設定されていることを確認してください。デバイスにアクセスして、ユーザー名、パスワード、および IP アドレスが正しいことを確認します。ログファイルを監査して、データログとイベントログの設定が正しいことを確認します。イベントをシミュレートし、通知が作成されたかどうかを確認して、データログとイベントログに基づいてイベントが検出されていることを確認します。デバイスが、正しいアクセス権を備えた適切な承認グループ内にあることを確認します。

自動検出は、以下の一般的なプロセスに従います:

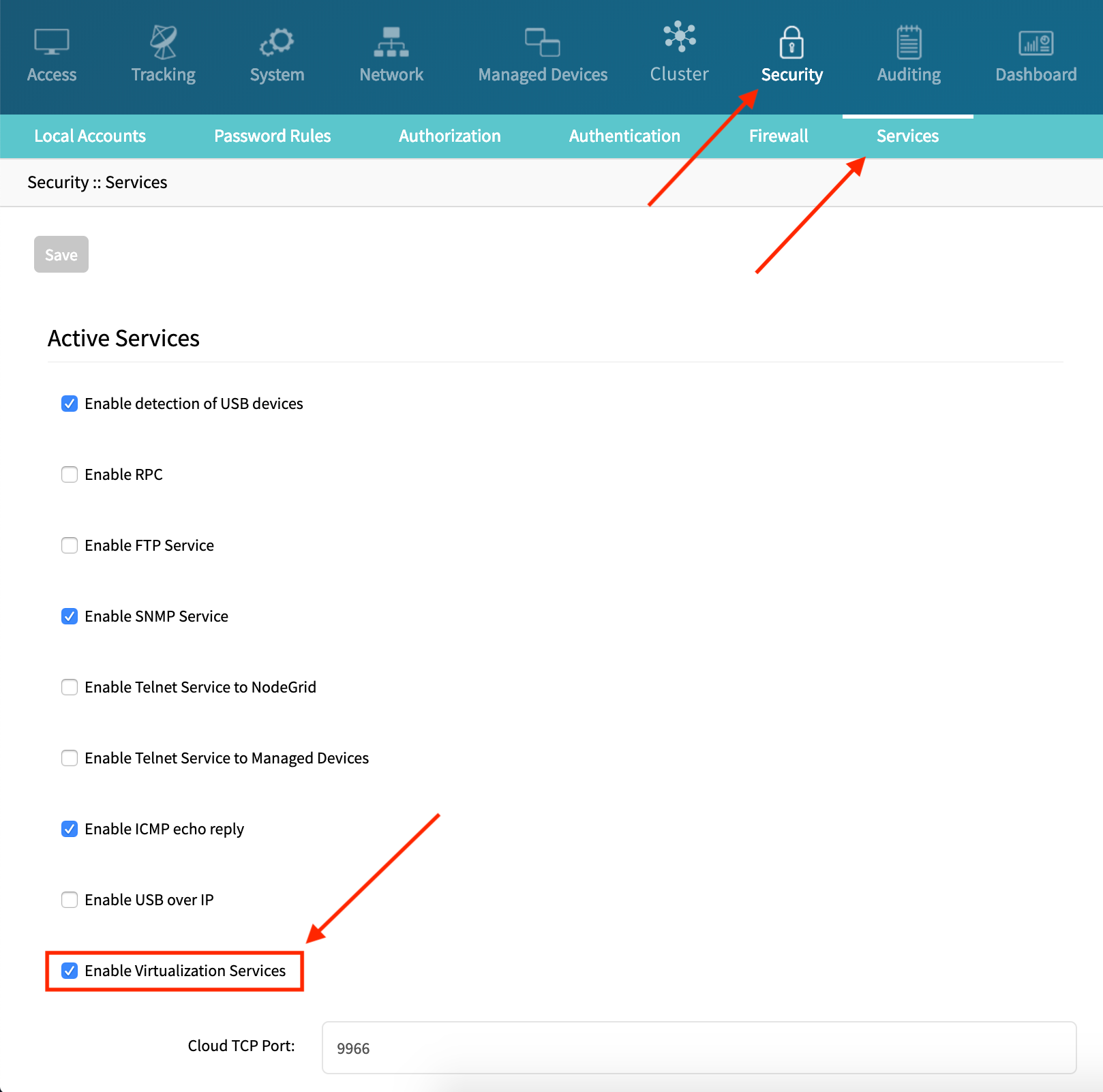

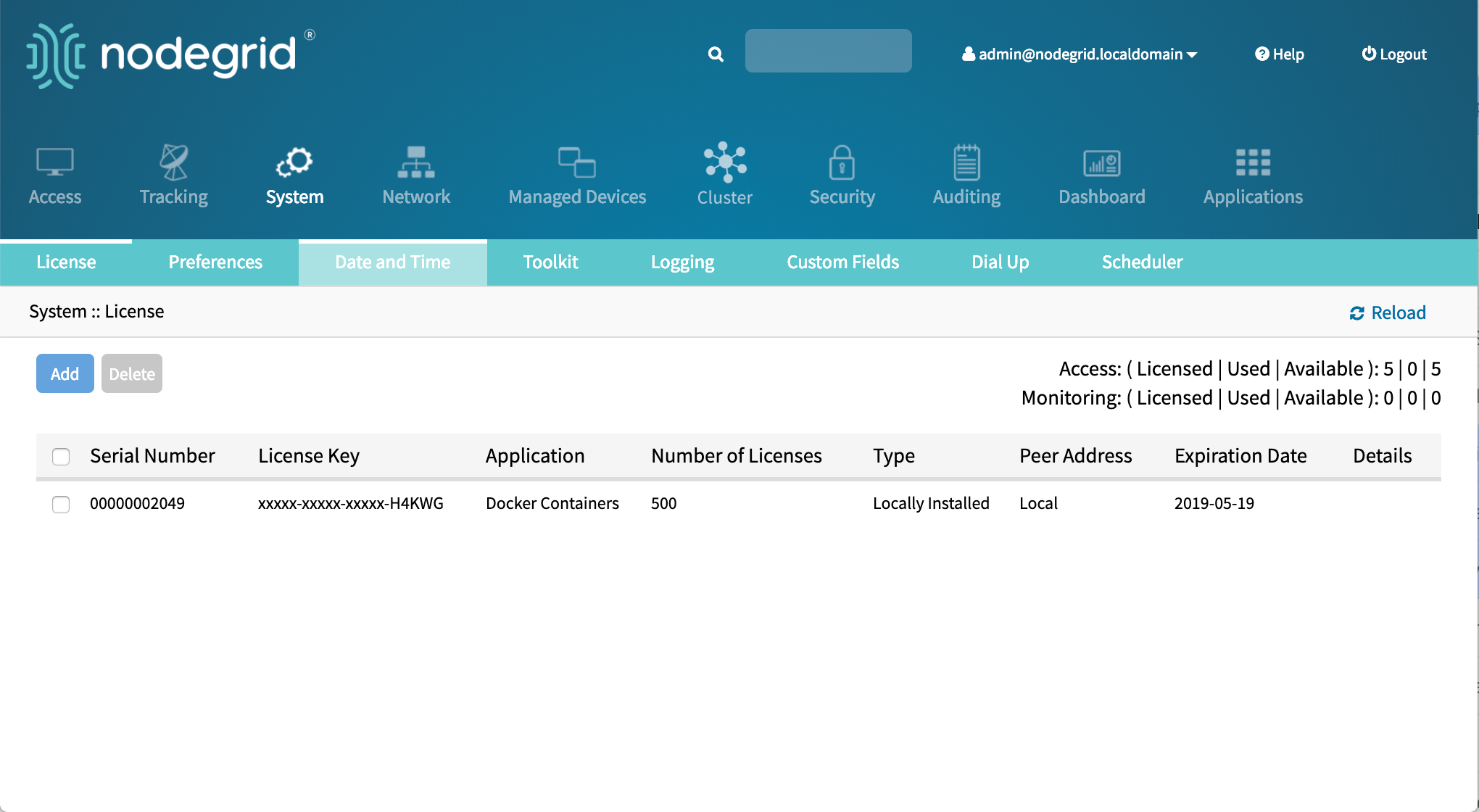

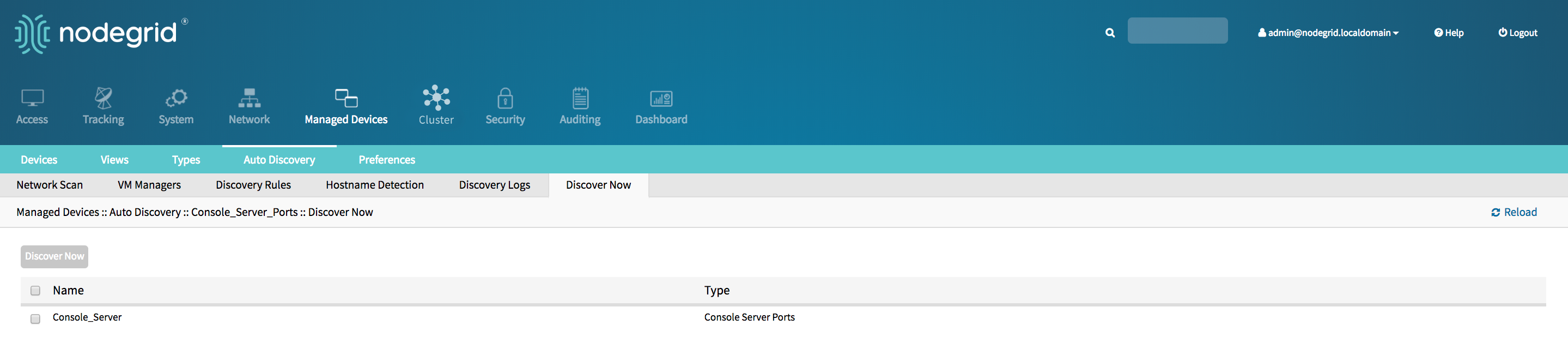

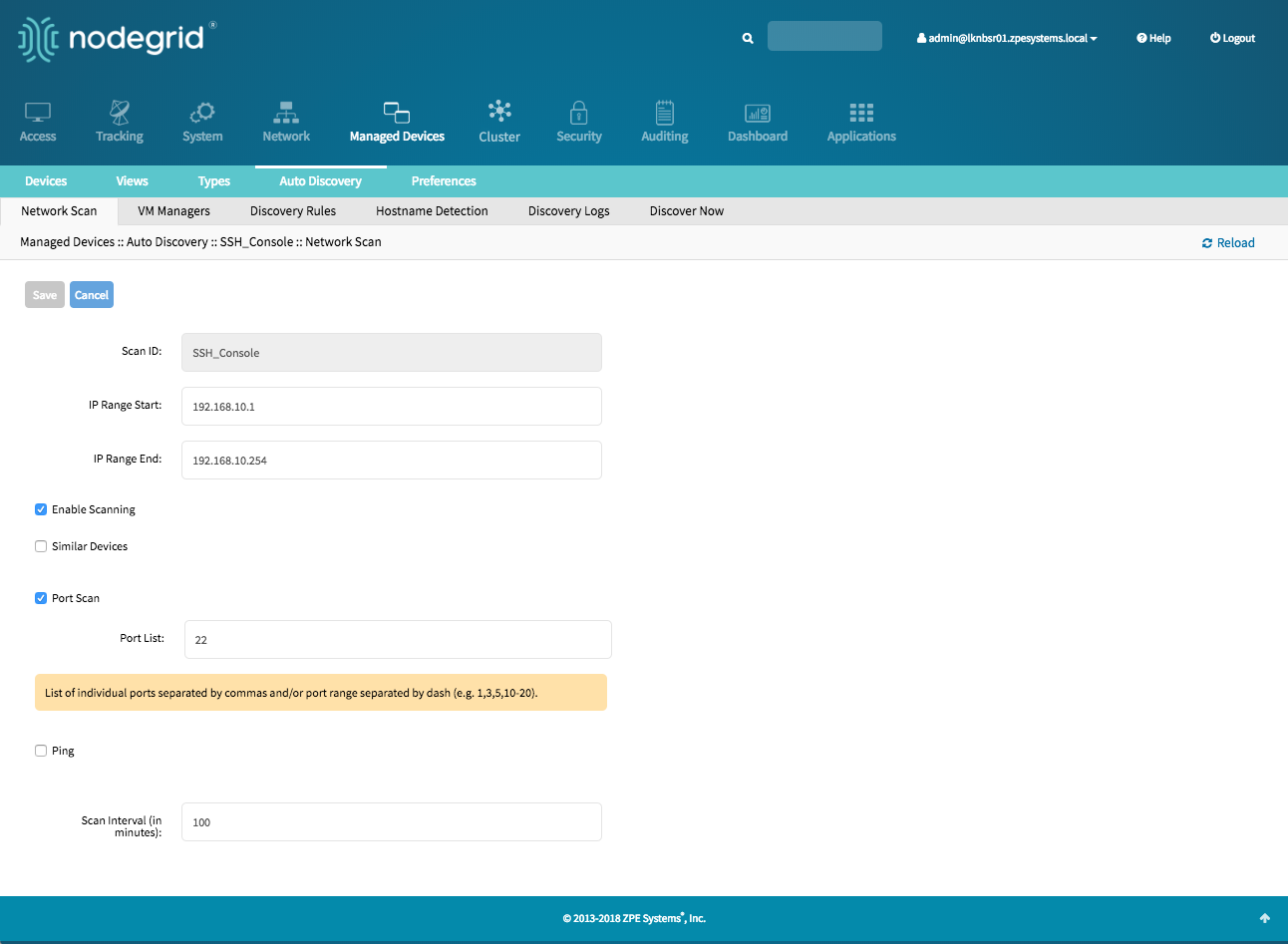

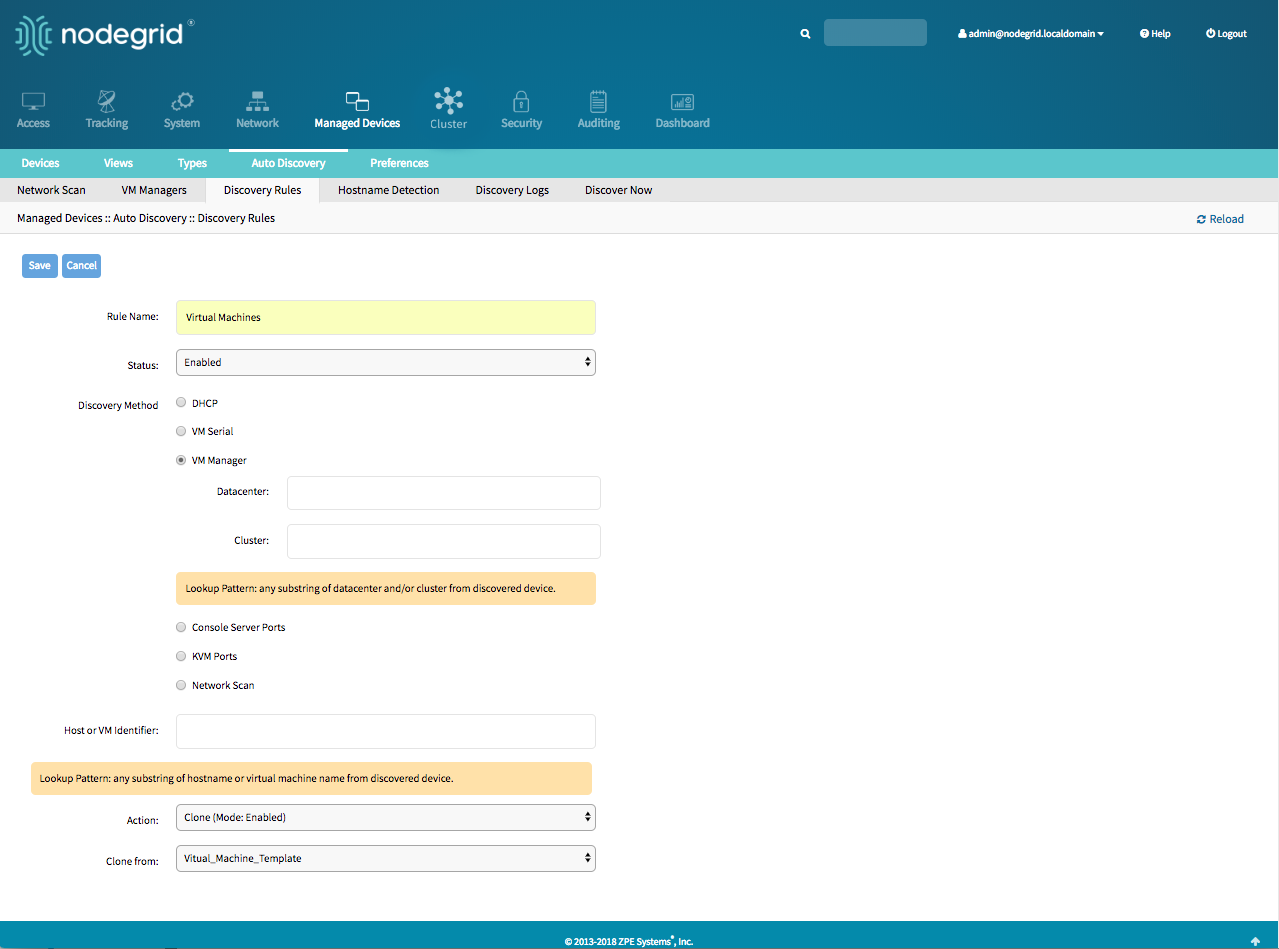

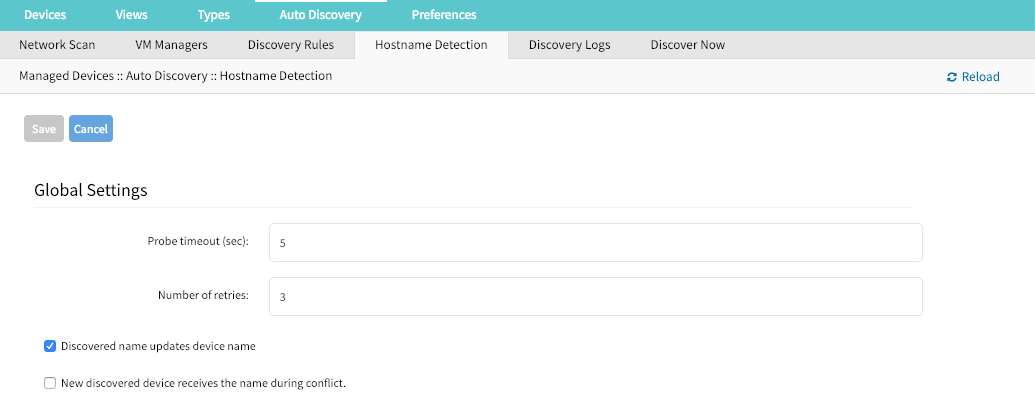

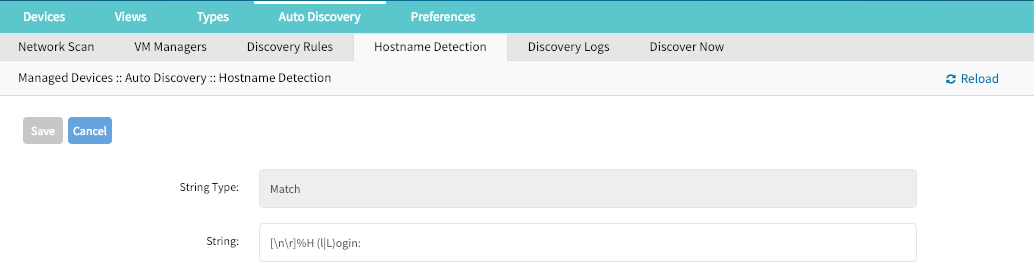

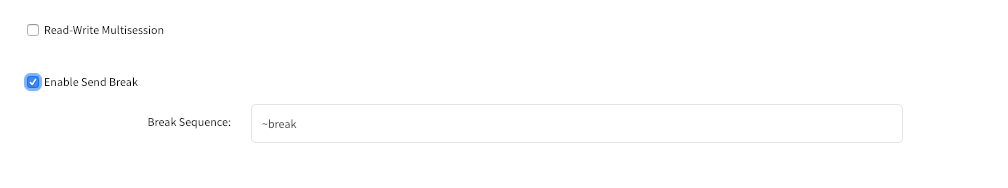

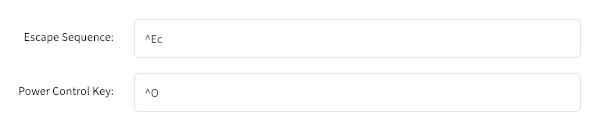

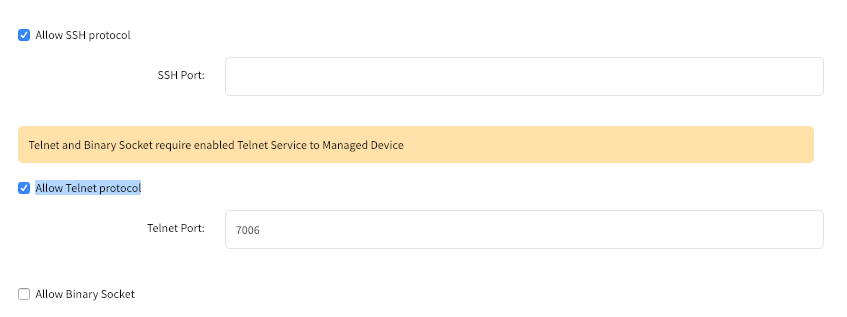

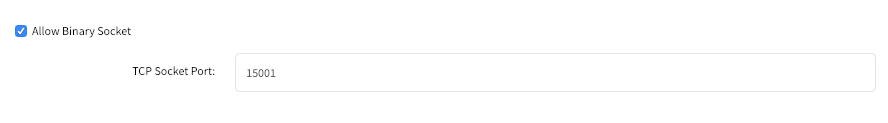

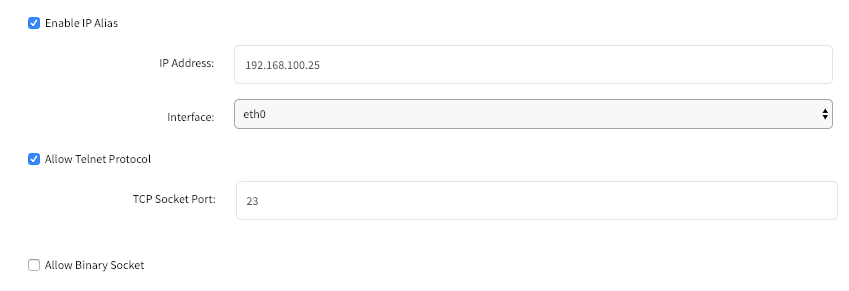

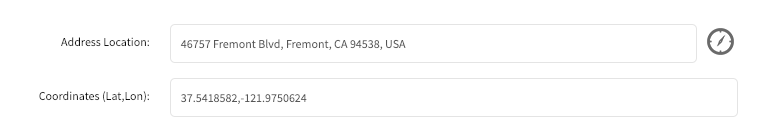

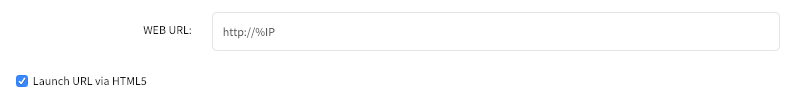

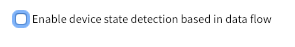

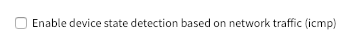

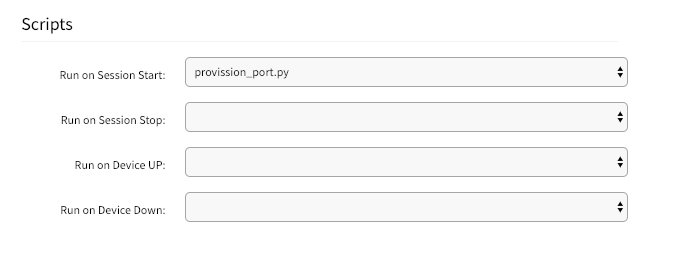

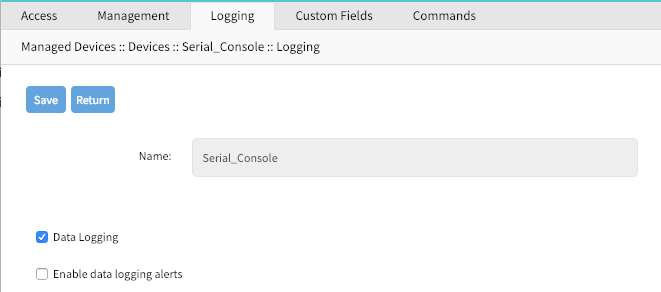

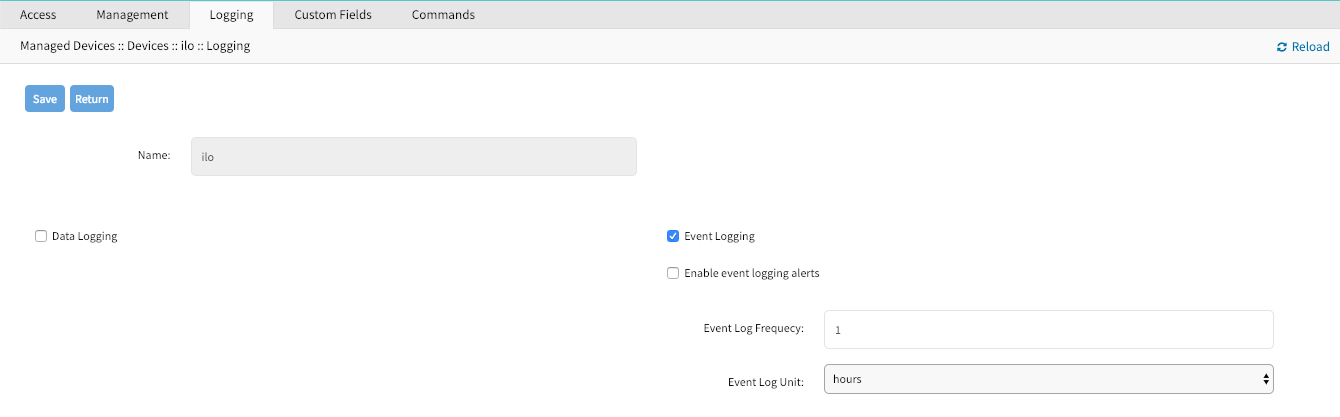

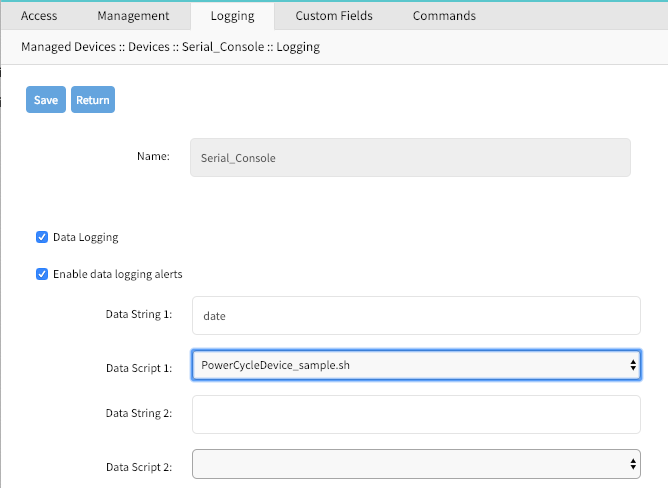

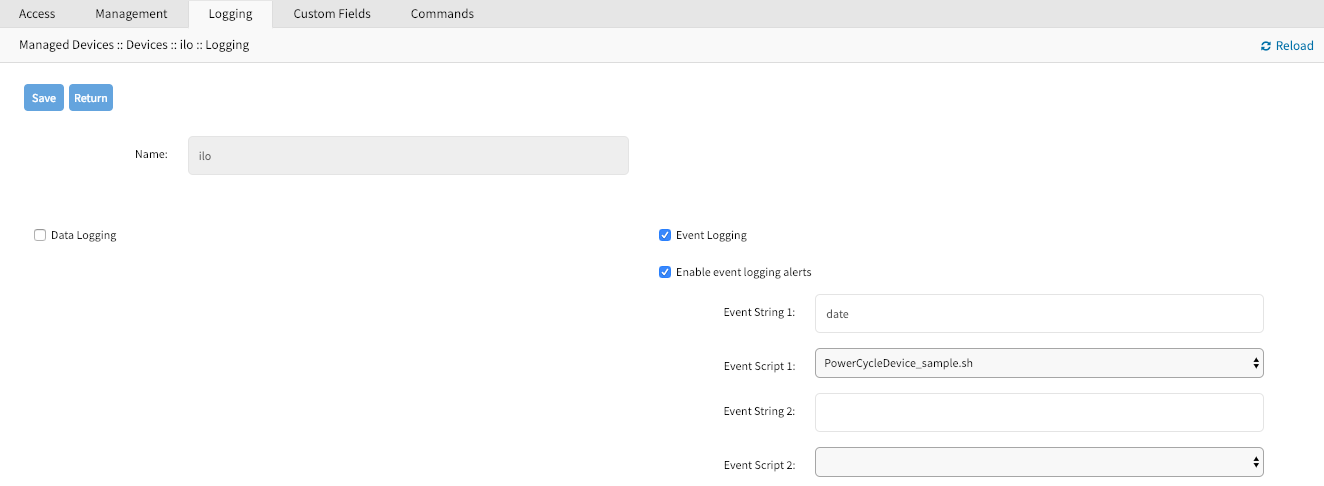

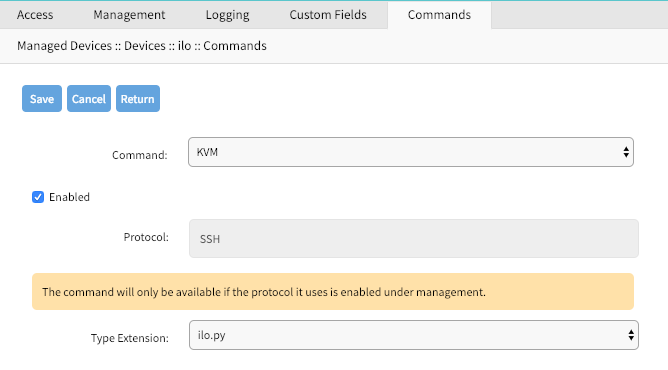

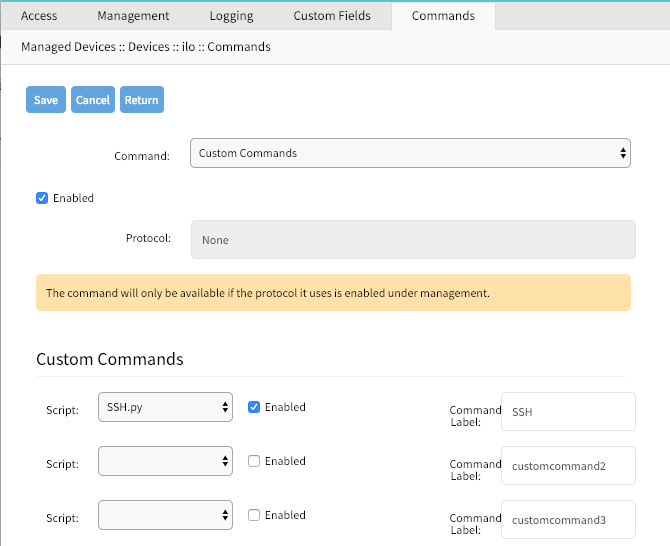

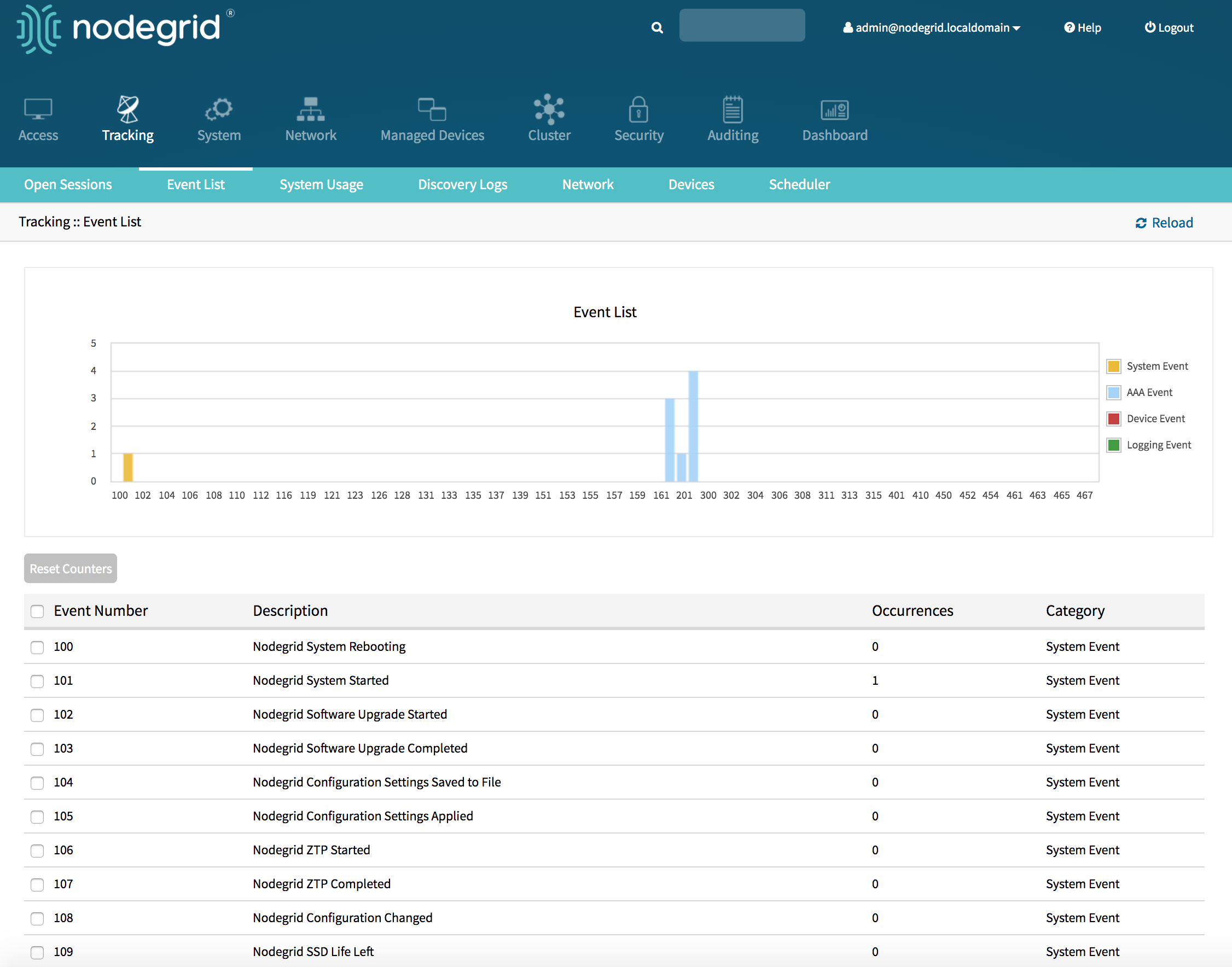

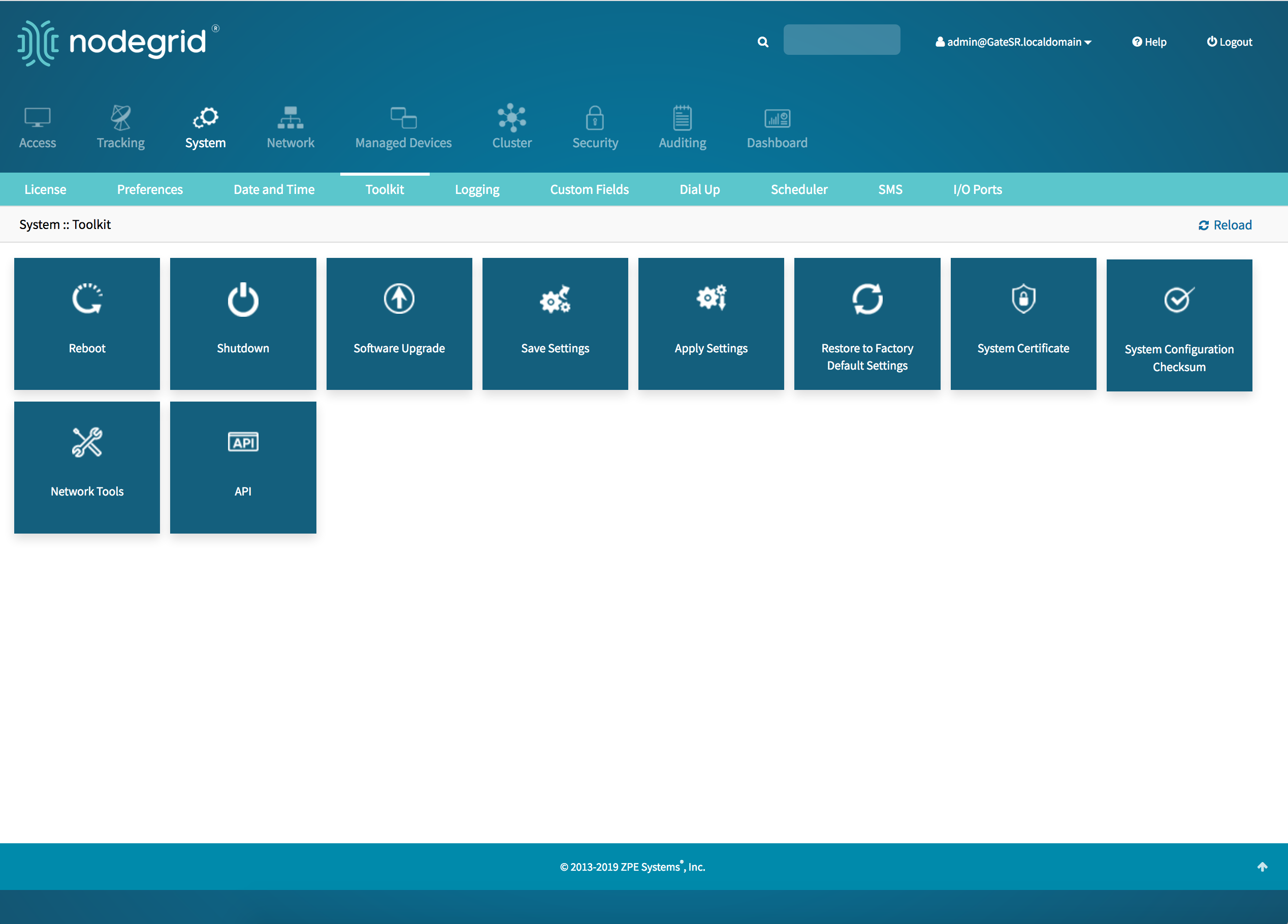

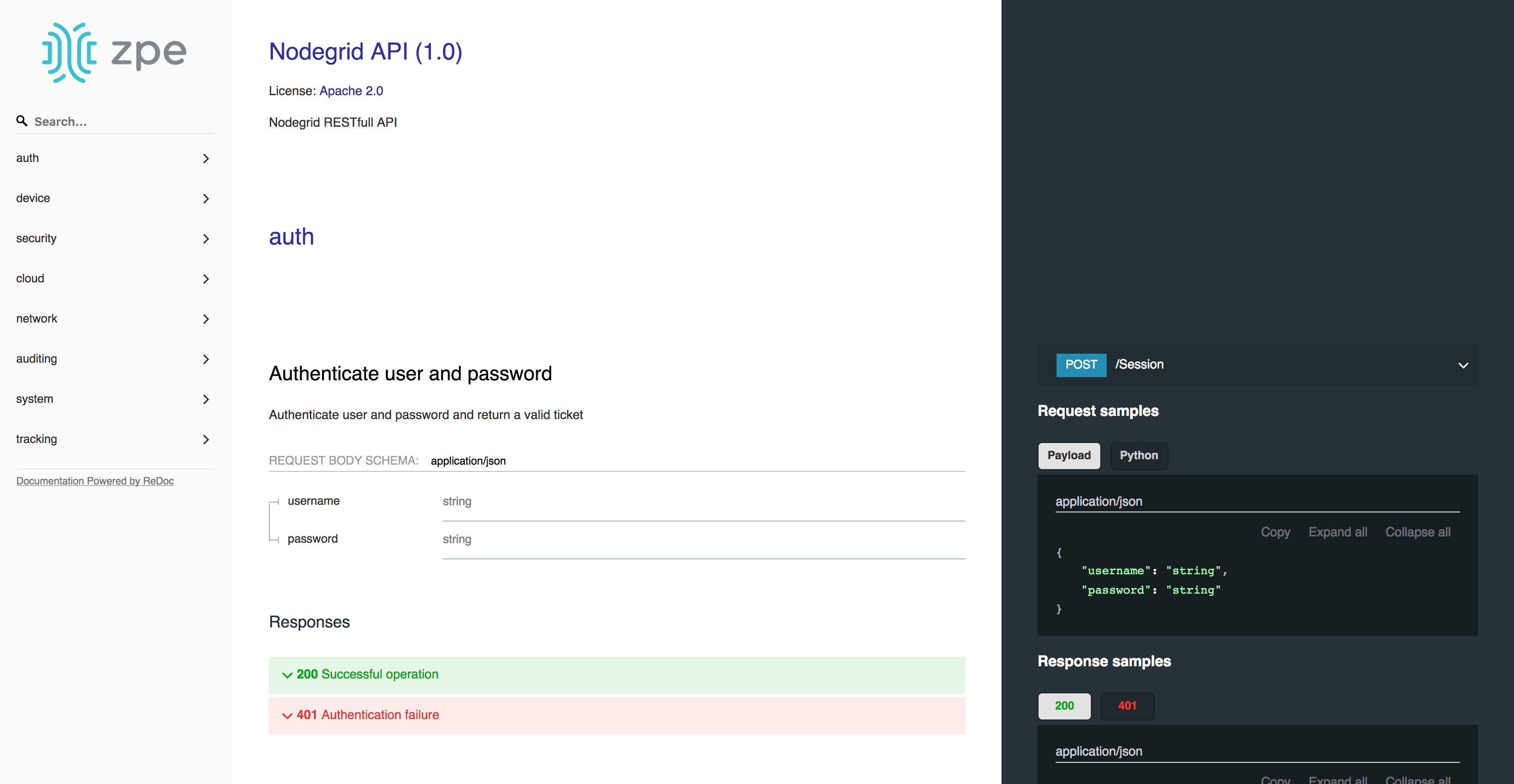

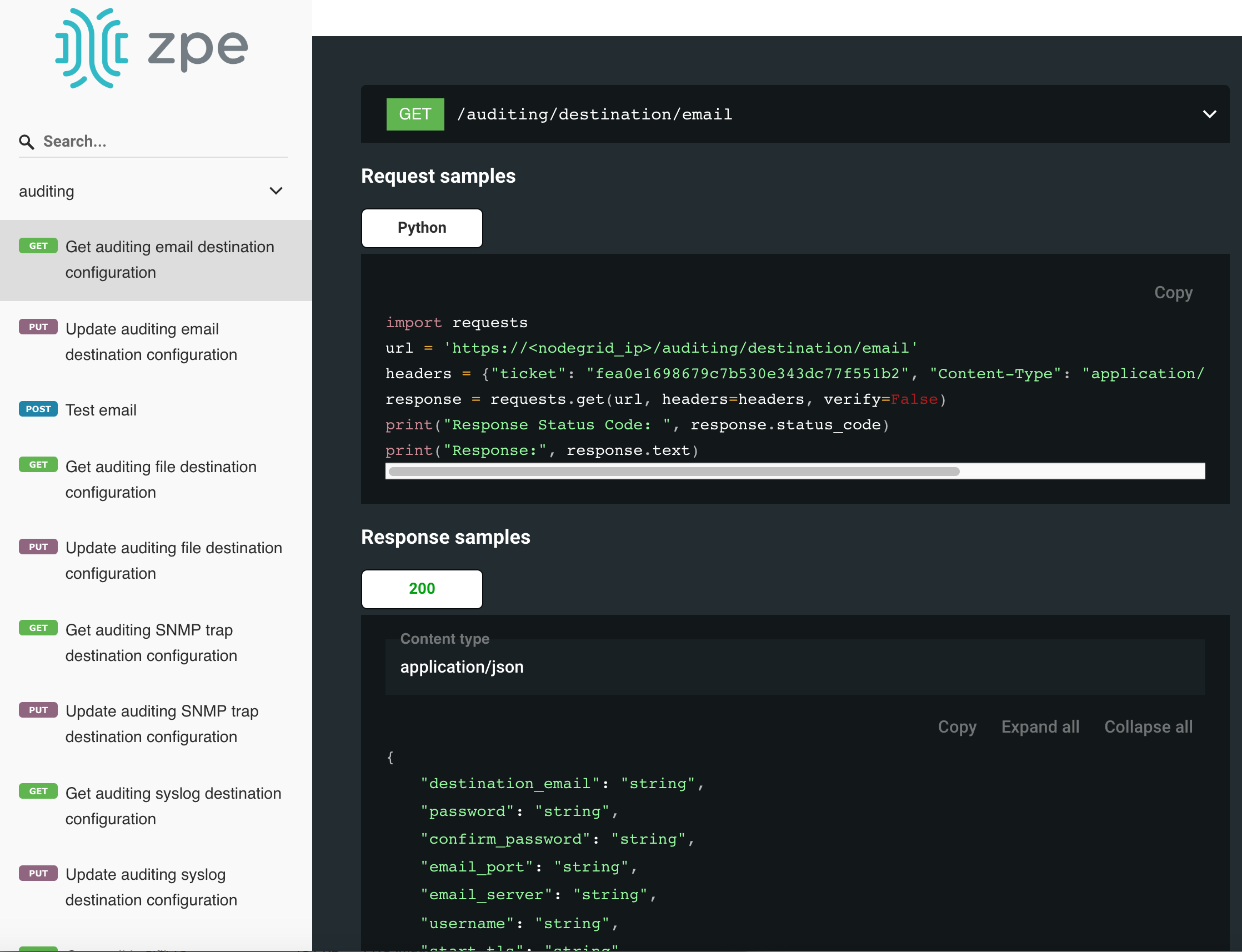

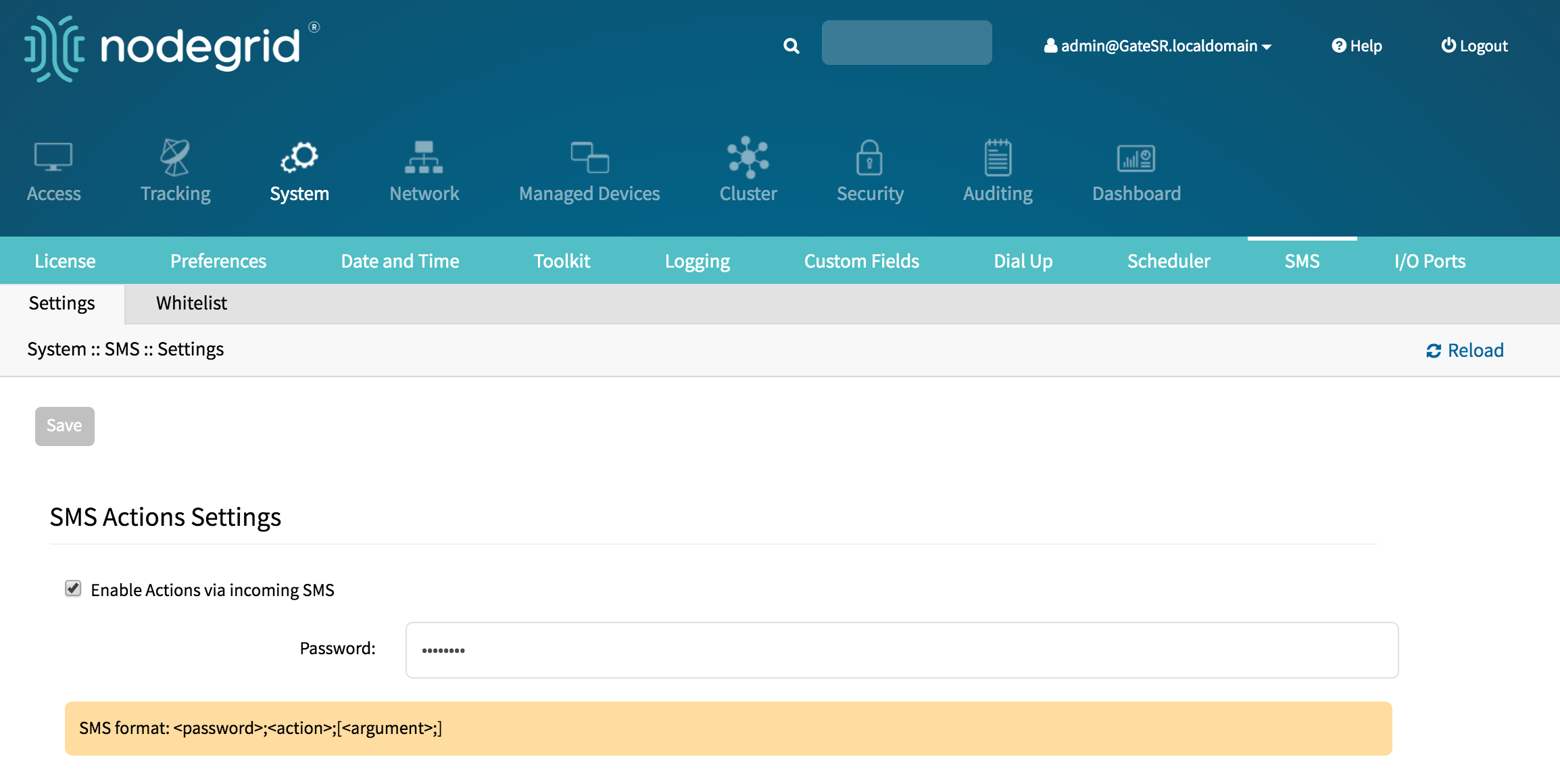

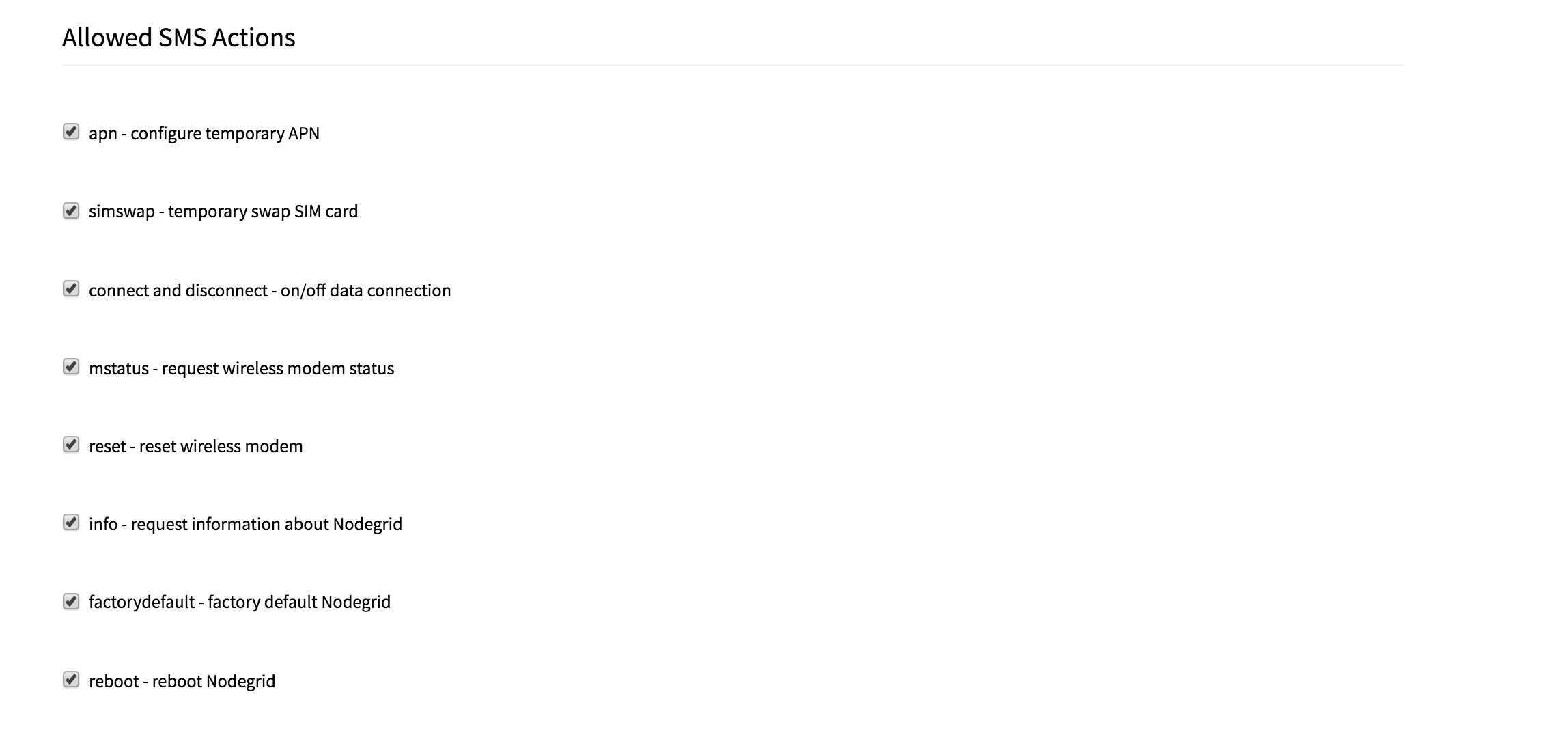

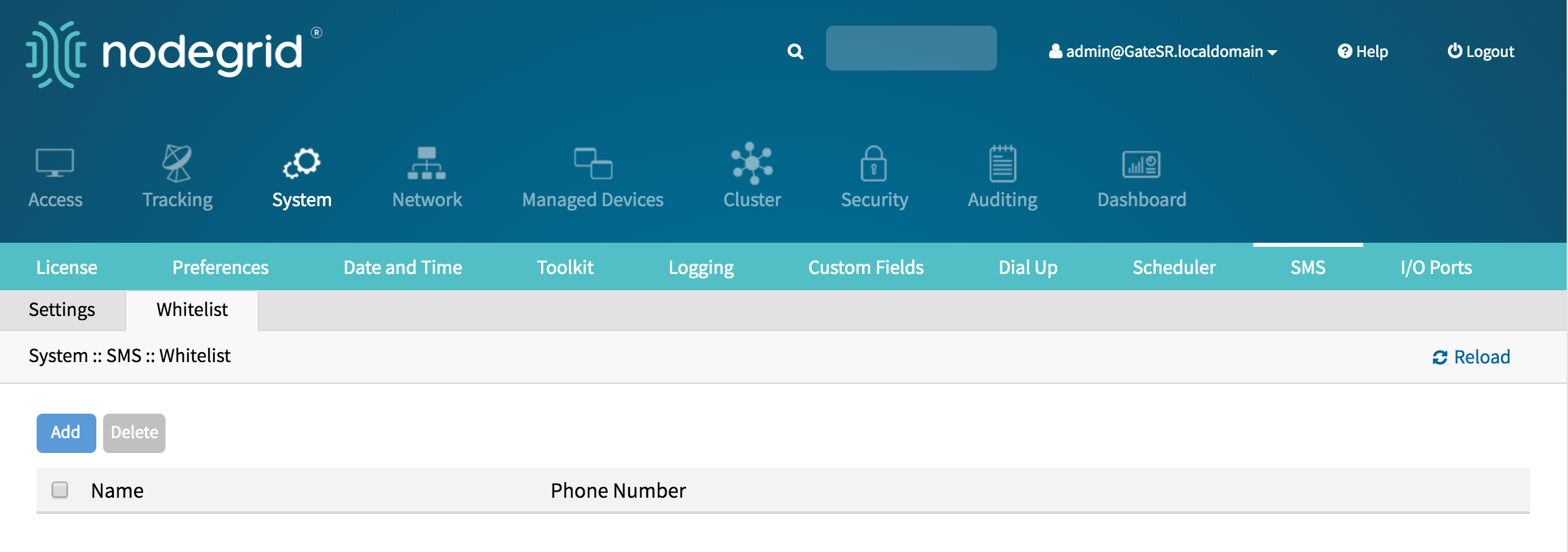

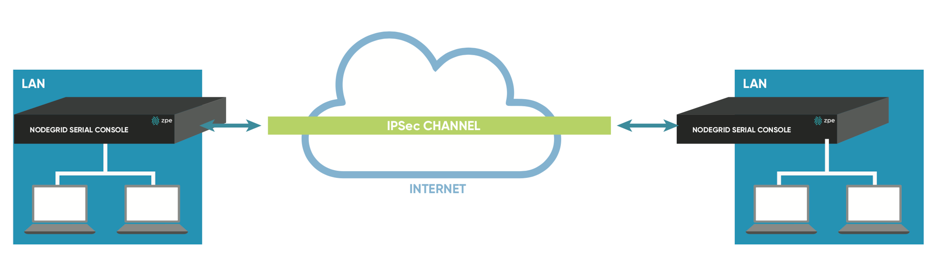

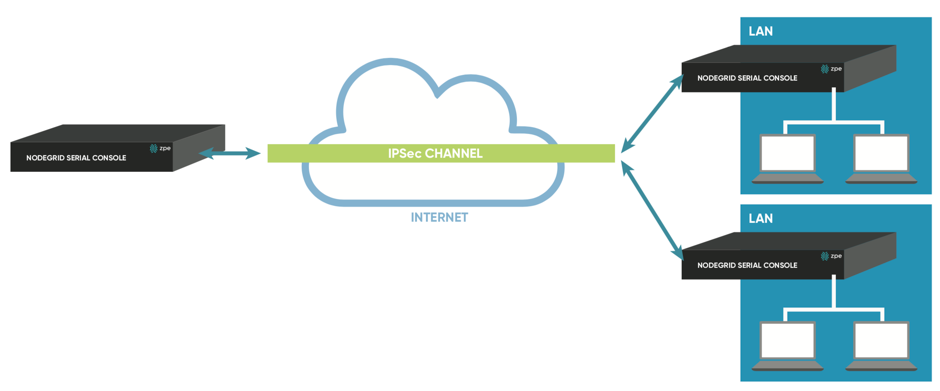

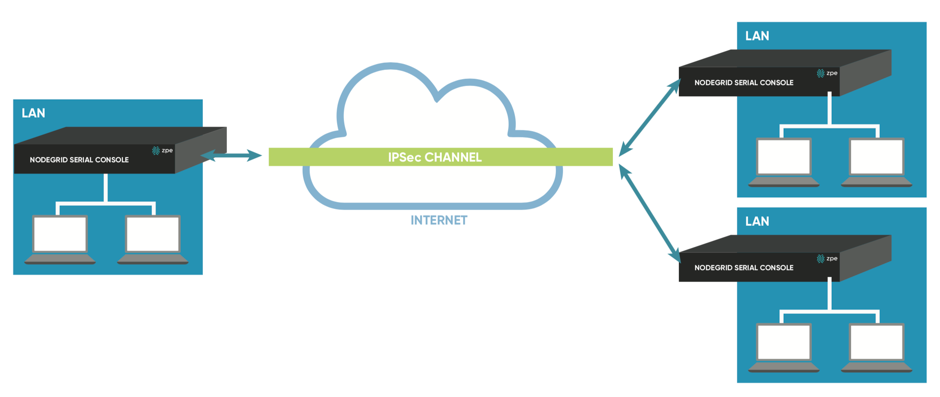

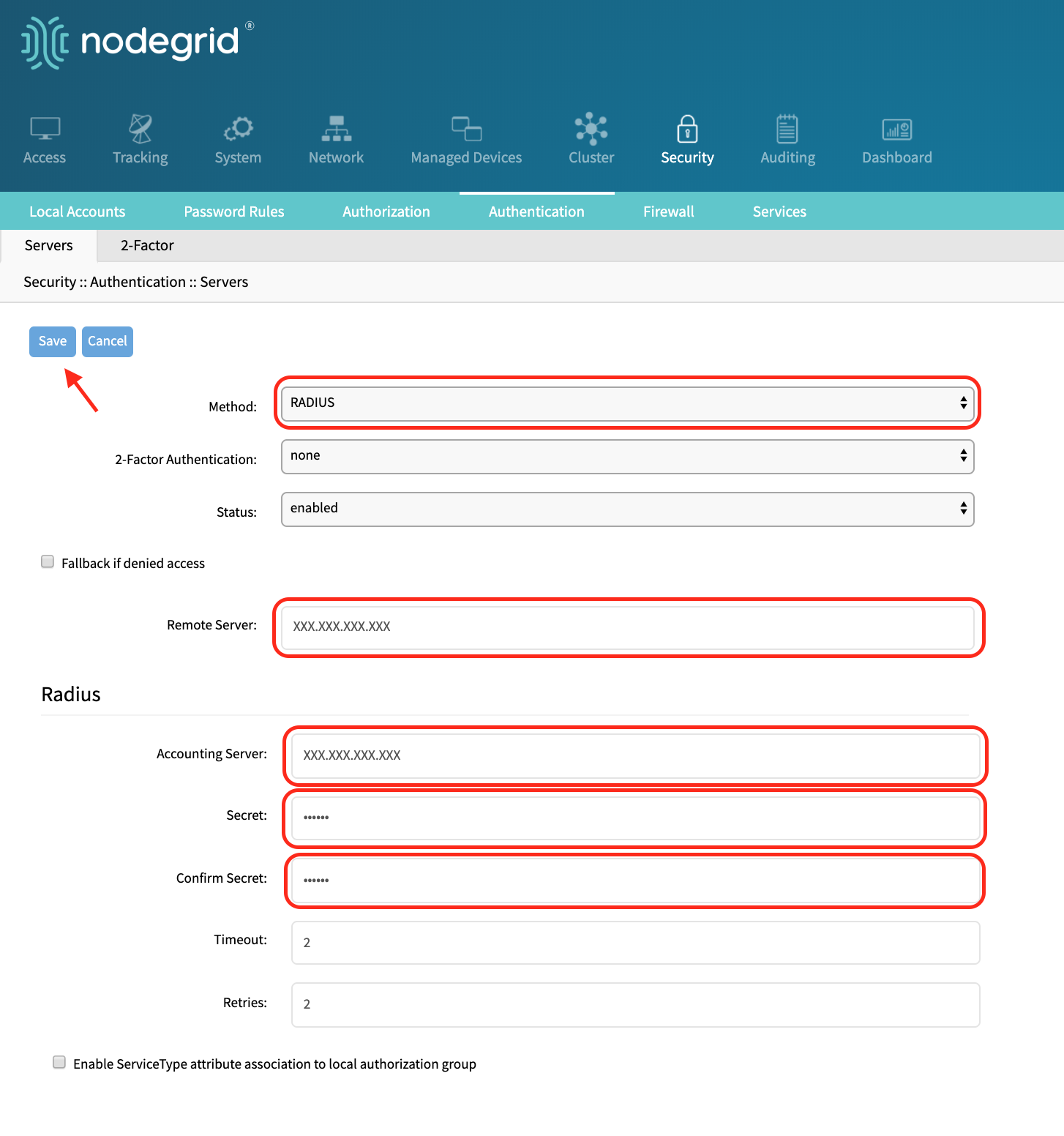

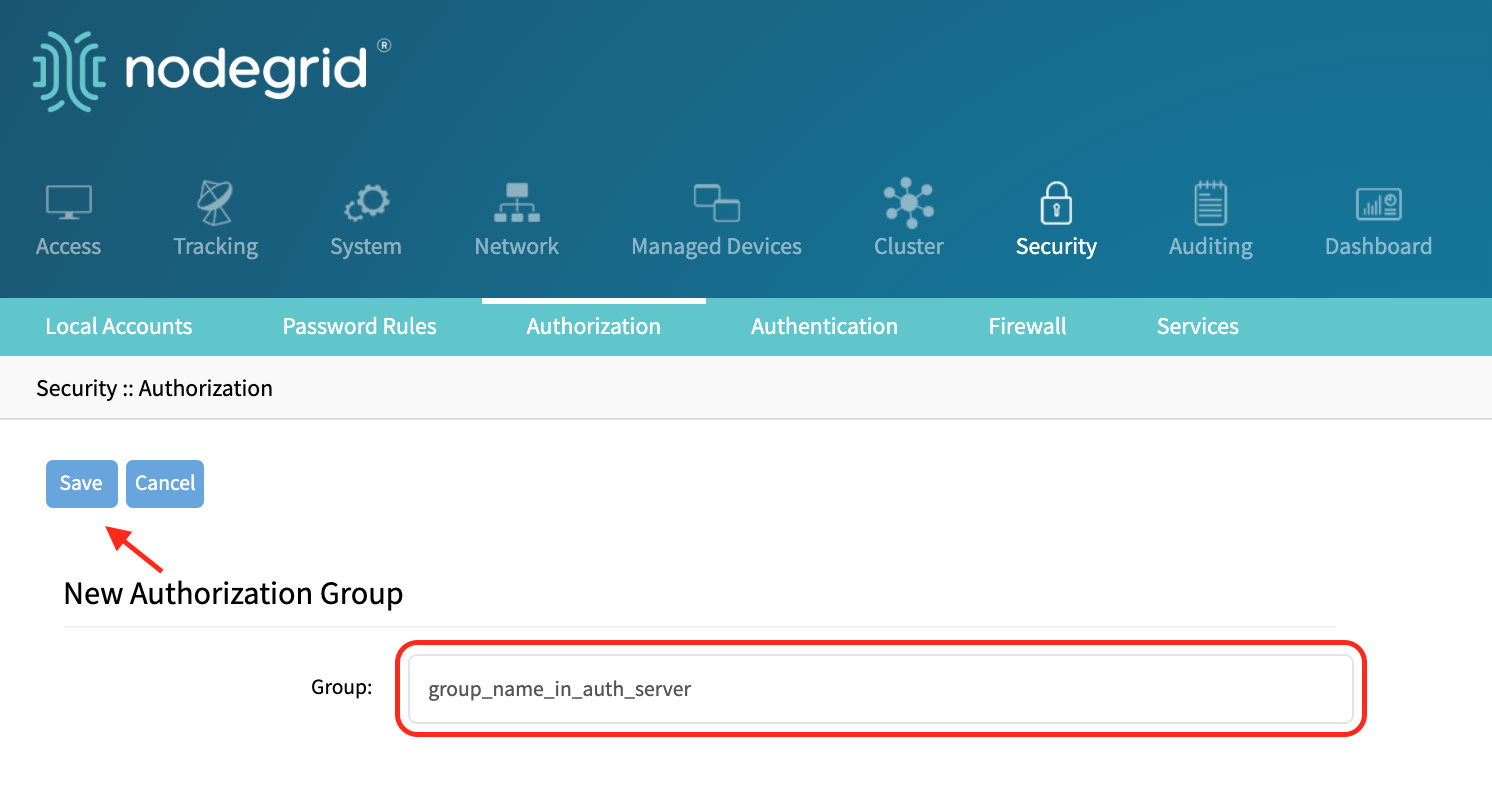

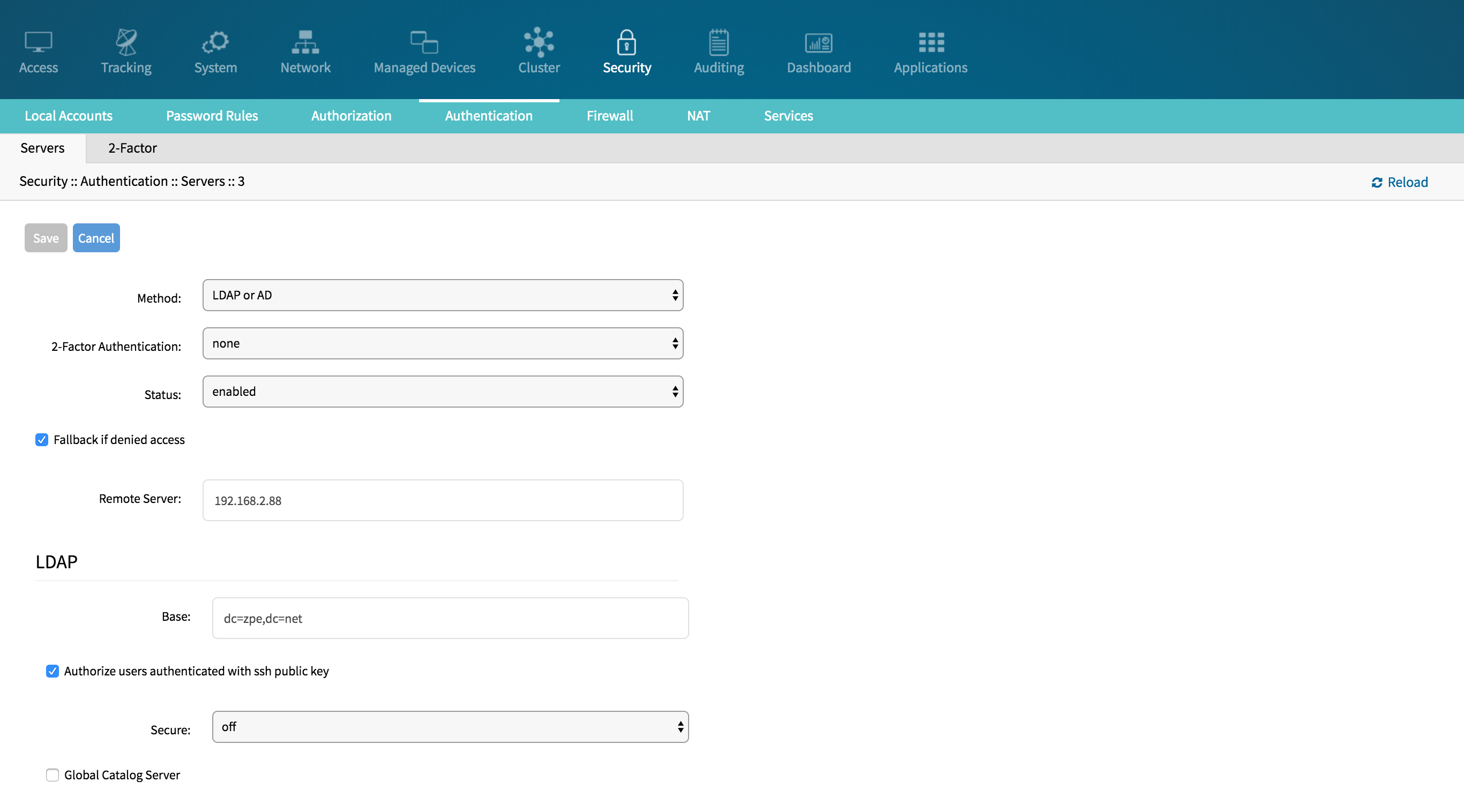

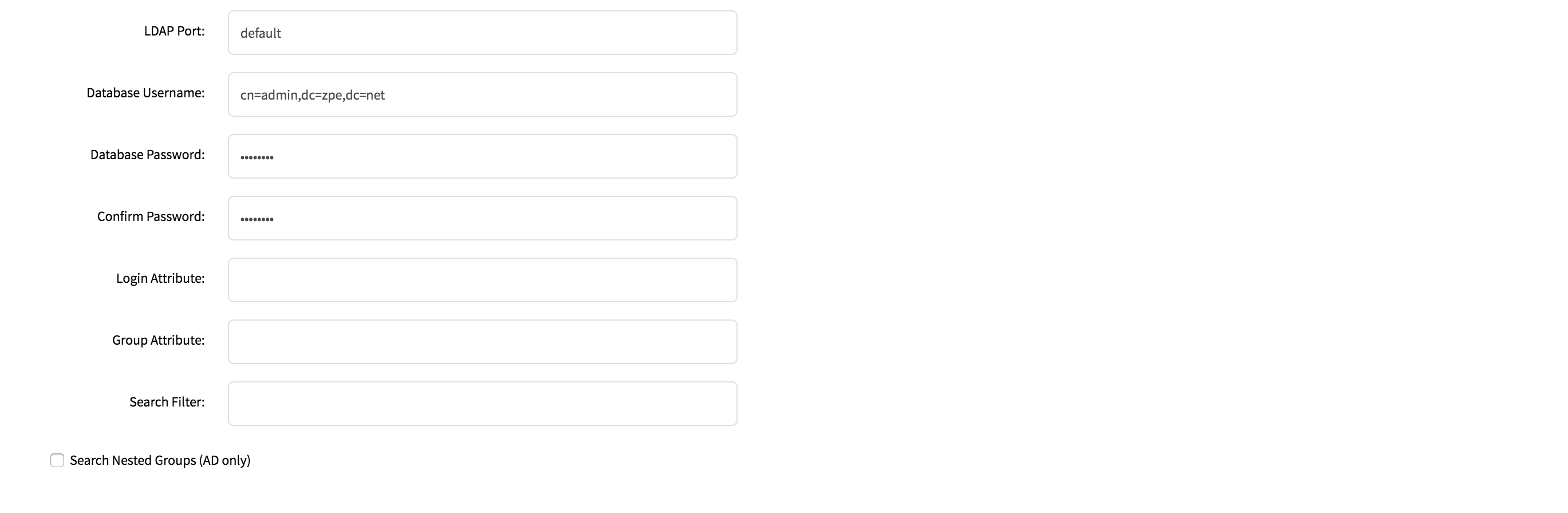

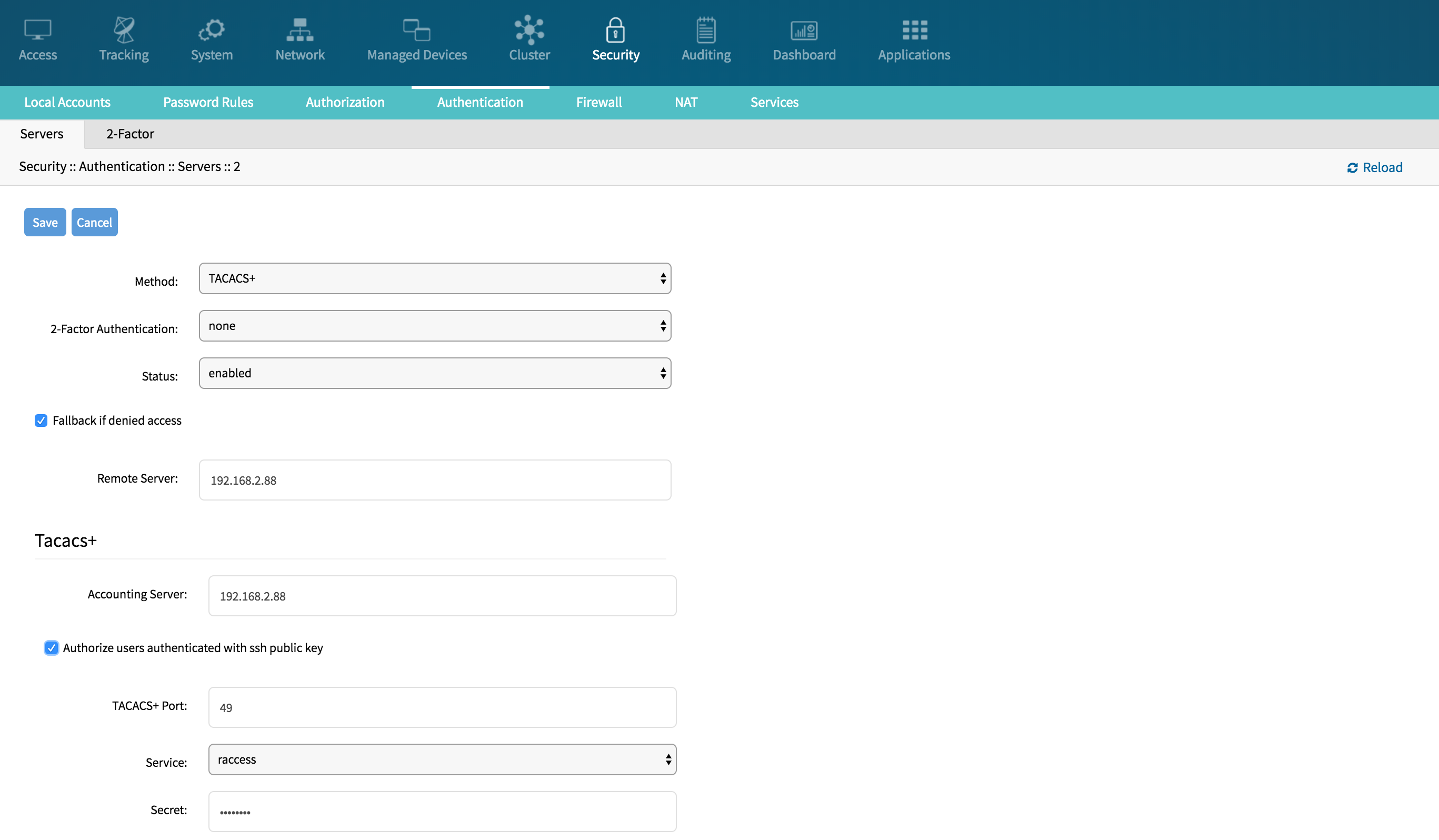

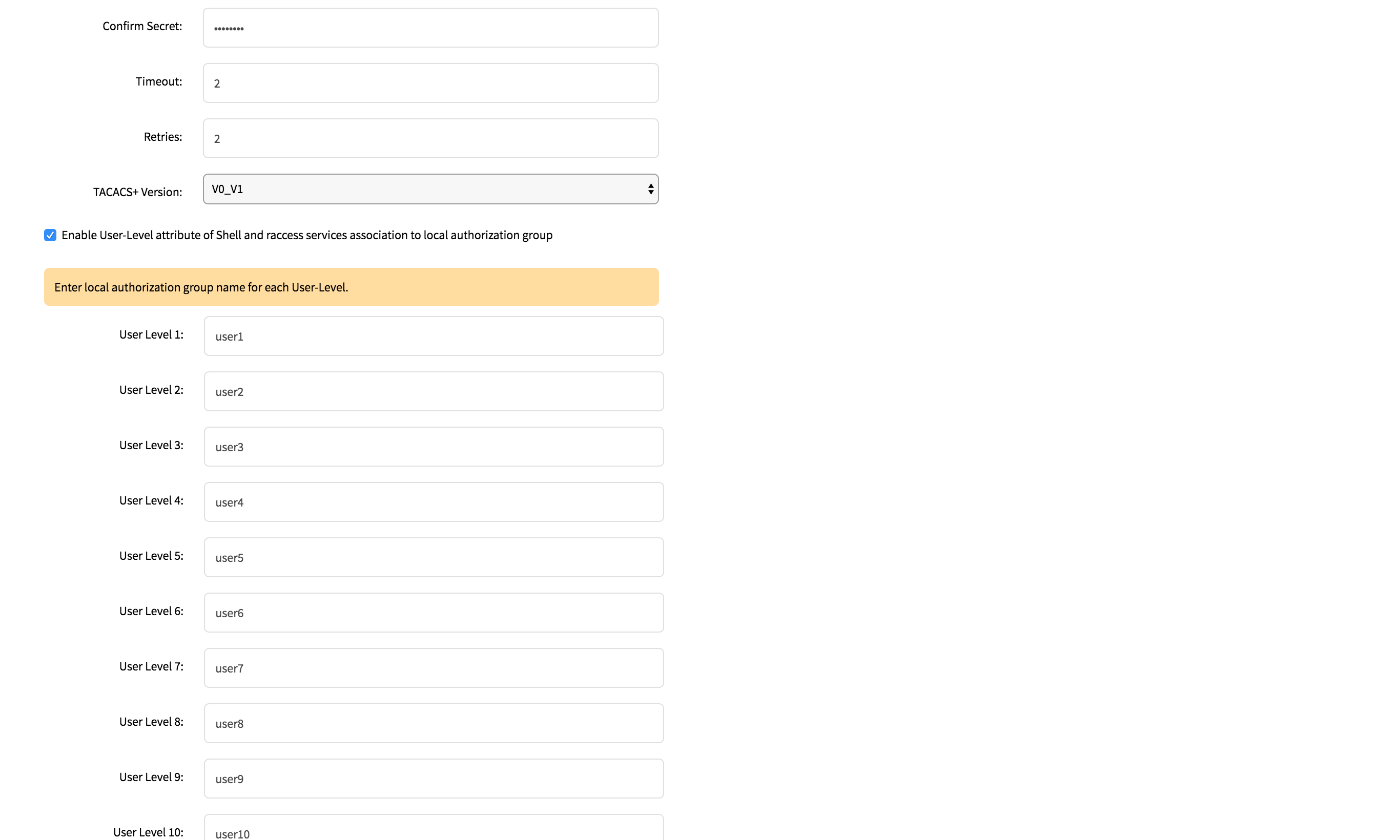

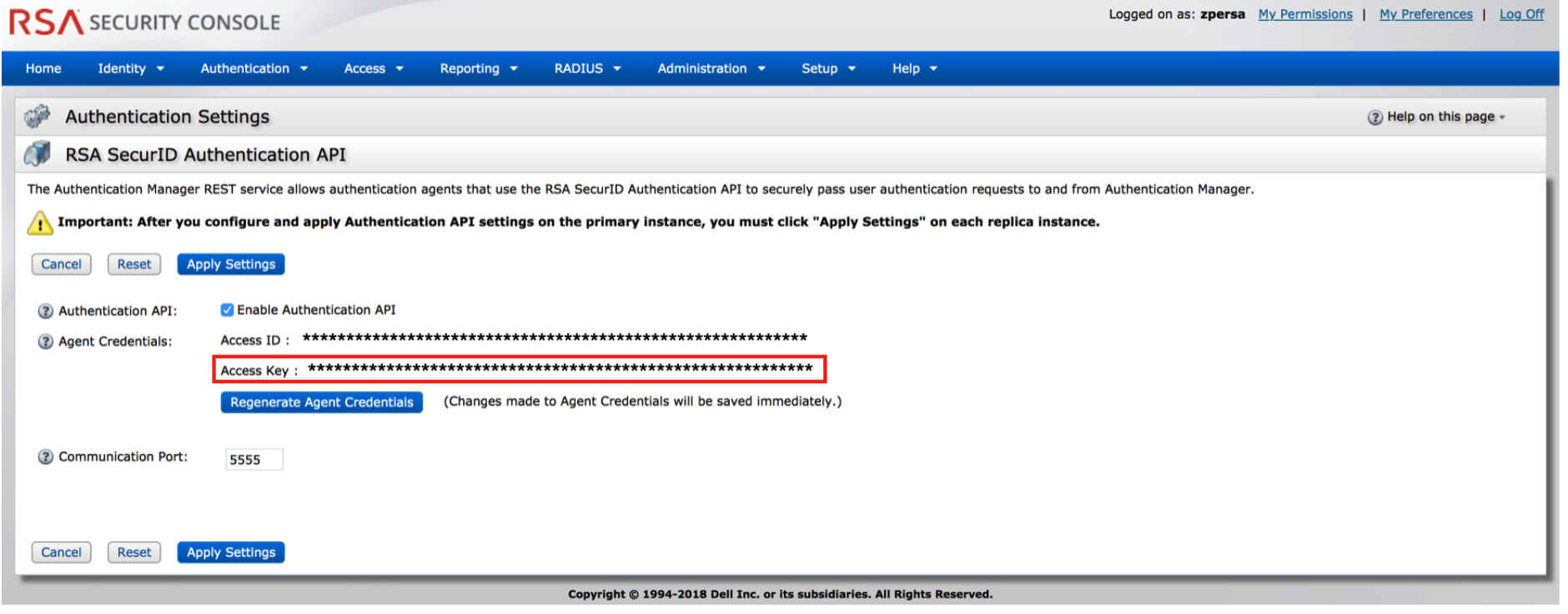

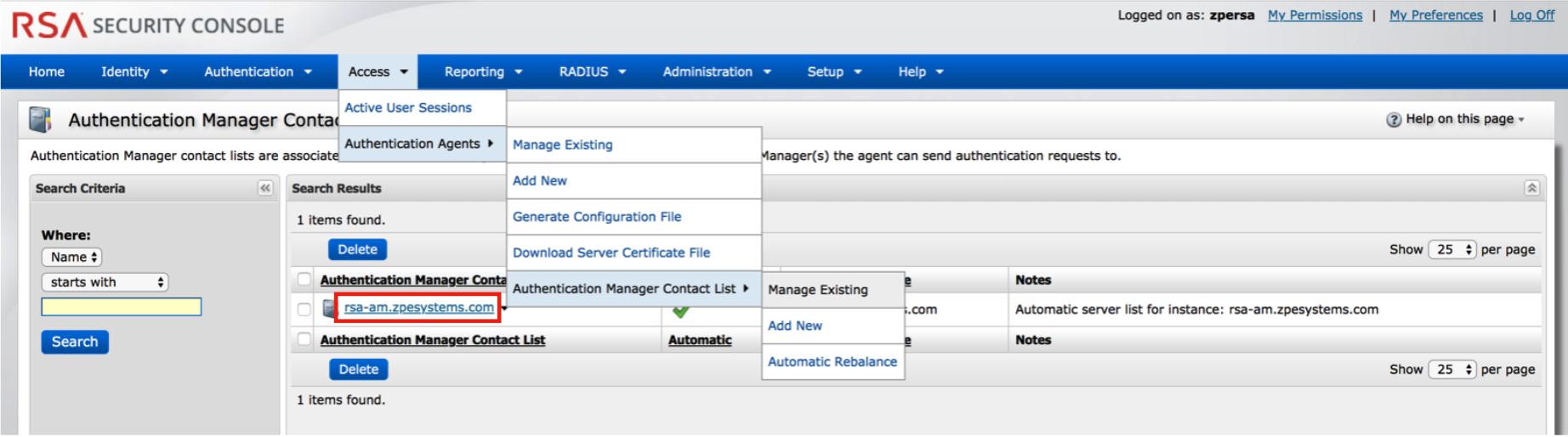

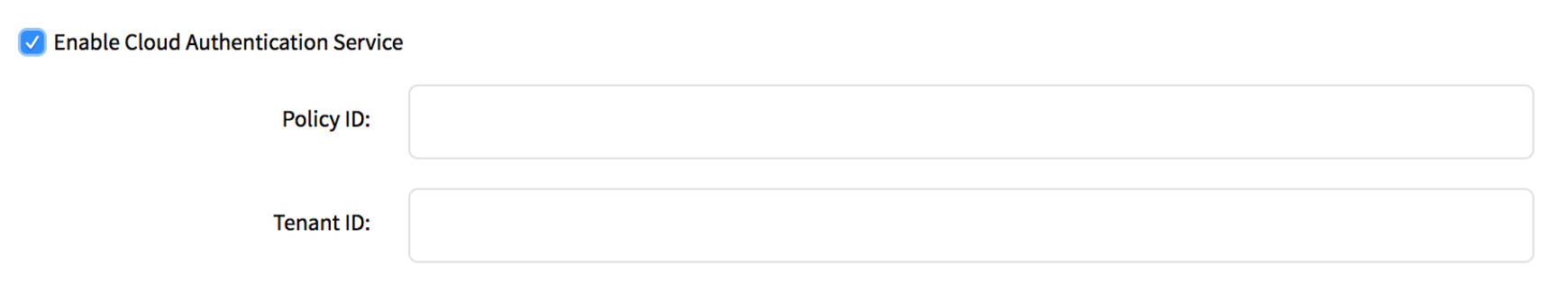

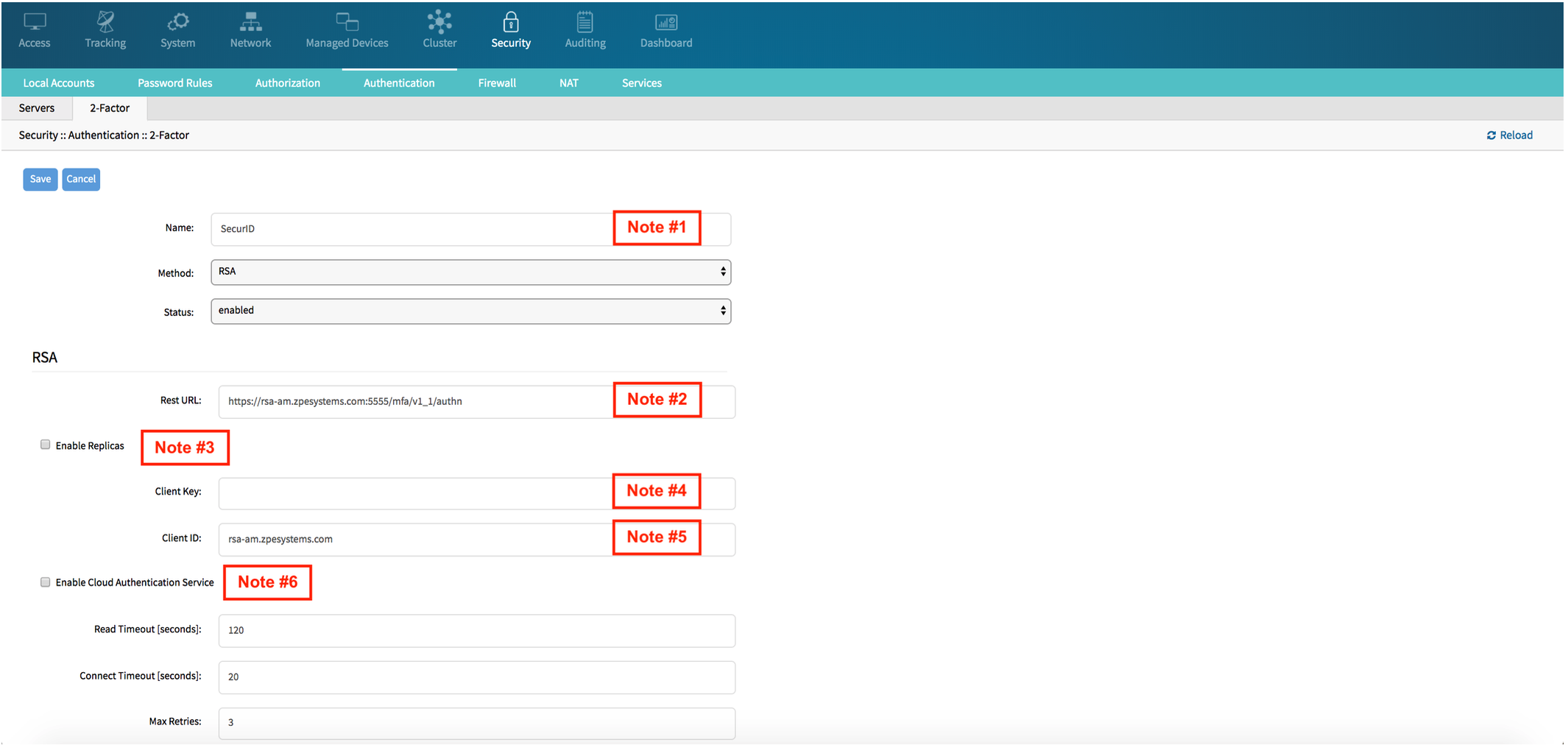

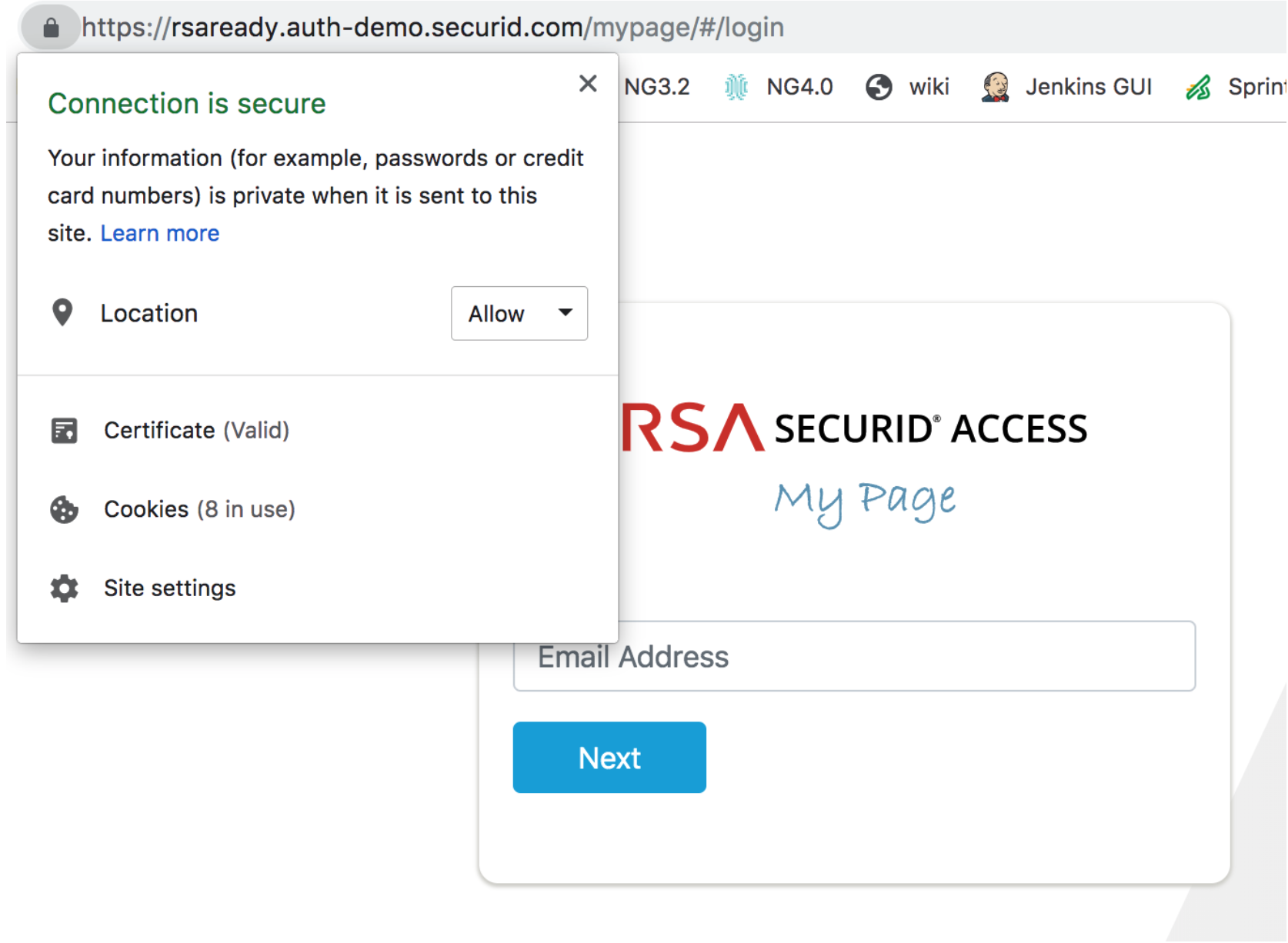

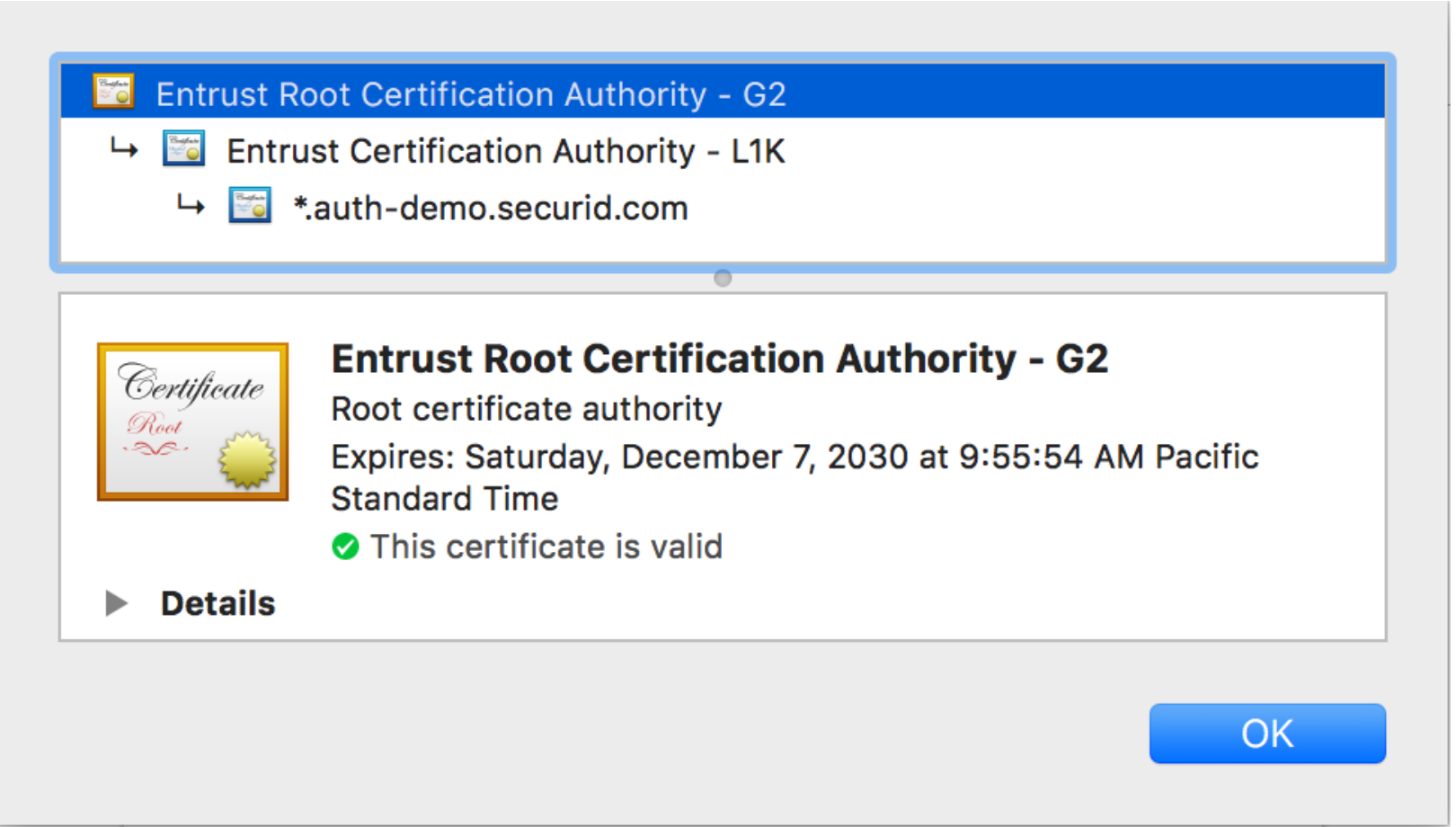

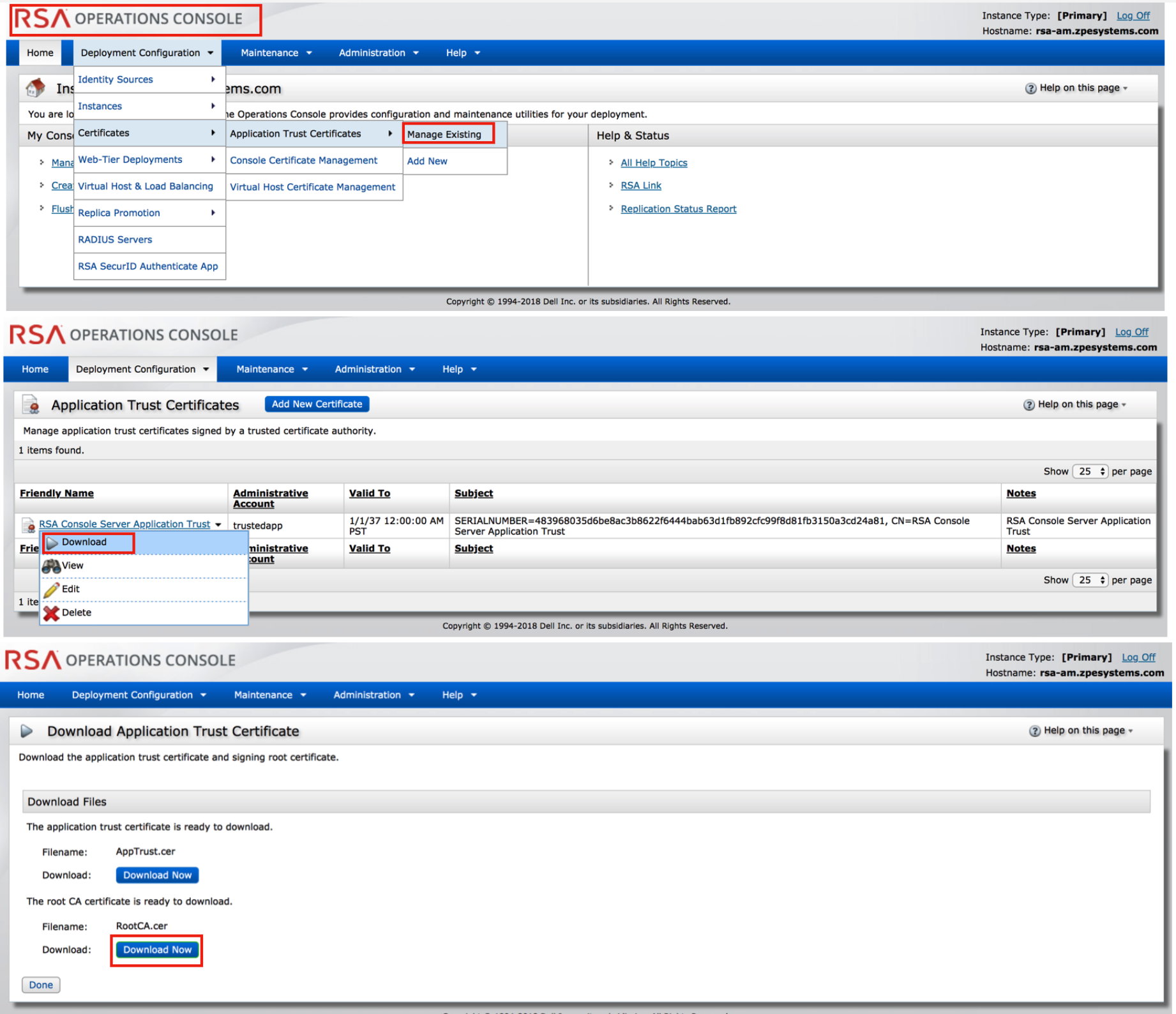

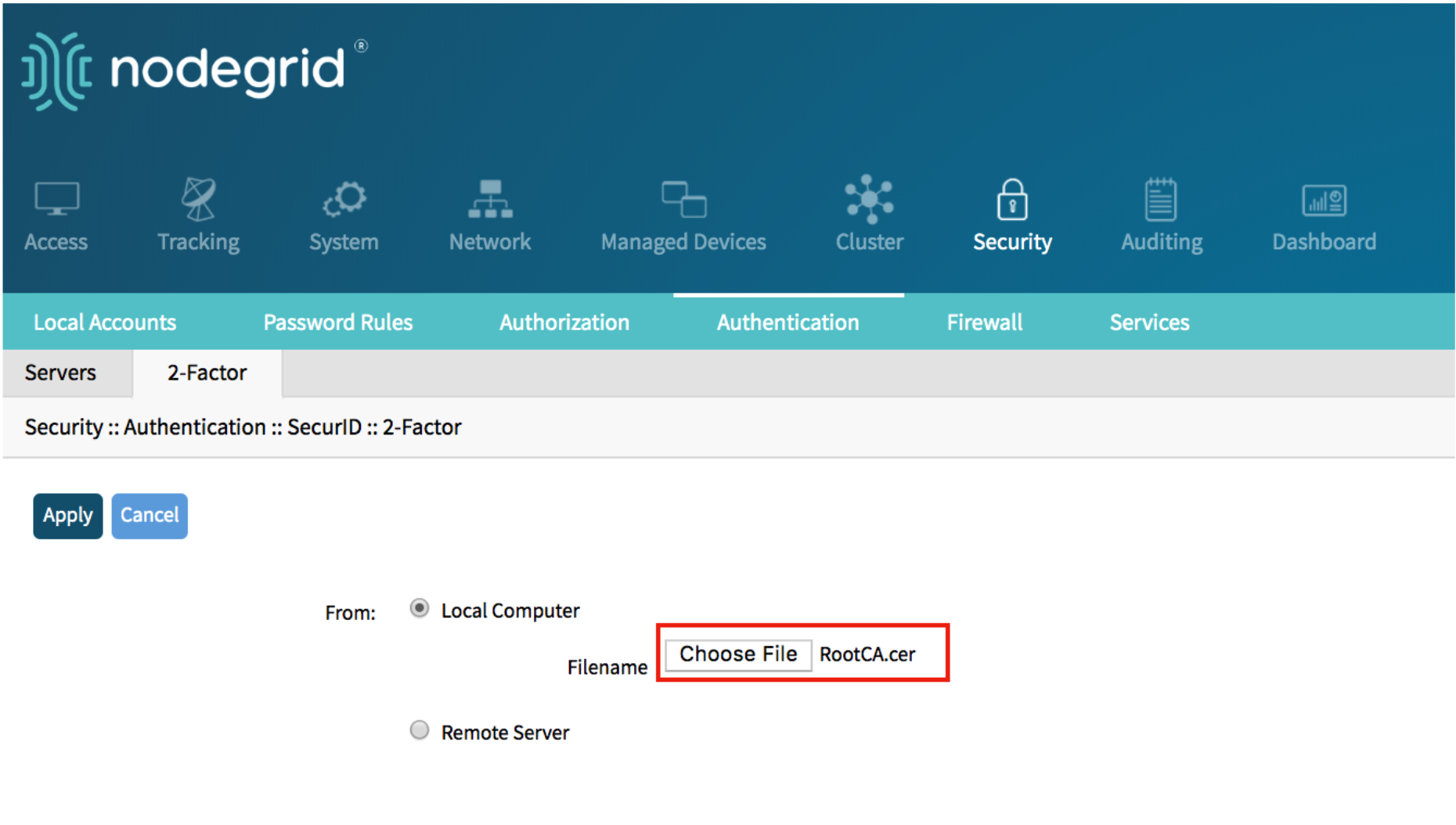

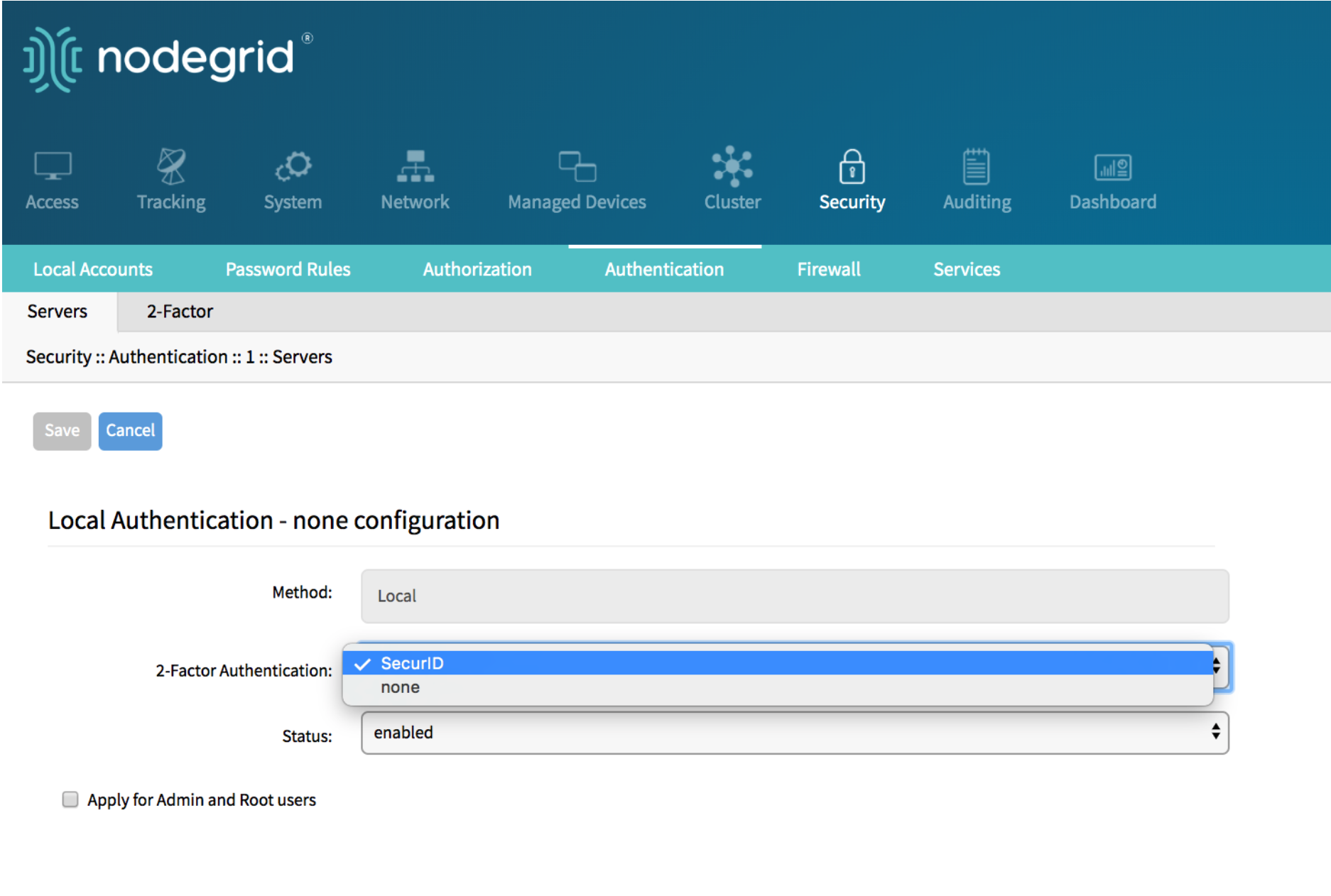

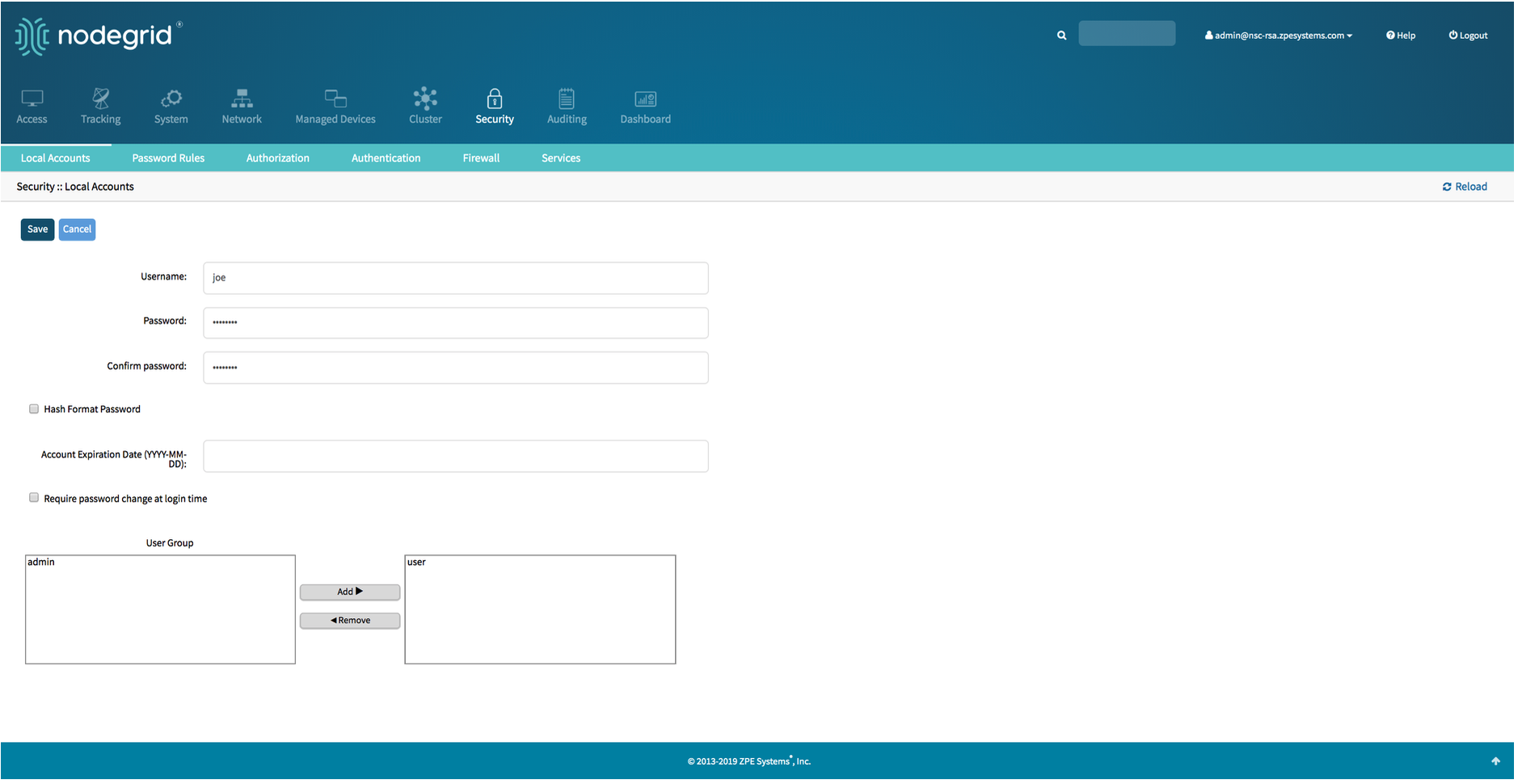

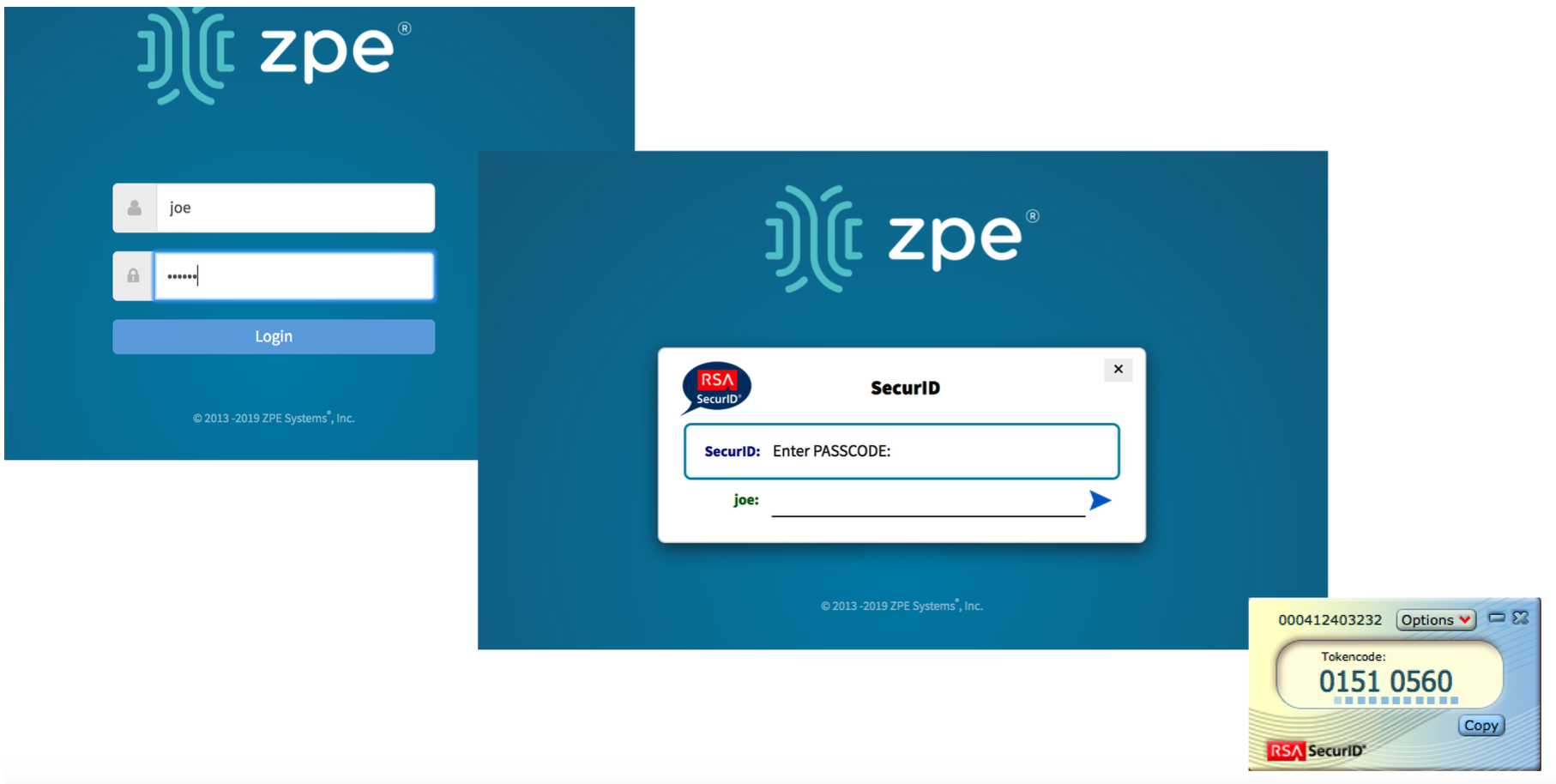

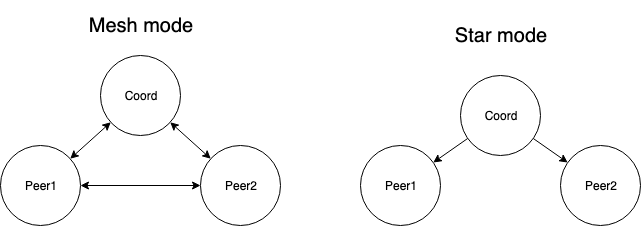

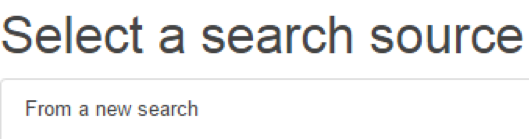

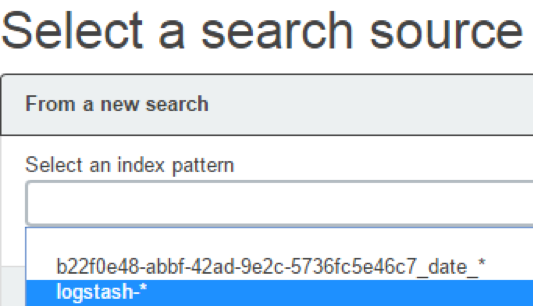

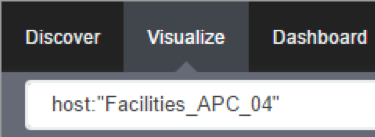

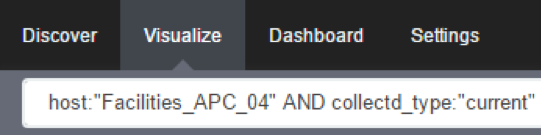

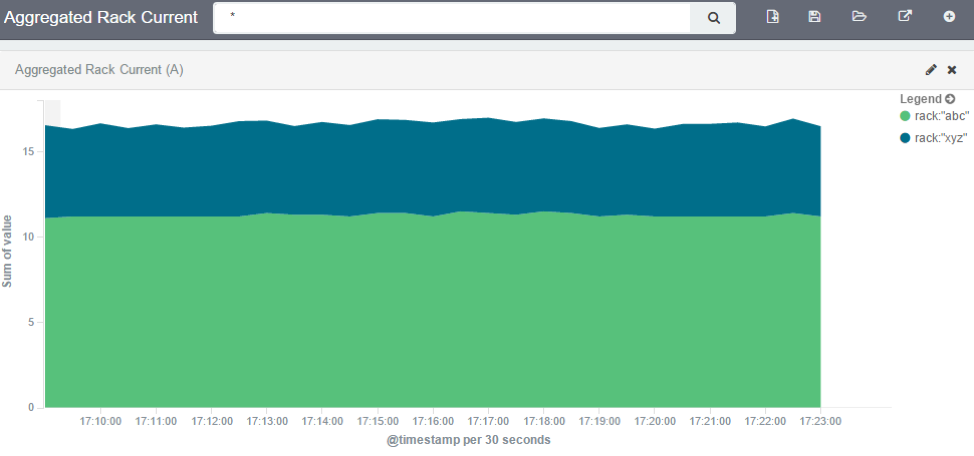

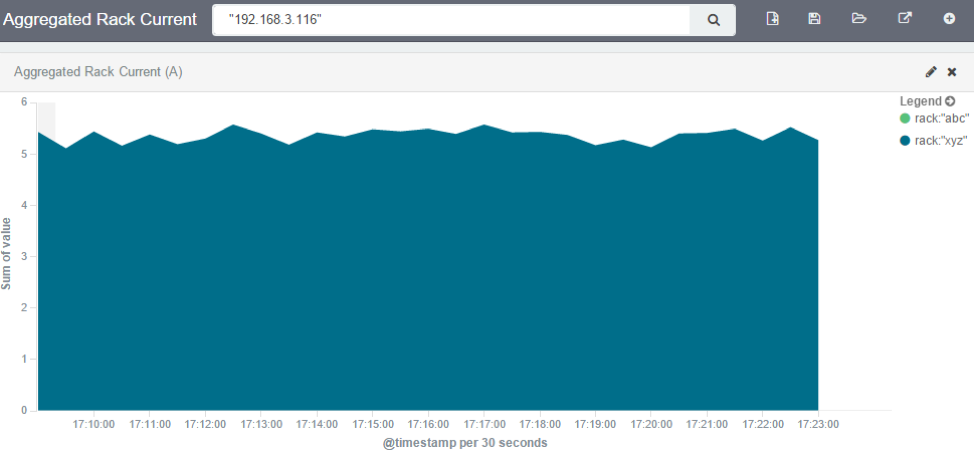

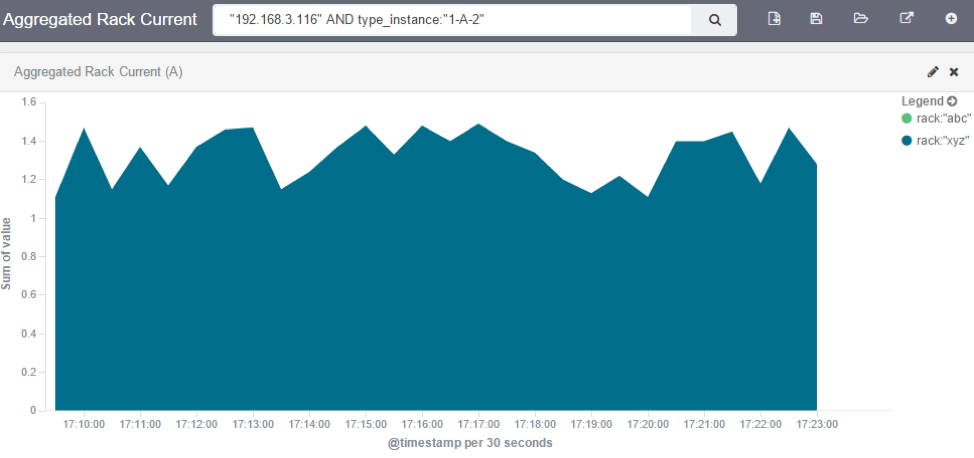

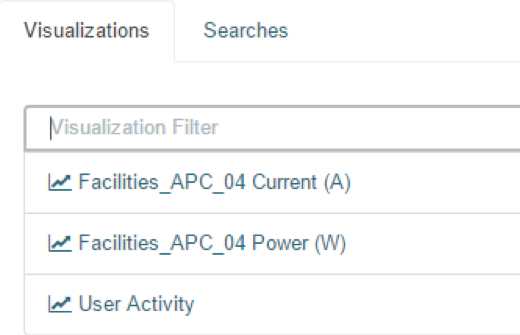

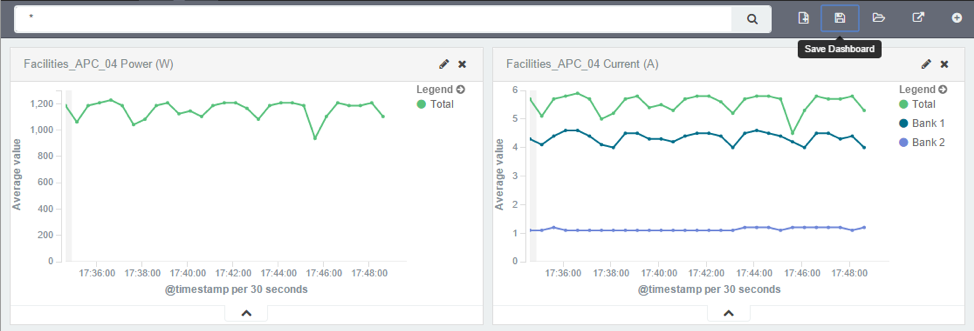

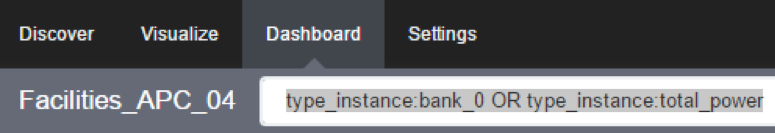

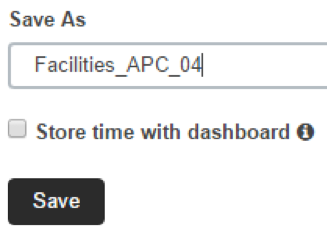

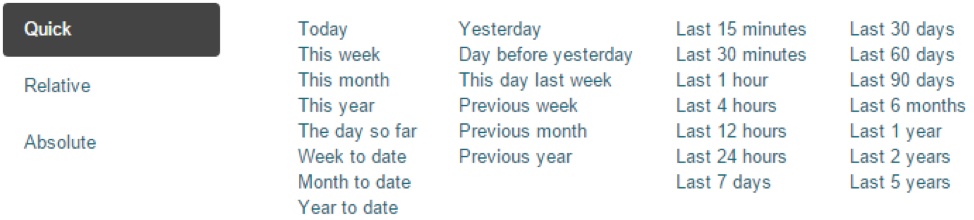

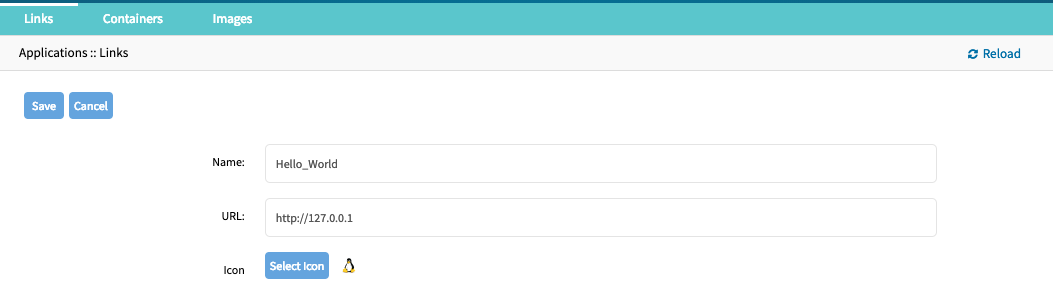

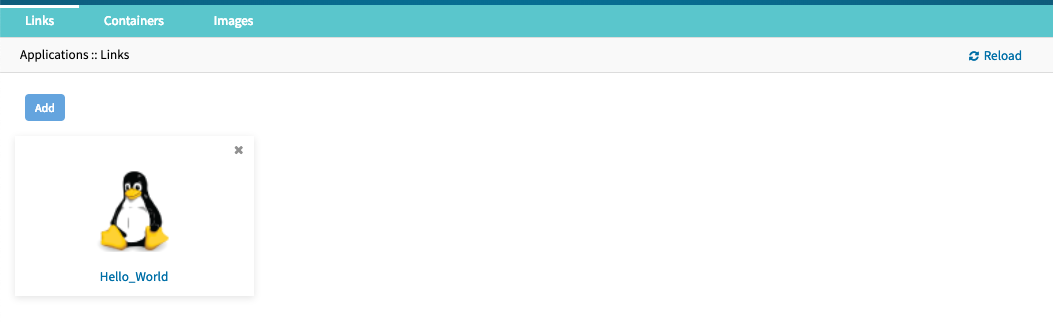

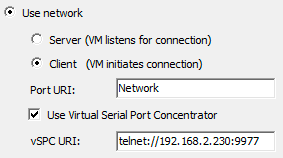

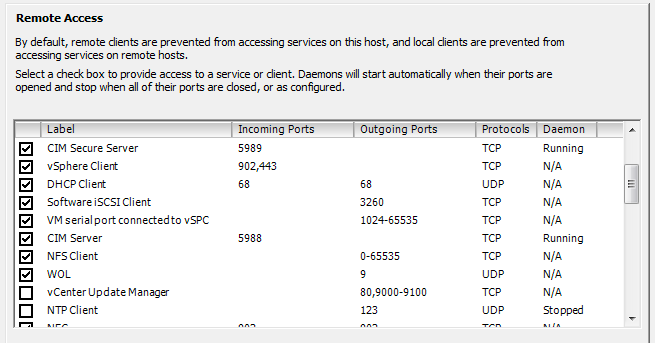

- テンプレートデバイスを作成します。このデバイスは、検出されたデバイスへの接続の詳細を除き、すべての設定をクローンするために使用されます。エンドデバイスに表示されるすべての設定作業に便利です。